La palabra «medicina forense» significa el uso de la ciencia y la tecnología para investigar y establecer hechos en los tribunales penales o civiles. La ciencia forense es el procedimiento de aplicar el conocimiento científico con el fin de analizar las pruebas y presentarlas ante los tribunales.

El análisis forense de redes es una subcategoría del análisis forense digital que se ocupa esencialmente del examen de la red y su tráfico a través de una red sospechosa de estar involucrada en actividades maliciosas, y su investigación, por ejemplo, una red que está propagando malware para robar credenciales o para la finalidad de analizar los ciberataques. A medida que Internet creció, los delitos cibernéticos también crecieron junto con él y también lo hizo la importancia del análisis forense de redes, con el desarrollo y la aceptación de servicios basados en redes como la World Wide Web, correos electrónicos y otros.

Con la ayuda del análisis forense de la red, se pueden recuperar todos los datos, incluidos los mensajes, las transferencias de archivos, los correos electrónicos y el historial de navegación web, y se pueden reconstruir para exponer la transacción original. También es posible que la carga útil en el paquete de la capa superior termine en el disco, pero los sobres utilizados para entregarlo solo se capturan en el tráfico de red. Por lo tanto, los datos del protocolo de red que encierran cada cuadro de diálogo suelen ser muy valiosos.

Para identificar los ataques, los investigadores deben comprender los protocolos de red y las aplicaciones, como los protocolos web, los protocolos de correo electrónico, los protocolos de red, los protocolos de transferencia de archivos, etc.

Los investigadores utilizan el análisis forense de redes para examinar los datos de tráfico de red recopilados de las redes involucradas o sospechosas de estar involucradas en delitos cibernéticos o cualquier tipo de ataque cibernético . Después de eso, los expertos buscarán datos que indiquen la dirección de cualquier manipulación de archivos, comunicación humana, etc. Con la ayuda del análisis forense de redes, por lo general, los investigadores y los expertos en delitos cibernéticos pueden rastrear todas las comunicaciones y establecer cronogramas en función de los eventos de la red. registros registrados por el NCS.

Procesos involucrados en el análisis forense de redes:

A continuación se detallan algunos procesos involucrados en el análisis forense de redes:

- Identificación: en este proceso, los investigadores identifican y evalúan el incidente en función de los punteros de la red.

- Salvaguarda: En este proceso, los investigadores preservan y aseguran los datos para que se pueda prevenir el atemperamiento.

- Acumulación: en este paso, se documenta un informe detallado de la escena del crimen y se duplican todos los fragmentos digitales de evidencia recopilados.

- Observación: en este proceso, todos los datos visibles se rastrean junto con los metadatos.

- Investigación: en este proceso, se extrae una conclusión final de los fragmentos de evidencia recopilados.

- Documentación: En este proceso, todos los fragmentos de evidencia, informes, conclusiones son documentados y presentados en la corte.

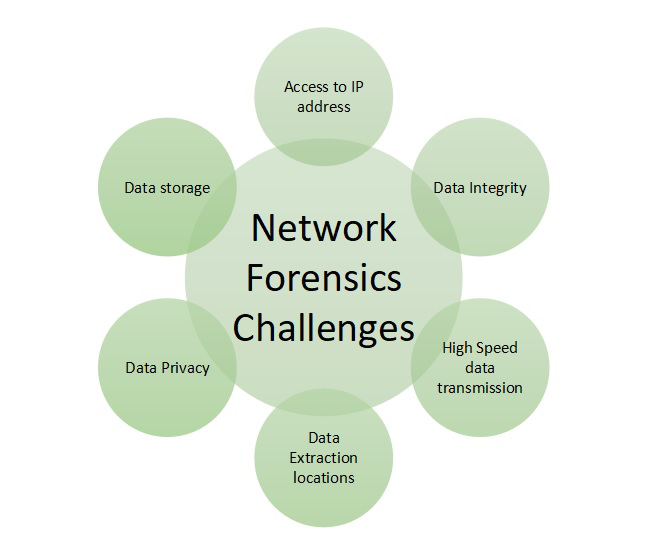

Desafíos en el análisis forense de redes:

- El mayor desafío es administrar los datos generados durante el proceso.

- Anonimato intrínseco de la IP.

- Suplantación de direcciones.

ventajas:

- El análisis forense de redes ayuda a identificar amenazas y vulnerabilidades de seguridad.

- Analiza y supervisa las demandas de rendimiento de la red.

- El análisis forense de la red ayuda a reducir el tiempo de inactividad.

- Los recursos de la red se pueden utilizar de una mejor manera mediante informes y una mejor planificación.

- Ayuda en una búsqueda detallada de la red para cualquier rastro de evidencia que quede en la red.

Desventaja:

- La única desventaja del análisis forense de redes es que es difícil de implementar.