El descifrado de contraseñas es un mecanismo que se utiliza en la mayoría de las partes de la piratería. La explotación lo usa para explotar las aplicaciones descifrando su administrador u otras contraseñas de cuenta, Recopilación de información lo usa cuando tenemos que obtener las redes sociales u otras cuentas del CEO u otros empleados de la organización objetivo, Wifi Hacking lo usa cuando tenemos que descifrar el hash del archivo hash de contraseña wifi capturado, etc.

Entonces, para ser un buen hacker ético, uno debe conocer las técnicas de descifrado de contraseñas. Aunque es fácil descifrar contraseñas simplemente usando técnicas de adivinación, requiere mucho tiempo y es menos eficiente, por lo que para automatizar la tarea, tenemos muchas herramientas. Cuando se trata de herramientas, Kali Linux es el sistema operativo que ocupa el primer lugar, así que aquí tenemos una lista de herramientas en Kali Linux que pueden usarse para descifrar contraseñas.

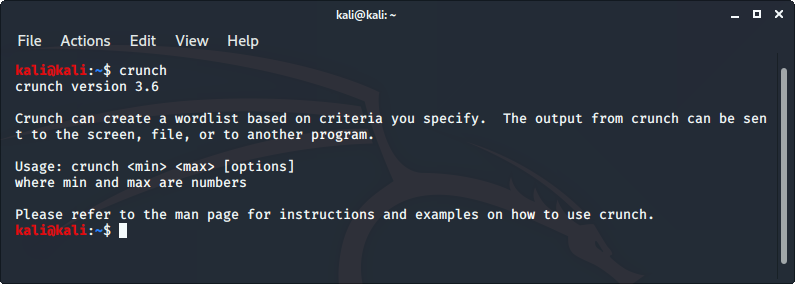

1. Crujido

Para hackear una contraseña, tenemos que probar muchas contraseñas para obtener la correcta. Cuando un atacante usa miles o millones de palabras o combinaciones de caracteres para descifrar una contraseña, no hay seguridad de que cualquiera de esos millones de combinaciones funcione o no. Esta colección de una combinación diferente de caracteres se llama lista de palabras. Y para descifrar una contraseña o un hash, necesitamos tener una buena lista de palabras que pueda descifrar la contraseña. Entonces, para hacerlo, tenemos una herramienta en Kali Linux llamada crunch .

crunch es una herramienta de generación de listas de palabras que viene preinstalada con Kali Linux. Se utiliza para generar palabras clave personalizadas basadas en listas de palabras. Genera una lista de palabras con permutación y combinación. Podríamos usar algunos patrones y símbolos específicos para generar una lista de palabras.

Para usar crunch, ingrese el siguiente comando en la terminal.

crunch

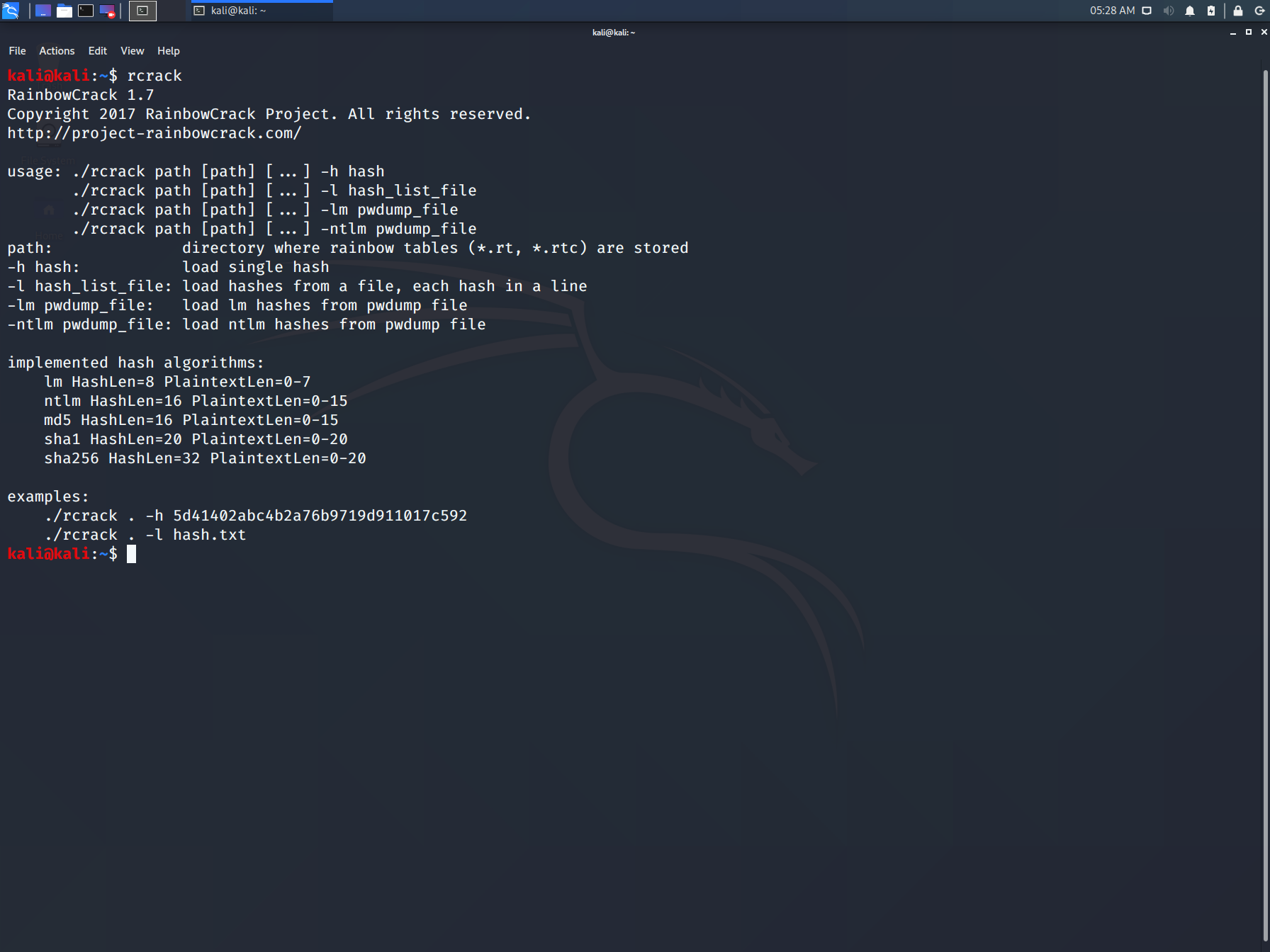

2. Grieta arcoíris

Rainbow crack es una herramienta que utiliza la técnica de intercambio de tiempo y memoria para descifrar hashes de contraseñas. Utiliza tablas de arcoíris para descifrar hashes de contraseñas. No utiliza el método tradicional de fuerza bruta para descifrar contraseñas. Genera todos los textos sin formato posibles y calcula los hashes respectivamente. Después de eso, hace coincidir hash con los hash de todas las palabras en una lista de palabras. Y cuando encuentra los hashes coincidentes, da como resultado la contraseña descifrada.

Para usar RainbowCrack, ingrese el siguiente comando en la terminal.

rcrack

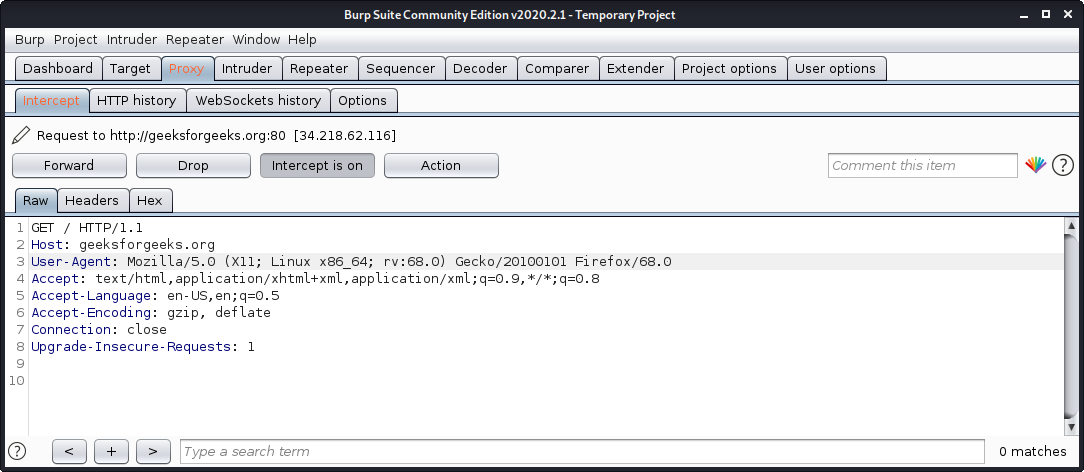

3. Suite para eructar

Burp Suite es uno de los software de prueba de seguridad de aplicaciones web más populares. Se utiliza como proxy, por lo que todas las requests del navegador con el proxy pasan por él. Y a medida que la solicitud pasa por Burp Suite, nos permite realizar cambios en esas requests según nuestra necesidad, lo que es bueno para probar vulnerabilidades como XSS o SQLi o incluso cualquier vulnerabilidad relacionada con la web. Kali Linux viene con la edición comunitaria de Burp Suite, que es gratuita, pero hay una edición paga de esta herramienta conocida como Burp Suite Professional, que tiene muchas funciones en comparación con la edición comunitaria de Burp Suite. Viene con una herramienta de intrusión que automatiza el proceso de descifrado de contraseñas a través de listas de palabras.

Para usar la suite burp:

- Lea esto para aprender a configurar Burp Suite.

- Abra la terminal y escriba » burpsuite » allí.

- Vaya a la pestaña Proxy y encienda el interruptor del interceptor.

- Ahora visite cualquier URL y se podría ver que la solicitud está capturada.

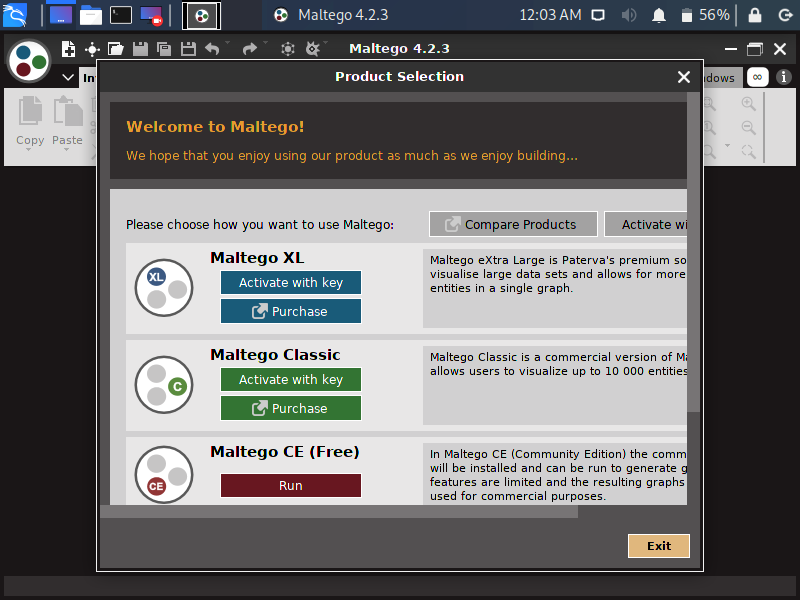

4. maltego

Maltego es una plataforma desarrollada para transmitir y presentar una imagen clara del entorno que posee y opera una organización. Maltego ofrece una perspectiva única tanto para la red como para las entidades basadas en recursos, que es la agregación de información entregada a través de Internet, ya sea la configuración actual de un enrutador colocado en el borde de nuestra red o cualquier otra información, Maltego puede ubicar, agregar y visualizar esta información. Ofrece al usuario información sin precedentes que es apalancamiento y poder.

Usos de Maltego:

- Se utiliza para exhibir la complejidad y la gravedad de los puntos únicos de falla, así como las relaciones de confianza que existen actualmente dentro del alcance de la infraestructura.

- Se utiliza en la recopilación de información sobre todo el trabajo relacionado con la seguridad. Ahorrará tiempo y nos permitirá trabajar con mayor precisión y de forma más inteligente.

- Nos ayuda en el proceso de pensamiento al demostrar visualmente los vínculos interconectados entre los elementos buscados.

- Proporciona una búsqueda mucho más poderosa, dando resultados más inteligentes.

- Ayuda a descubrir información “oculta”.

Para usar Maltego: Vaya al menú de aplicaciones y luego seleccione la herramienta “ maltego ” para ejecutarla.

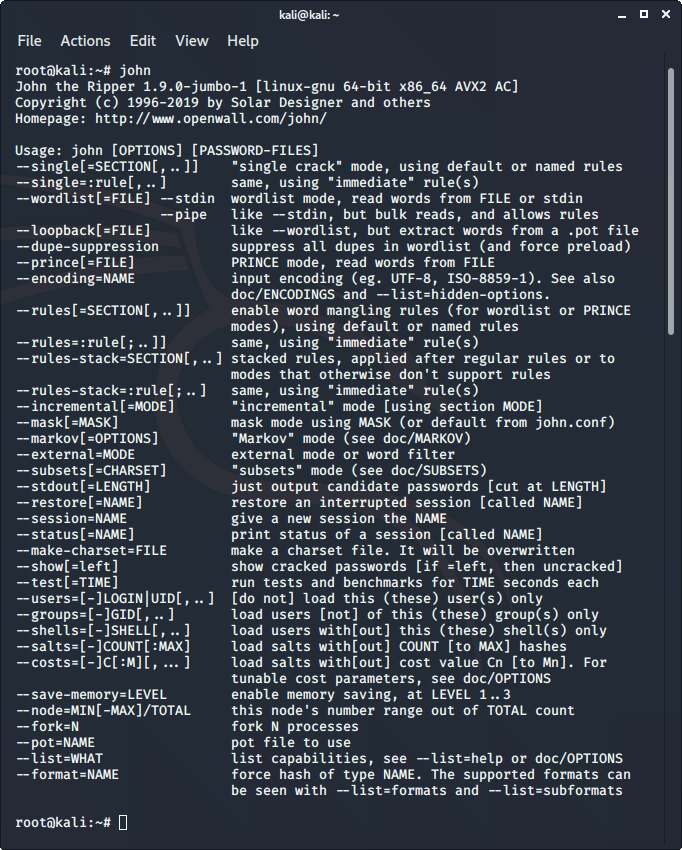

5. Juan el Destripador

John the Ripper es una gran herramienta para descifrar contraseñas utilizando algún bruto famoso para ataques como el ataque de diccionario o el ataque de lista de palabras personalizada, etc. Incluso se usa para descifrar los hashes o contraseñas de los archivos comprimidos o comprimidos e incluso archivos bloqueados también. Tiene muchas opciones disponibles para descifrar hashes o contraseñas.

Para usar Juan el Destripador

- John the ripper viene preinstalado en Kali Linux.

- Simplemente escriba » john » en la terminal para usar la herramienta.