Cross-Site Request Forgery (CSRF) es un ataque que hace que los usuarios certificados envíen una solicitud a una aplicación web para la que están certificados actualmente. La herramienta XSRFProbe es una herramienta de ciberseguridad avanzada y automatizada que puede detectar vulnerabilidades CSRF en la aplicación web de destino. Esta herramienta está desarrollada en lenguaje Python y también está disponible en la plataforma GitHub. Obtenemos la salida detallada en forma de documentos que contienen todos los registros y la información crucial sobre nuestro escaneo.

Nota : asegúrese de tener Python instalado en su sistema, ya que esta es una herramienta basada en Python. Haga clic para verificar el proceso de instalación: Pasos de instalación de Python en Linux

Instalación de la herramienta XSRFProbe en el sistema operativo Kali Linux

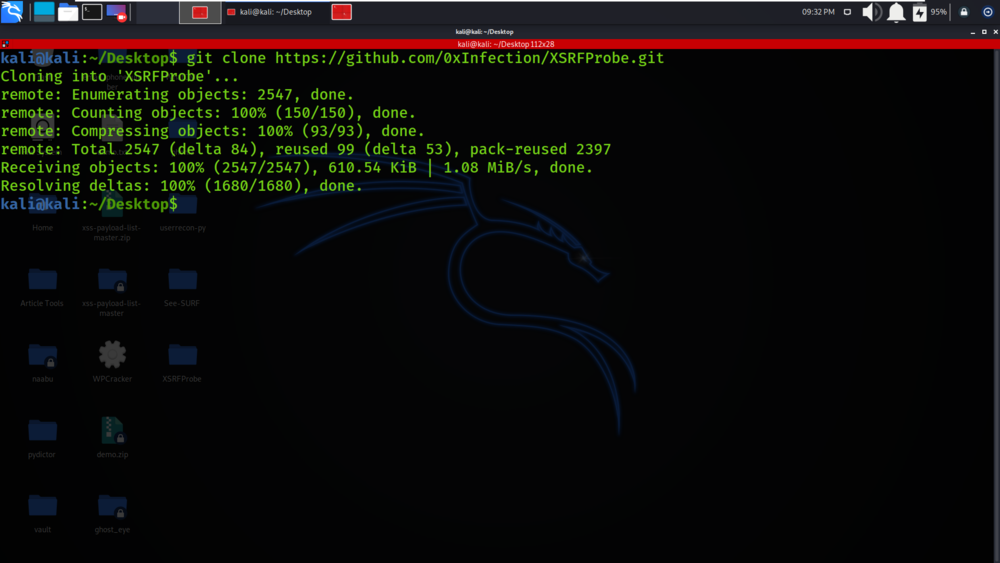

Paso 1 : use el siguiente comando para instalar la herramienta en su sistema operativo Kali Linux.

clon de git https://github.com/0xInfection/XSRFProbe.git

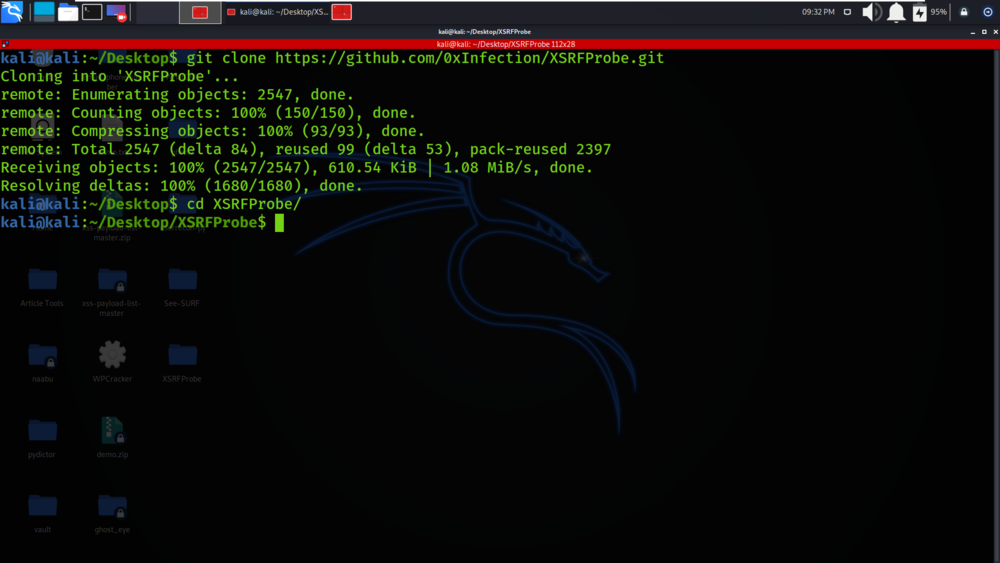

Paso 2 : ahora use el siguiente comando para moverse al directorio de la herramienta. Tienes que moverte en el directorio para ejecutar la herramienta.

cd XSRFProbe

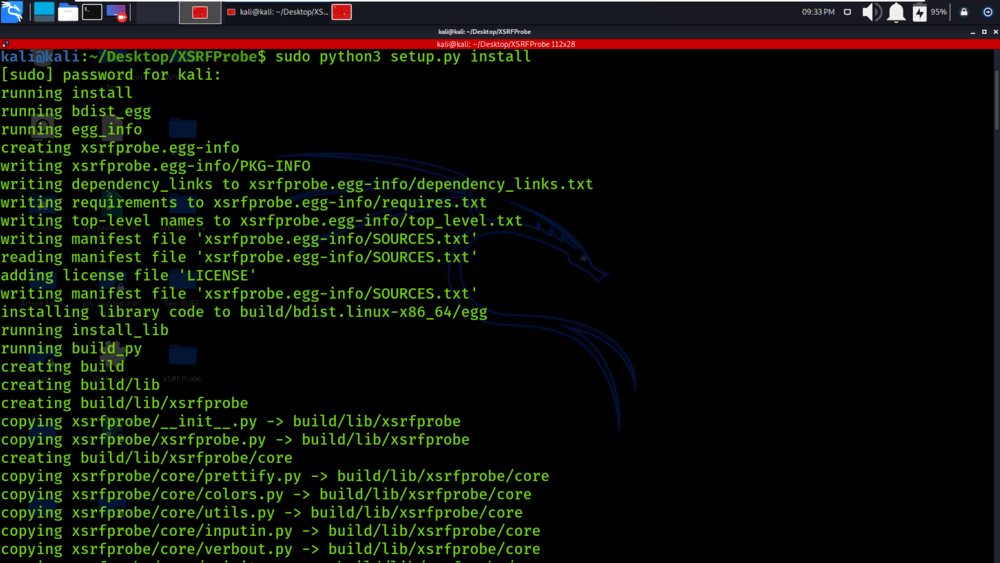

Paso 3 : Estás en el directorio de XSRFProbe. Ahora debe instalar la herramienta utilizando el siguiente comando.

sudo python3 setup.py install

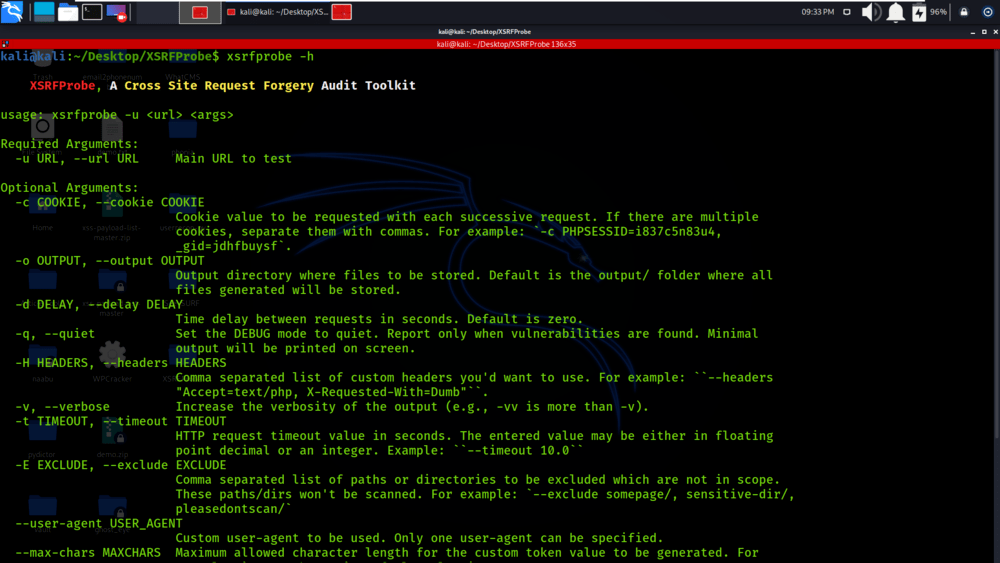

Paso 4 : todas las dependencias se han instalado en su sistema operativo Kali Linux. Ahora use el siguiente comando para ejecutar la herramienta y verifique la sección de ayuda.

xsrfprobe -h

Trabajar con la herramienta XSRFProbe en el sistema operativo Kali Linux

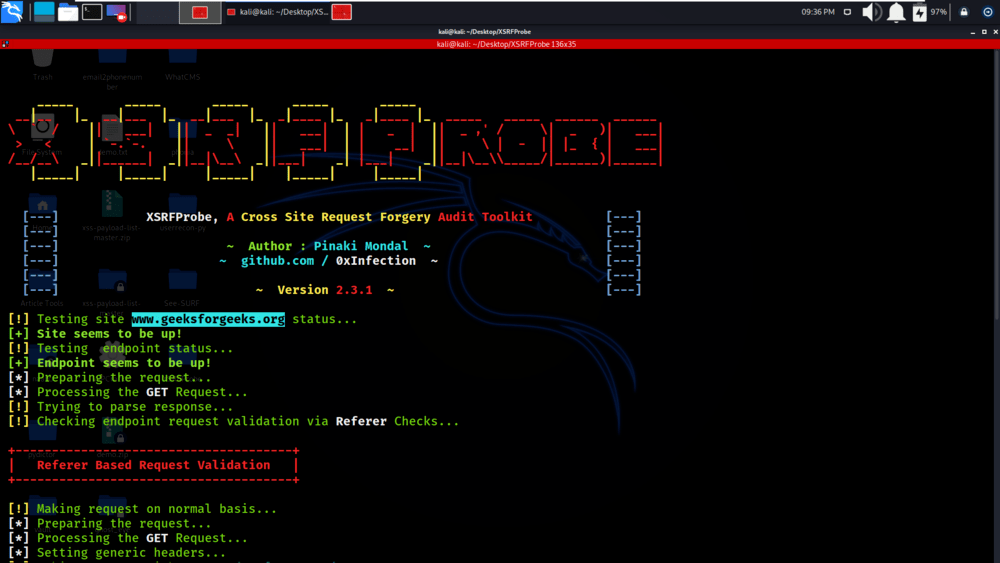

Ejemplo/Uso: URL principal para probar

xsrfprpbe -u http://www.geeksforgeeks.org

Las pruebas en el dominio geeksforgeeks.org se han iniciado con éxito.

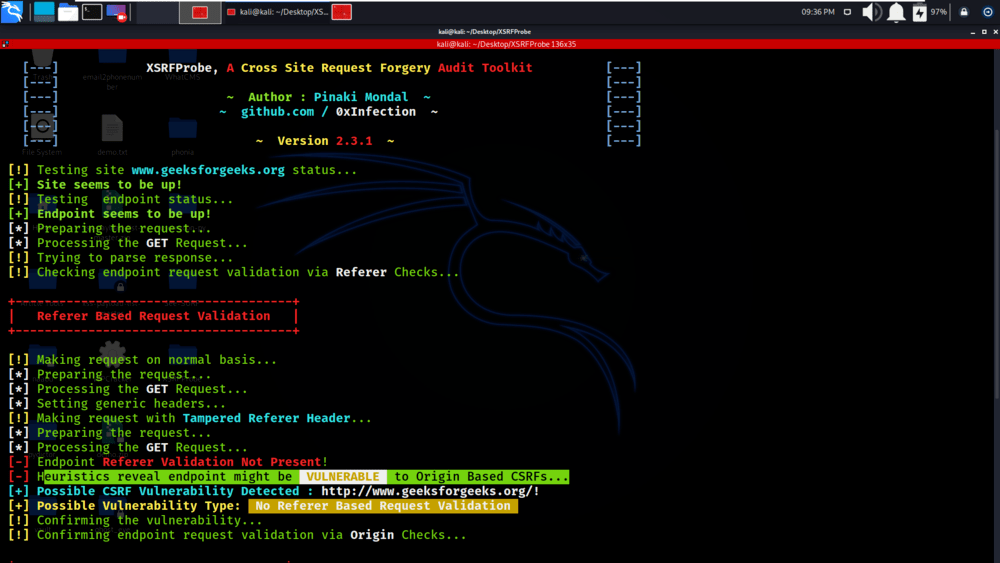

La herramienta está comprobando la validación de requests basada en referencias en geeksforgeeks.org.

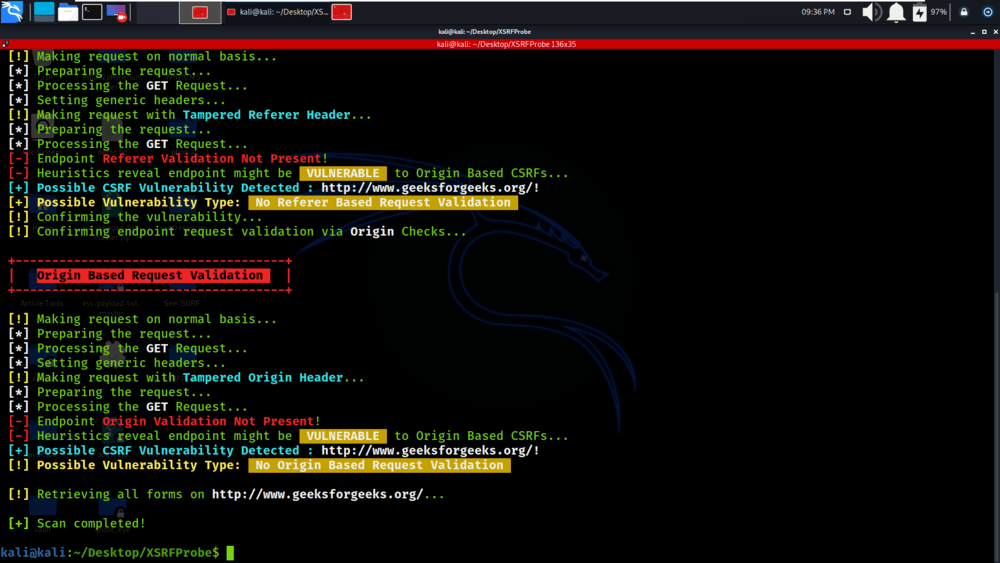

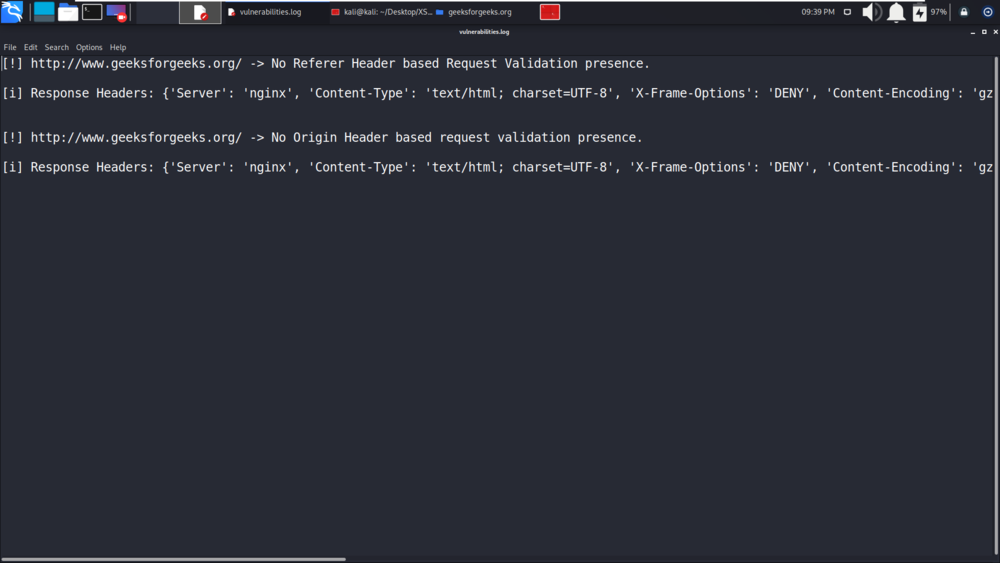

Ahora, en la siguiente captura de pantalla, puede ver que la herramienta ha estado verificando la validación de solicitud basada en el origen.

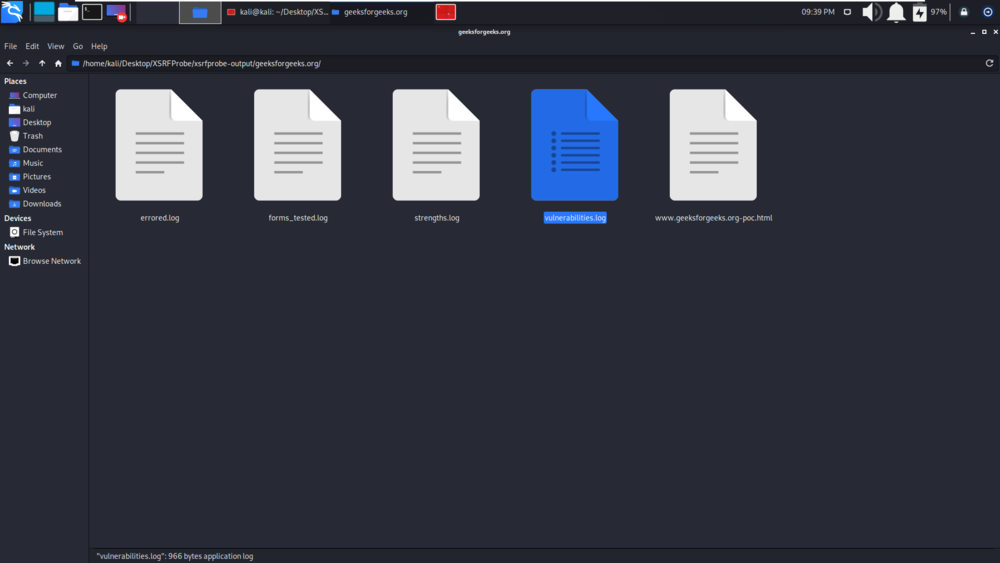

Todos los registros de salida se han guardado en el directorio de salida.

Estamos mostrando el archivo vulnerabilities.log que tiene información crucial sobre el análisis.

Publicación traducida automáticamente

Artículo escrito por gauravgandal y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA