En este artículo, veremos cómo podemos conectar una instancia presente en una subred privada con la ayuda de una instancia presente en una subred privada.

Primero echemos un vistazo a las siguientes terminologías clave mencionadas donde primero intentaremos entender algunas cosas (como la instancia EC2 y otras cosas) teóricamente y luego pasaremos a la sección de implementación.

Terminologías clave:

Las siguientes son las terminologías clave con las que debe estar familiarizado antes de continuar con el artículo:

- Instancia EC2: la instancia Ec2 es como una computadora portátil o PC o cualquier dispositivo de computadora en el que puede ejecutar su sistema operativo como Linux, Windows, etc.

- Ami (Imagen de Amazon Machine) : contiene el sistema operativo que usamos para iniciar una instancia ec2.

- Subred: una subred es como una subsección de una red grande o, en otras palabras, también podemos ilustrar una subred como una pequeña subparte de una red. Por ejemplo, podemos tomar una analogía del proveedor de servicios de Internet como una red grande en nuestro pueblo o ciudad y nuestra red doméstica como una red pequeña. Entonces, en ese caso, nuestra red doméstica puede considerarse como una subred de la red de nuestro proveedor de servicios de Internet.

- Zonas de disponibilidad: estas son ubicaciones distintas que están diseñadas para estar aisladas de fallas en otras zonas de disponibilidad.

- Subred pública: tiene una tabla de rutas que está conectada a una puerta de enlace de Internet que permite que la información y los datos entren y salgan de la subred y hacia y desde Internet.

- Subred privada : también está asociada con una tabla de rutas , pero no está conectada a una puerta de enlace de Internet, lo que significa que la información fluye de una subred a otra, pero dentro de la VPC, lo que significa que el tráfico de esta subred no puede atravesar la puerta de enlace de Internet y salir a Internet. .

- Tabla de rutas: una tabla de rutas es un conjunto de reglas denominadas rutas que se utilizan para determinar hacia dónde se dirige el tráfico de red.

- VPC: una subsección privada de AWS que controlamos, en la que podemos colocar recursos de AWS, como instancias ec2 y bases de datos. Tenemos control total sobre quién tiene acceso a los recursos de AWS que colocamos dentro de VPC.

- Internet Gateway: una combinación de hardware y software que proporciona a nuestra red privada una ruta hacia el mundo exterior (es decir, Internet) de la VPC.

- Grupos de seguridad: son como cortafuegos que permiten o deniegan el tráfico. Cuando lanzamos una instancia, asociamos uno o más grupos de seguridad con la instancia. Agregamos reglas a cada grupo de seguridad que permite el tráfico hacia o desde sus instancias asociadas. Podemos modificar las reglas de un grupo de seguridad en cualquier momento; las nuevas reglas se aplican automáticamente a todas las instancias asociadas con el grupo de seguridad.

- Par de claves: Un par de claves tiene una clave pública y una clave privada. Básicamente, este es un conjunto de credenciales de seguridad que usamos para probar nuestra identidad mientras nos conectamos a una instancia ec2.

- Host bastión: la instancia ec2 que está presente en la subred pública desde la que intentamos conectarnos a una instancia presente en una subred privada se denomina host bastión.

Después de analizar todos los aspectos teóricos de todas las terminologías clave, ahora comencemos con el análisis adecuado de nuestro enunciado del problema (ilustrado arriba). Entonces, antes que nada, para comenzar con la declaración del problema, debemos seguir algunos pasos que son los siguientes:

Paso 1 : Cree una instancia de AWS ec2 en una subred pública de cualquier región de AWS.

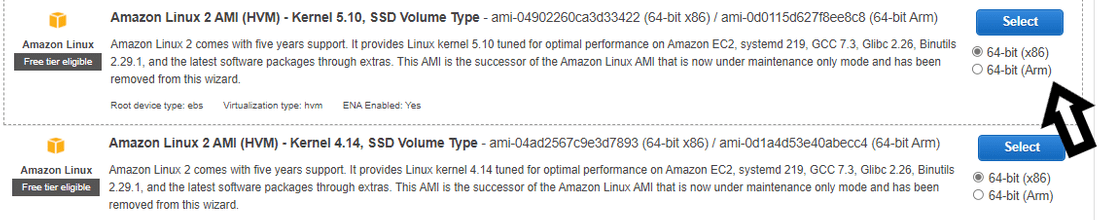

- Seleccione un AWS Ami (imagen de Amazon Machine) como este:

Selección de una imagen de Amazon Machine

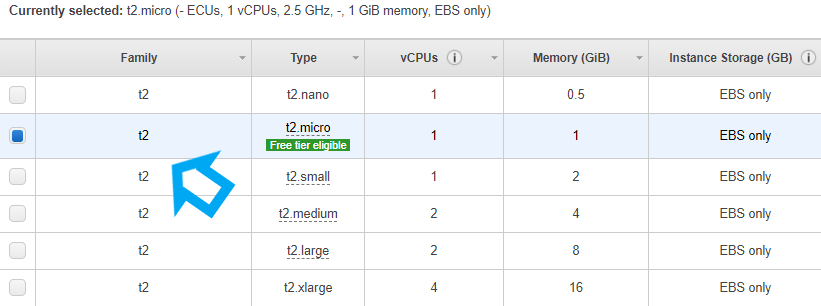

- Luego, seleccione un tipo de instancia para su instancia ec2. Los tipos de instancia son el hardware que necesitamos para lanzar una instancia de AWS ec2, como la cantidad de memoria y la cantidad de CPU que necesita en su instancia.

Selección de un tipo de instancia de AWS ec2

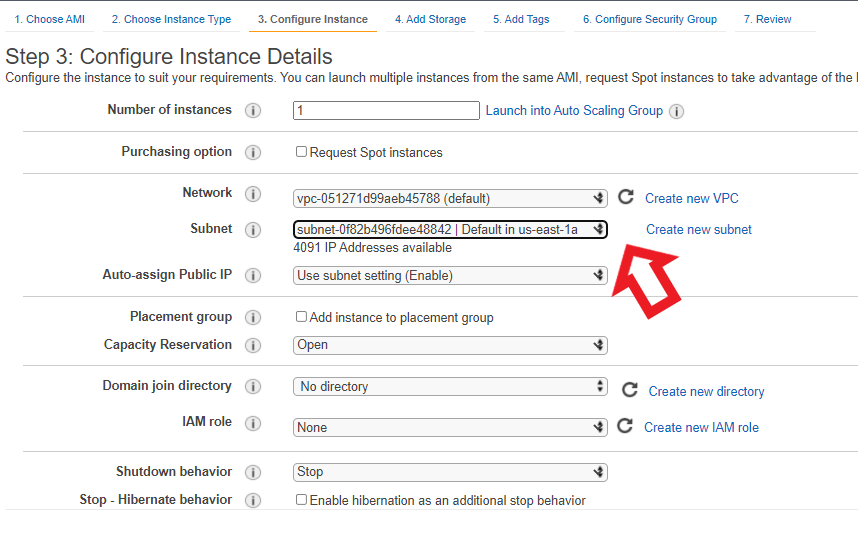

- Ahora configure los detalles de la instancia y mantenga todas las demás opciones como predeterminadas. Ahora simplemente seleccione una subred en cualquiera de las zonas de disponibilidad que esté más cerca de nosotros para evitar cualquier posibilidad de latencia.

Configuración de instancia

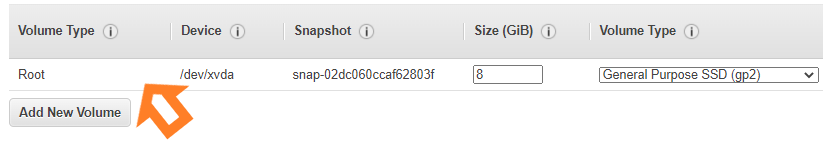

- Ahora tenemos que agregar almacenamiento a nuestra instancia ec2 de esta manera:

Agregar almacenamiento a la instancia

Nota : podemos agregar más volúmenes según su caso de uso para aumentar el almacenamiento de su instancia ec2 haciendo clic en Agregar nuevo volumen.

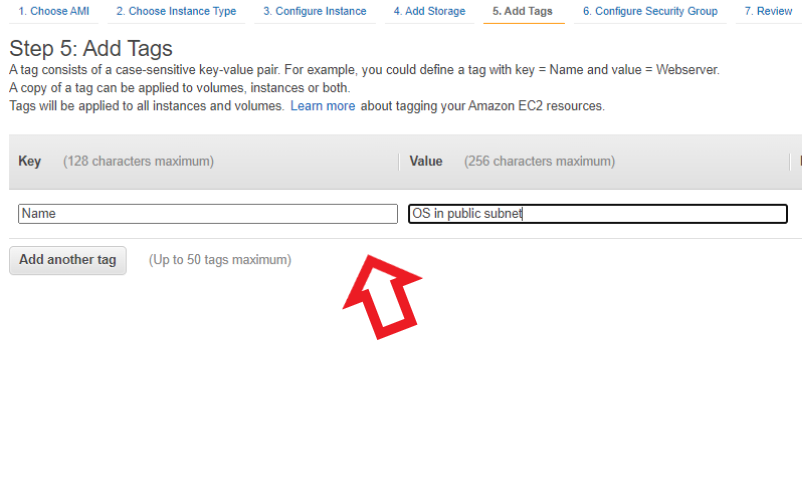

- Ahora podemos agregar un nombre descriptivo a su instancia ec2 con la ayuda de etiquetas

Dando etiquetas a la instancia

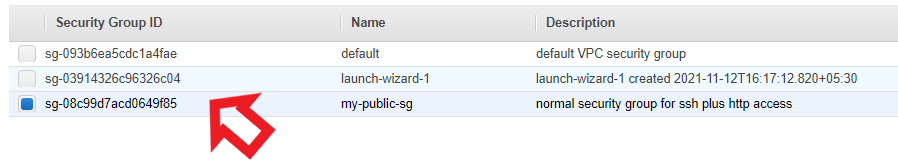

- Ahora tenemos que configurar un grupo de seguridad para nuestra instancia ec2, que es un conjunto de reglas que controlan el tráfico que llega a nuestra instancia.

Selección de un grupo de seguridad

Entonces, aquí hemos seleccionado un grupo de seguridad que permite solo el tráfico que proviene del protocolo SSH y HTTP. Podemos crear un nuevo grupo de seguridad o usar uno existente.

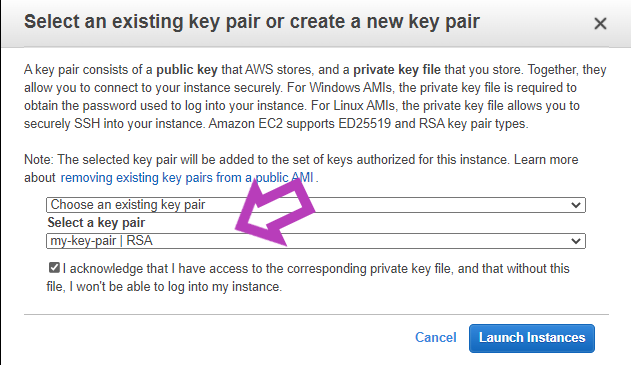

- Después de esto, es posible que tengamos una revisión final de nuestra instancia. Podemos verificar el grupo de seguridad, los detalles de la instancia, el almacenamiento y las etiquetas de la instancia. Después de hacer la revisión final de nuestra instancia, haga clic en iniciar. Al hacer clic en el botón de inicio, nos pedirá que seleccionemos un par de claves.

Selección del par de claves

Después de seleccionar el par de claves, podemos hacer clic en iniciar instancias y se iniciará nuestra instancia.

Paso 2: Cree una subred privada en la misma zona de disponibilidad donde lanzamos nuestra instancia en la subred pública.

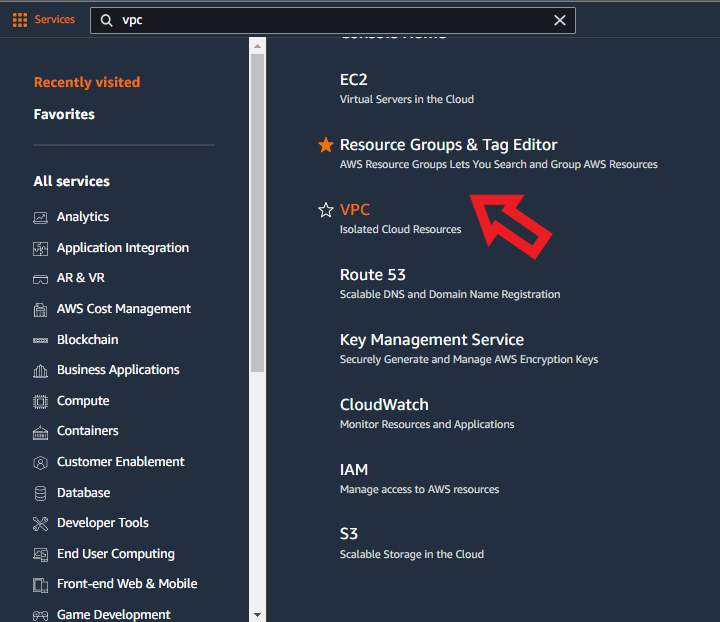

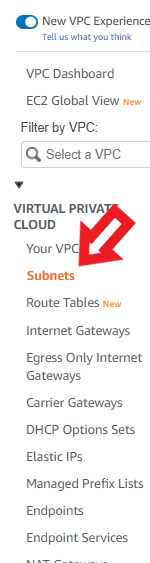

- Para crear una subred, haga clic en Servicios y luego haga clic en VPC al hacer clic en VPC se abrirá un panel de VPC para usted, allí encontrará una opción de subredes, simplemente haga clic en él y aquí puede crear sus subredes.

Buscando VPC

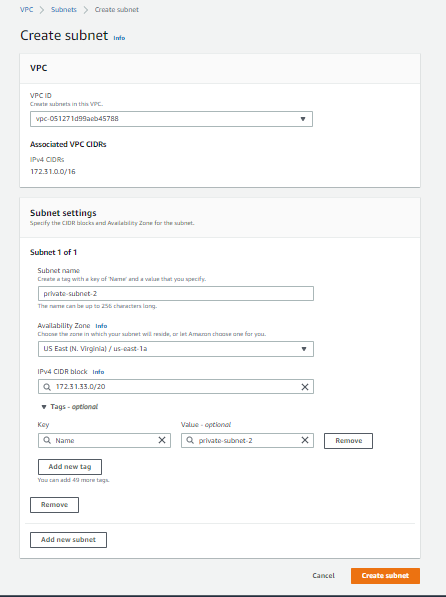

- Para crear una subred privada aquí, usaré mi subred privada ya creada o simplemente puede crear una nueva subred privada haciendo clic en Crear subred para que el flujo de trabajo sea así:

Al hacer clic en el botón Crear subred

Configuración de una subred privada

- Para configurar una nueva subred privada, el procedimiento se muestra arriba en la imagen aquí. Usaré mi subred privada existente llamada subred privada.

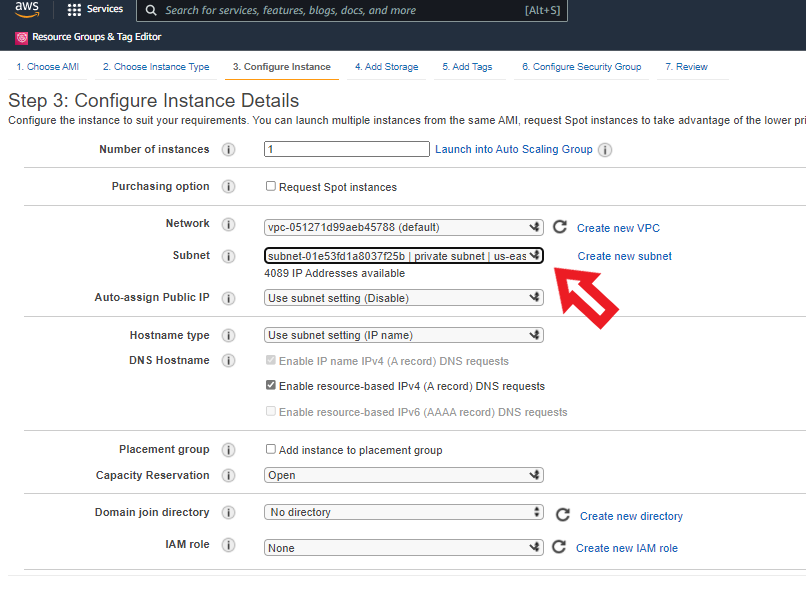

- Ahora inicie una instancia ec2, el procedimiento es el mismo que he escrito en el paso 1 para iniciar una instancia ec2, la diferencia está solo en la subred, debe seleccionar su subred privada, no la subred pública predeterminada.

Selección de la subred privada en subredes

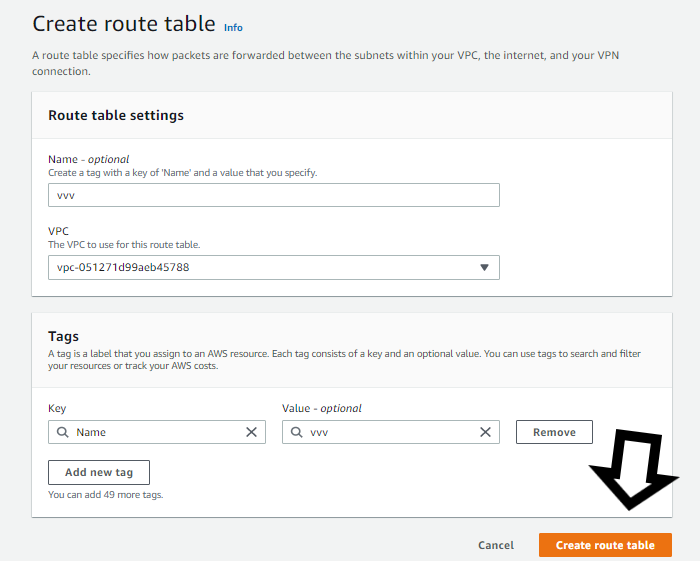

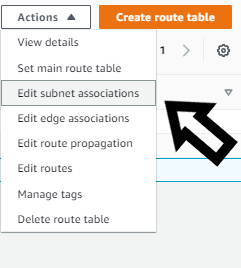

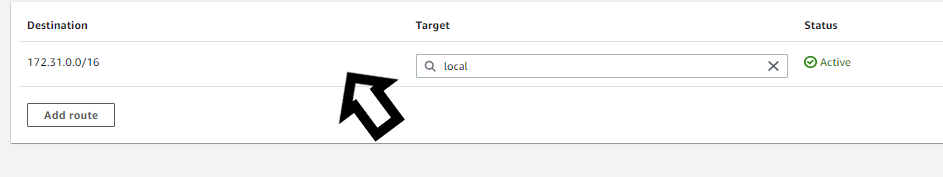

Paso 3: después de eso, debemos adjuntar una tabla de rutas a nuestra subred privada que no permite ninguna dirección IP externa, para eso necesitamos crear una tabla de rutas y luego asociar esa tabla de rutas con la subred privada simplemente haciendo clic en editar subred asociación. Aquí ya he creado la tabla de rutas y la he asociado con la subred privada. Pero déjame mostrarte los pasos para asociar la tabla de rutas a la subred.

- Cree una tabla de rutas:

Creación de una tabla de rutas

- Asociación de la tabla de rutas con la subred:

Asociación de subred con tabla de rutas

Rutas de la subred privada

Después de eso, debe seleccionar su subred privada y luego asociar esa subred con la tabla de rutas para que ahora nadie de afuera, es decir, Internet, pueda comunicarse con nuestra instancia en una subred privada, solo las instancias dentro de la VPC en subredes públicas y privadas tendrán la posibilidad. para comunicarse unos con otros.

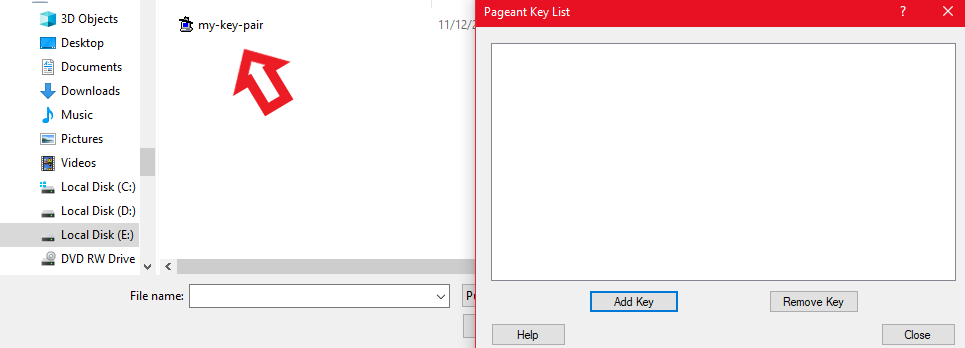

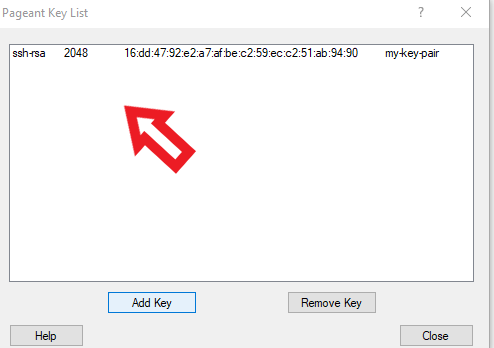

Paso 4: ahora usaremos una herramienta llamada pageant

- Abra el concurso y haga clic en ver claves, luego se abrirá el concurso y allí haga clic en agregar clave para agregar la clave que usamos para iniciar instancias.

Selección del par de claves que se agregará

par de llaves agregado

Paso 5: ahora usaremos masilla para conectar instancias

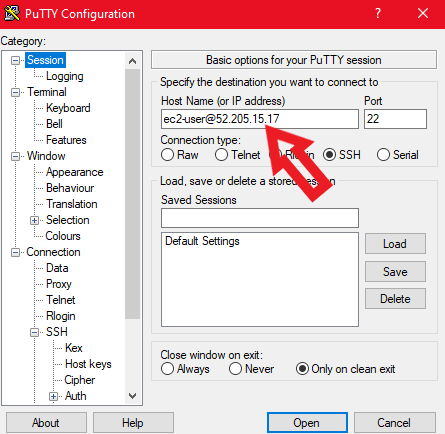

- Abra PuTTY y escriba el nombre de host de su instancia en la subred pública y habilite el reenvío de agentes en PuTTY.

- Formato para escribir Nombre de host: nombre de usuario@dirección_ip_pública_de_su_instancia También puede escribir una IP pública en el nombre de host y luego conectarse, pero luego le pedirá su nombre de usuario al iniciar sesión para evitar que pueda usar el formato anterior.

- Para escribir el nombre de host, haga clic en la opción Sesión presente en la ventana Puty y allí verá una opción para escribir el nombre de host, así que simplemente escriba su nombre de host allí.

Formato de escritura del nombre de host

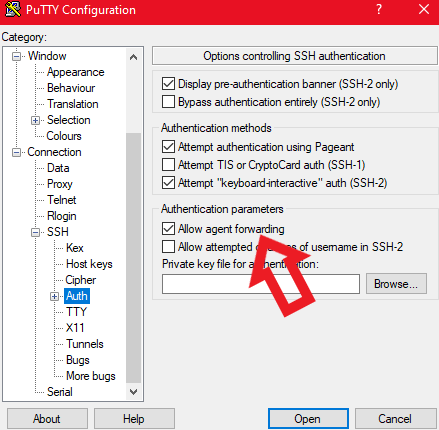

¿Por qué habilitamos el reenvío de agentes aquí?

Entonces, la ventaja de habilitar el reenvío de agentes aquí es que no le pedirá que su clave esté en autenticación para cargarse en el archivo de clave privada para la autenticación, como puede ver en la imagen. Al hacer clic en el botón Abrir, detectará automáticamente su par de claves y se conectará a su instancia. Entonces, ahora el propósito de agregar una clave en el concurso era solo que cuando habilitamos el reenvío de agentes, detectará automáticamente mi par de claves y se conectará a mi instancia.

Paso 5: habilitar el reenvío de agentes

- Haga clic en SSH y luego en Autenticación y marque la opción Permitir reenvío de agentes:

Habilitación del reenvío de agentes

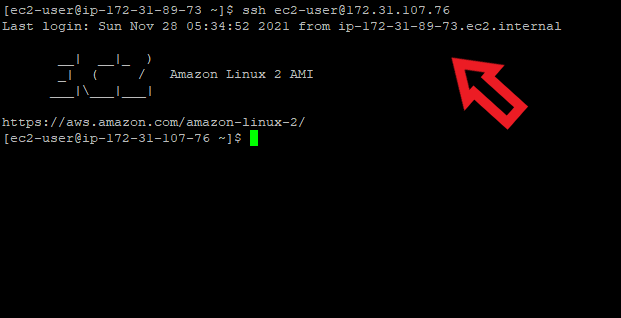

Paso 6: Conexión de una instancia EC2 presente en la subred privada mediante un host bastión

- Ahora haga clic en el botón Abrir ya que hemos escrito el nombre de host y habilitado el reenvío del agente.

- Después de esto, estará conectado a su host bastión.

- Utilice este comando ssh user-name@ip_address_of_your_private_instance y se conectará a su instancia ec2 privada.

Conectado a la instancia ec2 privada

Publicación traducida automáticamente

Artículo escrito por ankitmahajan852 y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA