Visión general :

Switch es un dispositivo de red, que está configurado para conectar y mantener el canal de comunicación entre varios dispositivos. Los puertos Ethernet están presentes en un conmutador, que se utilizan para conectar dispositivos, como enrutadores, sistemas informáticos y portátiles en la red. Para conectar todas estas redes, se utilizan cables Ethernet. El conmutador utiliza la dirección MAC de estos dispositivos conectados para identificarlos y brindarles el servicio solicitado. Es una tarea crucial proteger estos puertos, de modo que solo los usuarios autorizados puedan conectar sus sistemas a la red a través de un interruptor. Antes de la configuración de cualquier conmutador en una red organizacional, se considera la seguridad del puerto, ya que garantiza que el usuario auténtico y autorizado esté conectado dentro de la red. Esta función de seguridad de los switches Cisco IOS solo se puede configurar en los puertos de acceso y, de forma predeterminada,

Habilitación de la seguridad del puerto en el conmutador de Cisco: los

pasos y comandos proporcionados a continuación se pueden usar para habilitar la seguridad del puerto en el conmutador de Cisco, lo que garantiza que se mantenga la confidencialidad, la autenticidad y la integridad de los datos.

Configuración-1:

Configuración de la seguridad del puerto –

Paso 1:

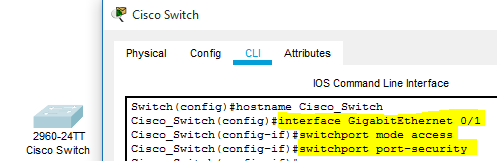

Al principio, se accede a la interfaz de línea de comandos del conmutador Cisco y se conecta un puerto Gigabit Ethernet 0/1 mediante el comando ‘interfaz Gigabit Ethernet 0/1’. Luego, se ejecutan los comandos ‘switchport mode access’ y ‘switchport port-security’ para cambiar el modo del puerto para acceder y habilitar la seguridad respectivamente. Estos comandos deben ejecutarse siempre que cualquier otro puerto esté interconectado y la seguridad del puerto deba habilitarse en él.

Paso 2:

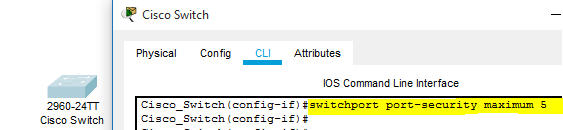

De forma predeterminada, el conmutador de Cisco solo permite 1 dirección MAC en un solo puerto y, si cualquier otro dispositivo intenta conectarse mediante ese puerto, el conmutador apaga automáticamente su puerto para restringir el acceso no autorizado. Para aumentar el número de usuarios en un solo puerto, se ejecuta el comando ‘switchport port-security maximum 5’. Con esto, ahora se pueden conectar cinco dispositivos a un puerto y realizar sus funciones.

Paso 3:

Cisco IOS Switch ofrece una función de seguridad, que se conoce como violación. Esta función se utiliza para definir la acción, que se ejecutará por el conmutador, cada vez que se viole la seguridad del puerto. Se pueden utilizar tres modos principales predefinidos, que son Proteger, Restringir y Apagar.

- Modo de protección:

en este modo, los paquetes de datos de las direcciones MAC definidas solo se transfieren dentro de la red.

- Modo restringido:

cuando este modo está habilitado y se viola la seguridad del puerto, se bloquea toda la transferencia de datos y se descartan los paquetes. Además, los registros se generan simultáneamente para verificar qué dispositivo se conectó con el conmutador de Cisco.

- Modo de apagado:

este modo está habilitado de forma predeterminada y el estado del puerto cambia a deshabilitado por error, lo que restringe el dispositivo conectado para realizar cualquier función y también deshabilita ese puerto en particular.

Configuración del modo de violación de seguridad predefinido

Configuración-2:

Seguridad del puerto de la dirección MAC –

Paso 1:

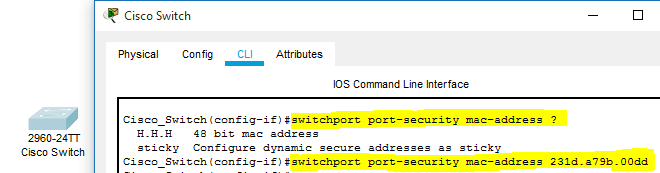

para permitir que solo el dispositivo con una dirección MAC definida se conecte con el comando ‘ switchport port-security mac-address mac_address_of_device’ de Cisco Switch, se puede usar. Con la ejecución exitosa de este comando, el dispositivo con la dirección MAC especificada solo será autorizado por el conmutador para conectarse a través del puerto Ethernet disponible.

Paso 2:

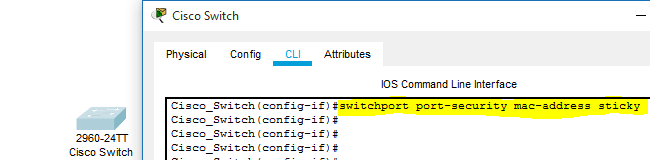

otro modo de comando de dirección mac se conoce como pegajoso. Este modo está habilitado para permitir que el conmutador aprenda nuevas direcciones MAC y las almacene en la memoria. El conmutador recopila y almacena automáticamente la dirección MAC del dispositivo conectado.

Configuración-3:

Compruebe la configuración de seguridad del puerto –

Paso 1:

para verificar y analizar la configuración de seguridad del puerto en el conmutador, el usuario debe acceder al modo privilegiado de la interfaz de línea de comandos. El comando ‘mostrar dirección de seguridad del puerto’ se ejecuta para verificar el estado actual de la seguridad del puerto.

Comando para comprobar el estado de la Seguridad Portuaria

Paso 2:

si el usuario desea verificar la seguridad del puerto de una interfaz específica disponible en el conmutador, se puede usar el comando ‘show port-security interface interface_name’.

Paso 3:

En este escenario, la seguridad en la interfaz GigabitEthernet está configurada y el comando ejecutado se muestra a continuación como referencia.

Port Security Estado de un puerto específico

Publicación traducida automáticamente

Artículo escrito por tarusharora03 y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA