La herramienta Buster es una herramienta basada en el lenguaje Python que se utiliza con fines de enumeración y reconocimiento. Podemos recopilar la información que está vinculada a una dirección de correo electrónico. Buster Tool es una herramienta OSINT, por lo que extrae información para Open Source o desde plataformas Públicas.

Características avanzadas de Buster Tool:

- Buster obtiene cuentas sociales que están vinculadas a direcciones de correo electrónico de múltiples fuentes (como gravatar, about.me, Skype, LinkedIn, filtraciones de datos anteriores).

- Buster obtiene enlaces a donde se encontró el correo electrónico mediante la búsqueda de Google, Twitter, la búsqueda oscura y los sitios de pegado.

- Buster también devuelve infracciones asociadas con el correo electrónico de destino.

- Buster obtiene la lista de dominios asociada con la dirección de correo electrónico.

- Buster crea posibles correos electrónicos y nombres de usuario de una persona objetivo.

- Buster enumera para encontrar nombres de usuario del correo electrónico.

- Buster también encuentra el correo de trabajo de una persona de una organización.

¿Qué son las claves API?

La clave API o la clave de interfaz de programación de aplicaciones permite que las aplicaciones internas, las aplicaciones orientadas al cliente, las colaboraciones de aplicaciones con sus socios comerciales hablen entre sí y compartan datos e información. Una clave API es responsable de conectar un programa para compartir funcionalidades, entre otras. Para comunicarse o fusionarse con otra clave API, una clave API es imprescindible. Podemos considerar las claves API como la autenticación de usuario para aplicaciones basadas en la web y dispositivos móviles: la llamada API comienza con una API llamando a la otra y otorgando que pase la clave API para obtener acceso.

¿Cómo funcionan las claves API?

Los terminales administran las claves API y, con la aplicación, la interfaz basada en web generalmente se denominan proyectos por parte de los desarrolladores. Aunque las claves API no son muy fuertes, como los tokens de autenticación, pueden proporcionar una capa de seguridad para identificar el proyecto detrás de una llamada. Los desarrolladores pueden escribir un código para que las claves API restrinjan o bloqueen el uso del proyecto a escenarios específicos o un rango de direcciones IP.

Por ejemplo, las claves verifican la autorización del usuario final determinando si las llamadas han recibido permiso para acceder a un servicio de aplicación específico. Esta es una función esencial porque los usuarios finales pueden tener acceso autorizado a algunos pero no a todos los servicios individuales dentro de una aplicación.

Nota: la herramienta Buster también utiliza el sitio web hunter.io para obtener información de los correos electrónicos de la empresa. Las búsquedas de inicio “correo de empresa” no requieren clave (API). Si desea correos electrónicos de la empresa, le sugerimos que se registre para obtener una cuenta en hunter.io.

Cuando obtenga la clave API, agréguela al archivo «api-keys.yaml» y vuelva a ejecutar el siguiente comando.

python3 setup.py install

Instalación de Buster Tool en Kali Linux

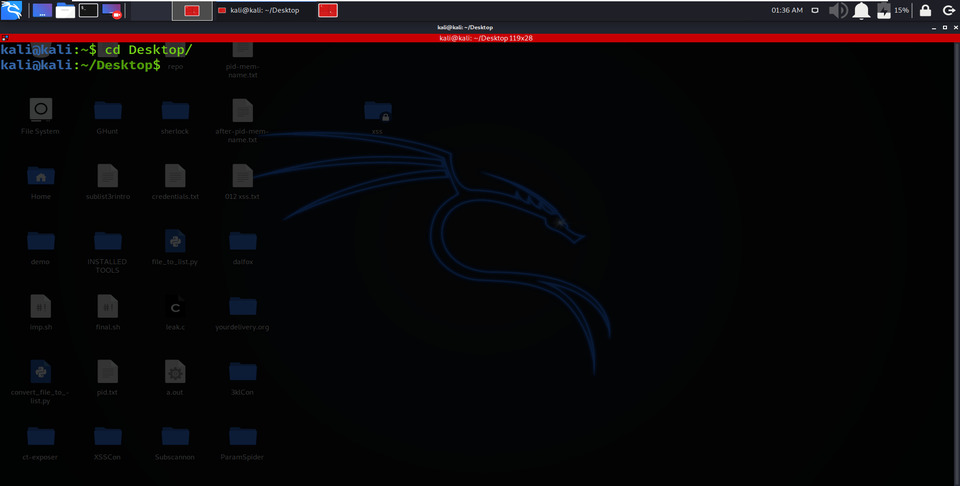

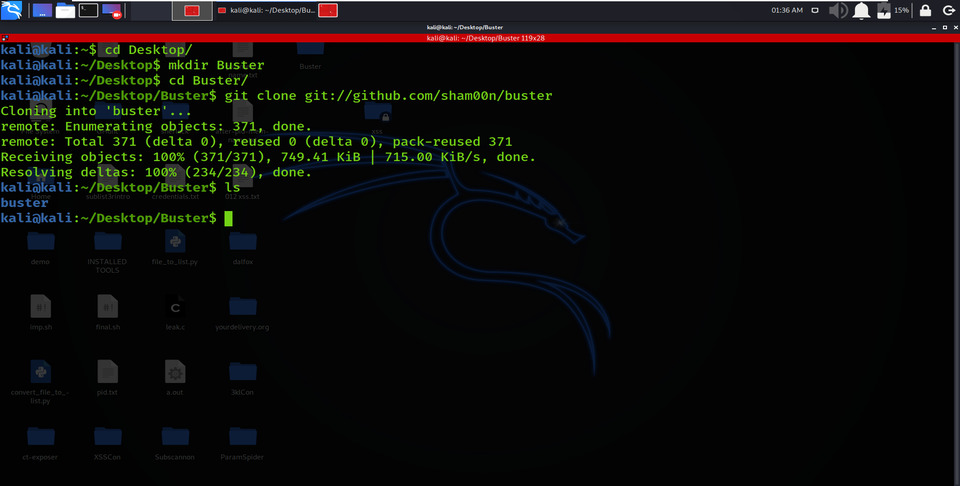

Paso 1: Abra su terminal Kali Linux y muévase al escritorio usando el siguiente comando. En el escritorio, tenemos que crear un directorio en el que instalaremos la herramienta o clonaremos la herramienta desde GitHub.

cd Desktop/

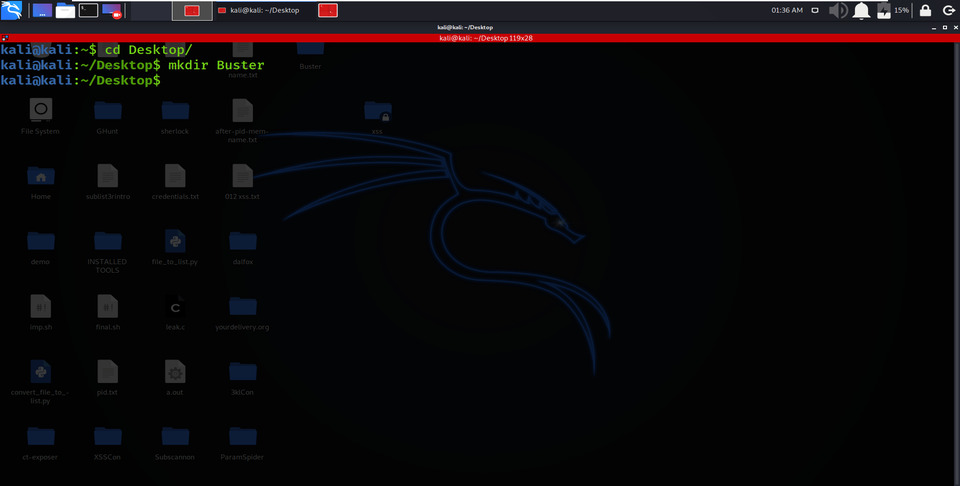

Paso 2: Ahora, estamos en el escritorio. Crearemos un nuevo directorio llamado Buster usando el siguiente comando.

mkdir Buster

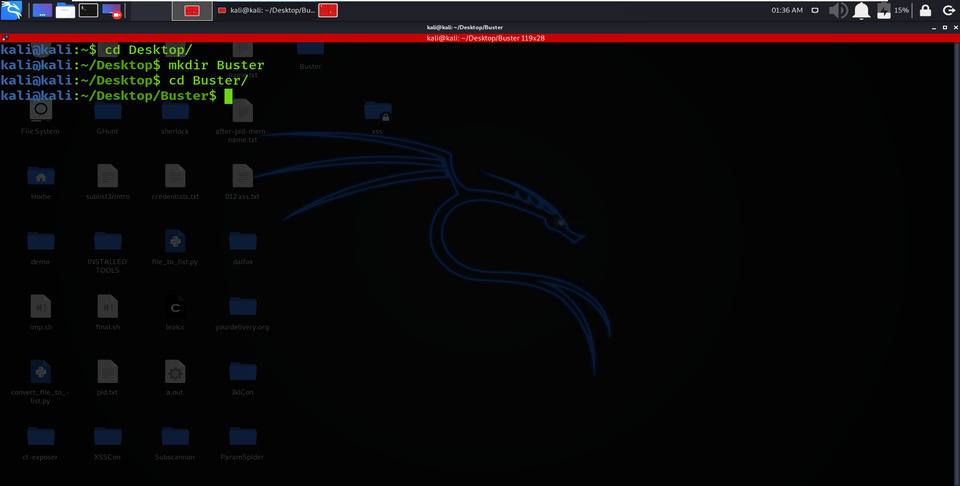

Paso 3: Ha creado el directorio Buster en el escritorio. Muévase a este directorio usando el siguiente comando.

cd Buster/

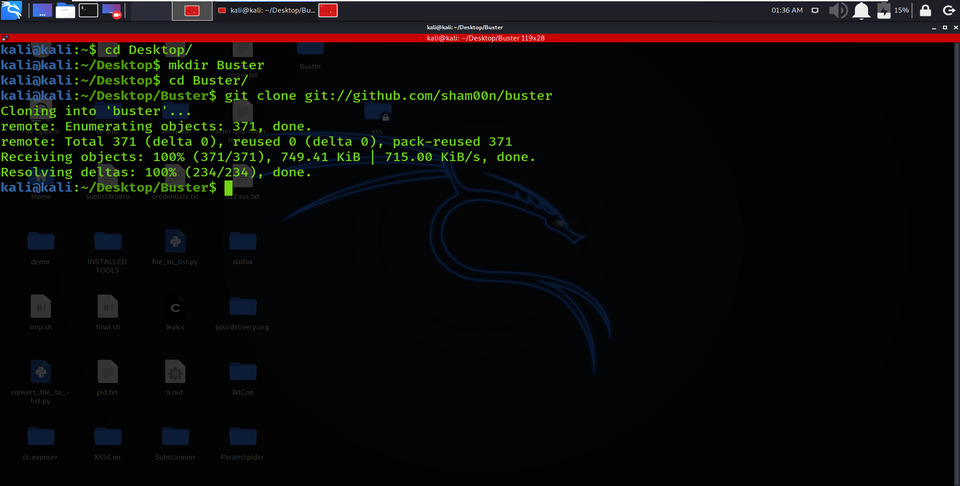

Paso 4: Ahora estás en el directorio de Buster. Aquí tienes que clonar la herramienta Buster de GitHub. Para clonar la herramienta, use el siguiente comando.

git clone git://github.com/sham00n/buster

Paso 5: Ahora, la herramienta se ha clonado con éxito en el directorio de Buster. Ahora enumere el contenido de la herramienta usando los siguientes comandos.

ls

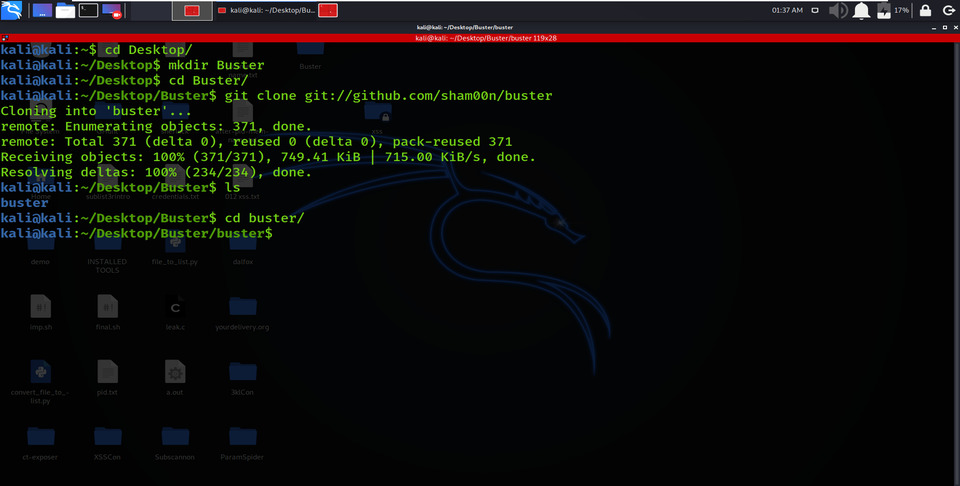

Paso 6: Puede ver que se ha creado un nuevo eliminador de directorios. Muévase a este directorio usando el siguiente comando.

cd buster/

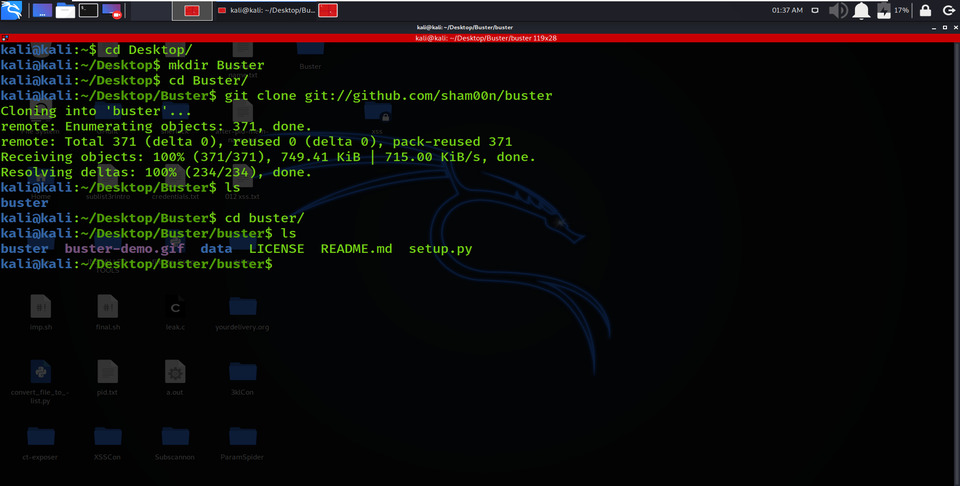

Paso 7: Enumere el contenido del directorio usando el siguiente comando.

ls

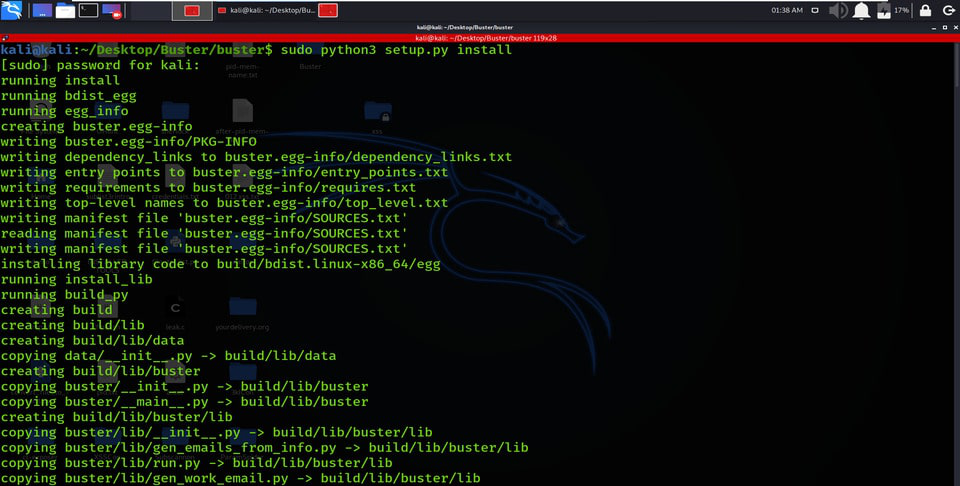

Paso 8: Ejecute el archivo setup.py para instalar los requisitos esenciales.

sudo python3 setup.py install

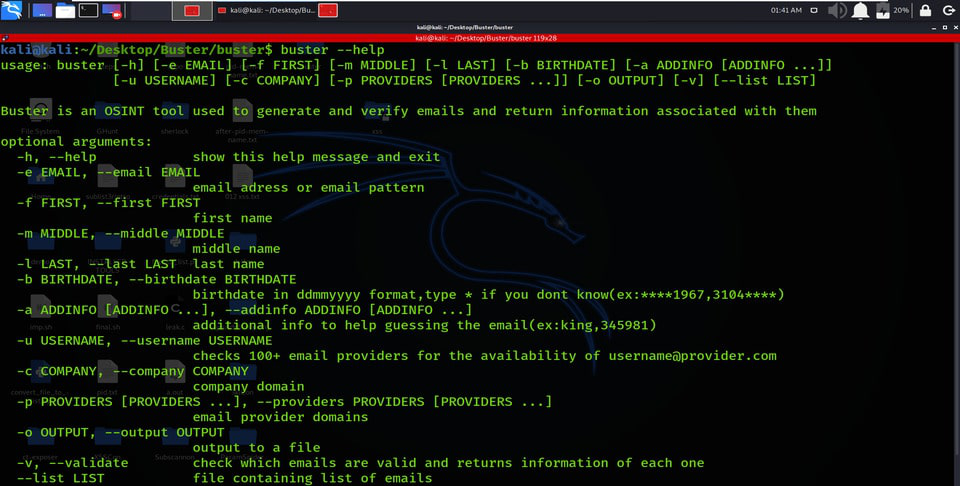

Paso 9: ahora que nuestros requisitos están listos, consulte la página de ayuda de la herramienta para comprender mejor el uso de la herramienta.

buster --help

Trabajando con la herramienta Buster

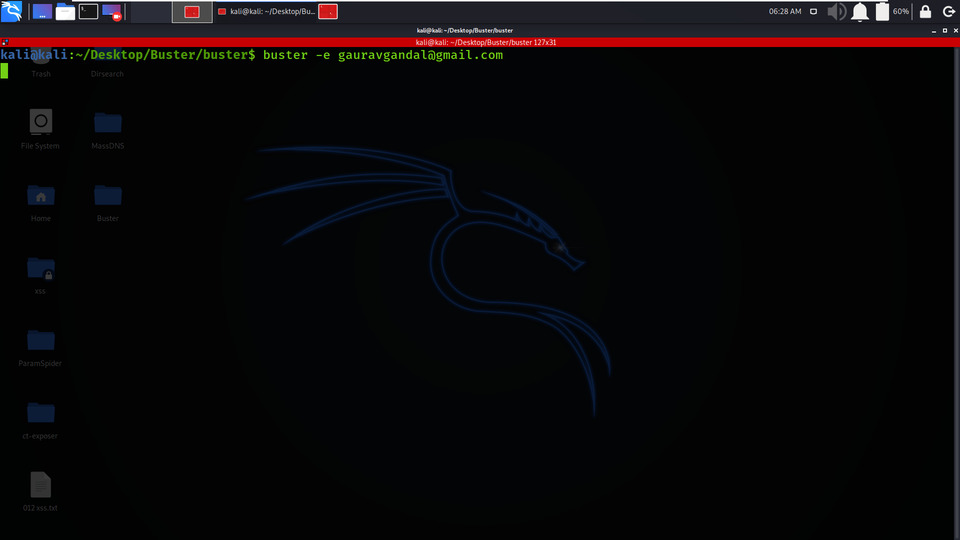

Ejemplo 1: Obtener información de un solo correo electrónico (existe o no, redes sociales donde se usó el correo electrónico, violaciones de datos, pegados y enlaces a donde se encontró)

buster -e gauravgandal@gmail.com

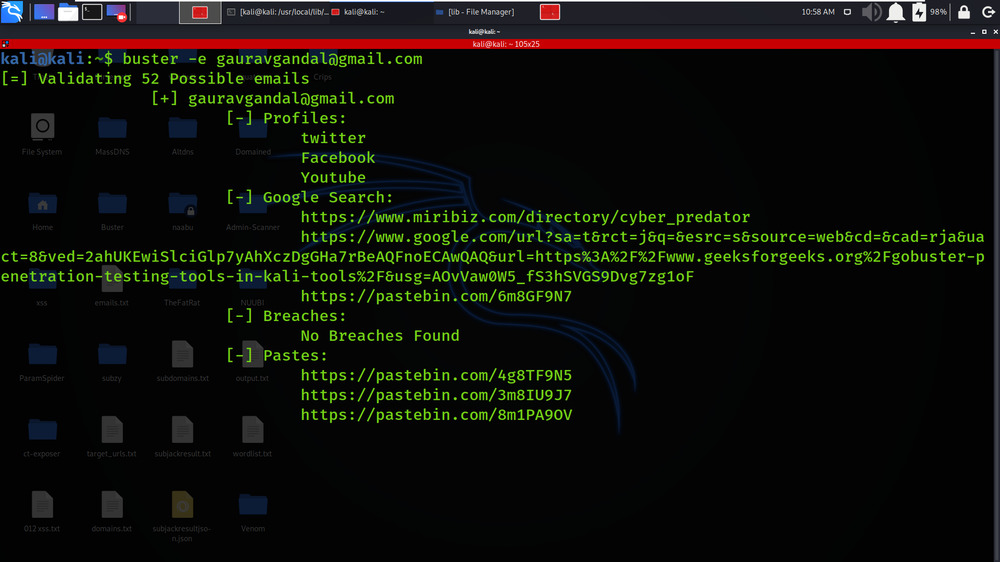

Obtendrá la información sobre la dirección de correo electrónico si realmente existe o no, los identificadores de las redes sociales conectados al correo electrónico, las violaciones de datos, los enlaces de Pastebin, etc.

2. En la siguiente captura de pantalla, tenemos los resultados de validación de nuestra dirección de correo electrónico proporcionada. También se mencionan los enlaces asociados y los detalles de las cuentas.

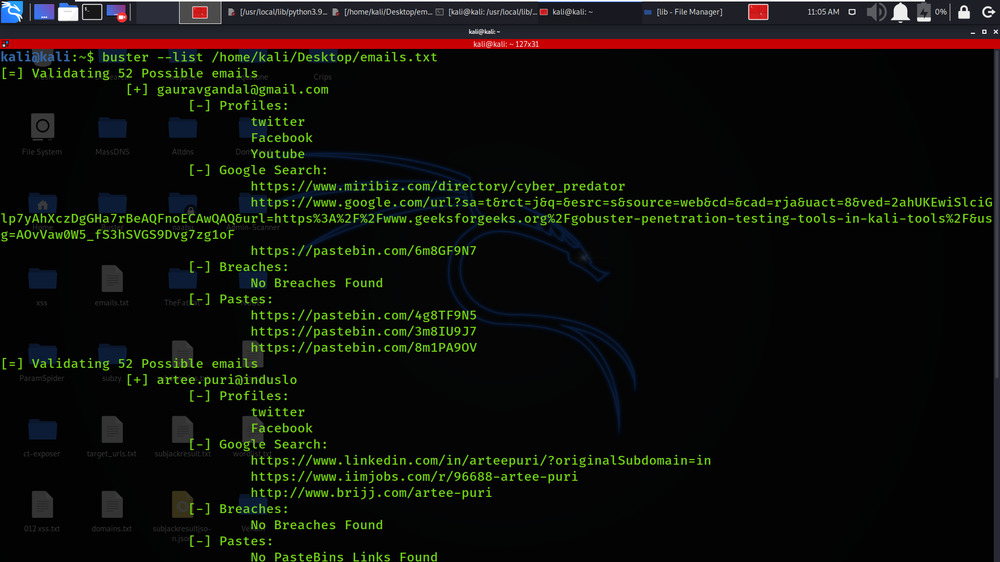

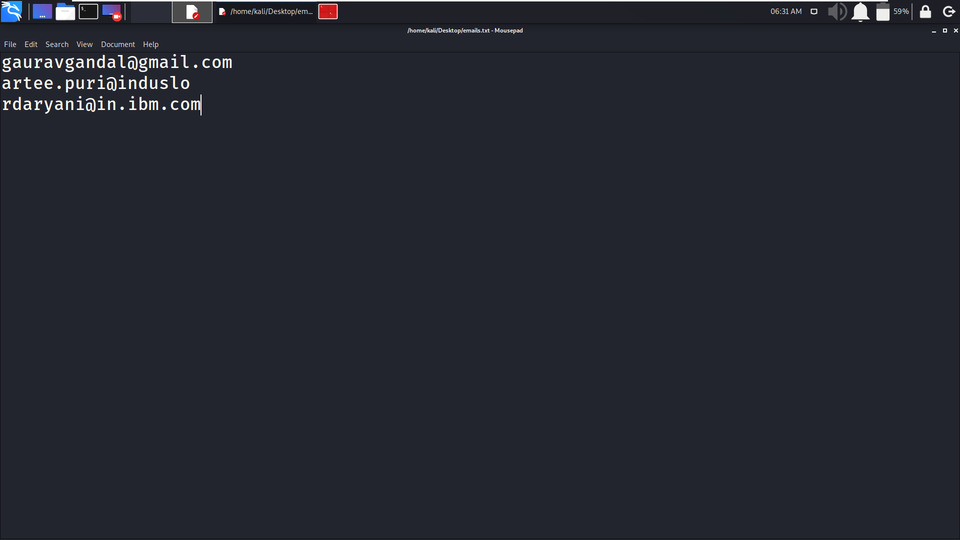

Ejemplo 2: consulta de una lista de correos electrónicos

buster --list /home/kali/Desktop/email.txt

1. Buster también proporciona la funcionalidad para aceptar múltiples direcciones de correo electrónico y proporcionar los resultados.

2. El contenido de emails.txt se muestra en la siguiente captura de pantalla.

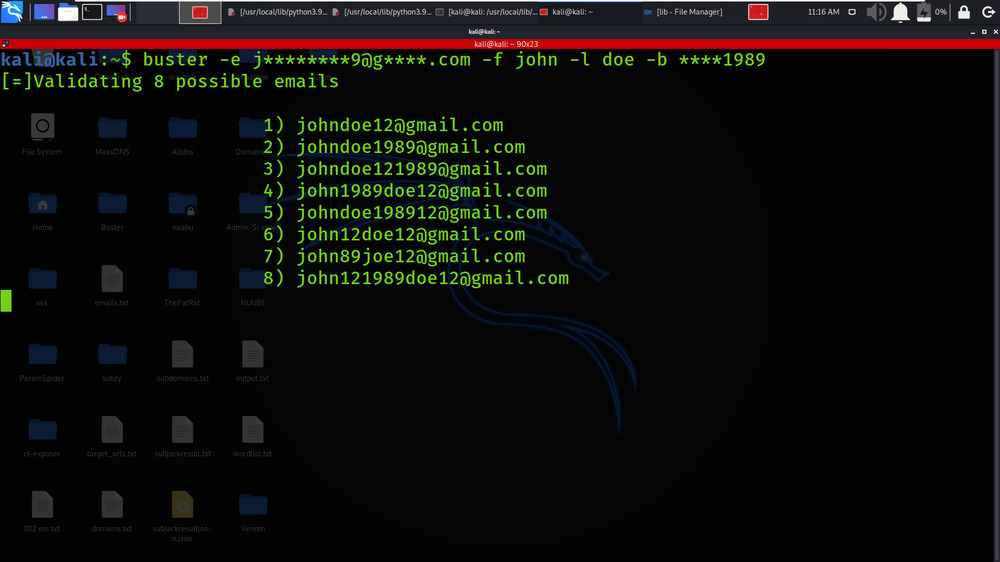

Ejemplo 3 : Genere correos electrónicos que coincidan con el patrón y verifique si existen o no

buster -e j********9@g****.com -f john -l doe -b ****1989

Buster también genera la dirección de correo electrónico según los patrones proporcionados en la consulta de entrada. Entonces, en la siguiente captura de pantalla, se pueden generar 8 posibles correos electrónicos.

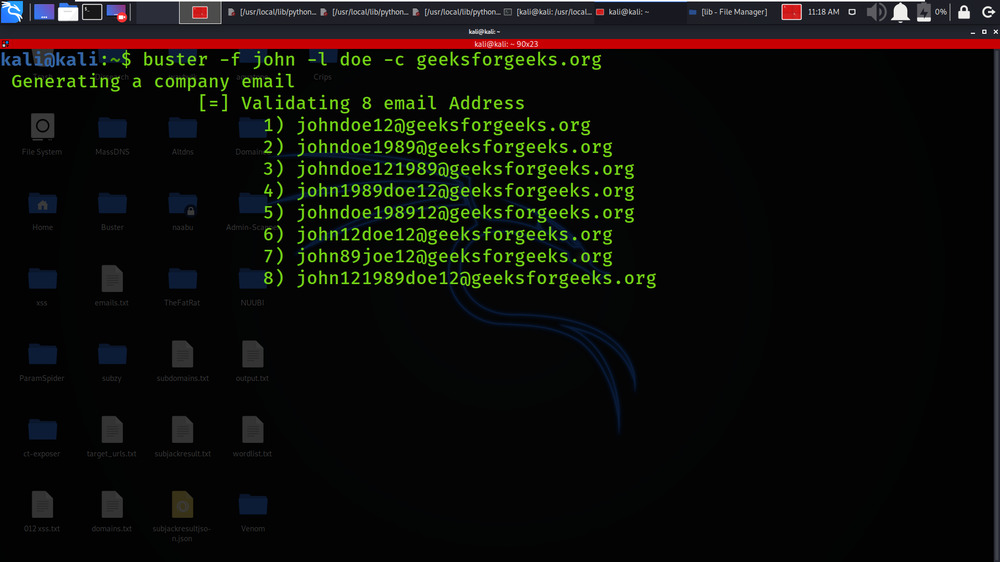

Ejemplo 4 : generar una dirección de correo electrónico de la empresa y devolver la información asociada a ella

buster -f john -l doe -c geeksforgeeks.org

Buster permite generar direcciones de correo electrónico usando el dominio de la empresa, en este ejemplo el usuario es john doe y la empresa es geeksforgeeks.org.

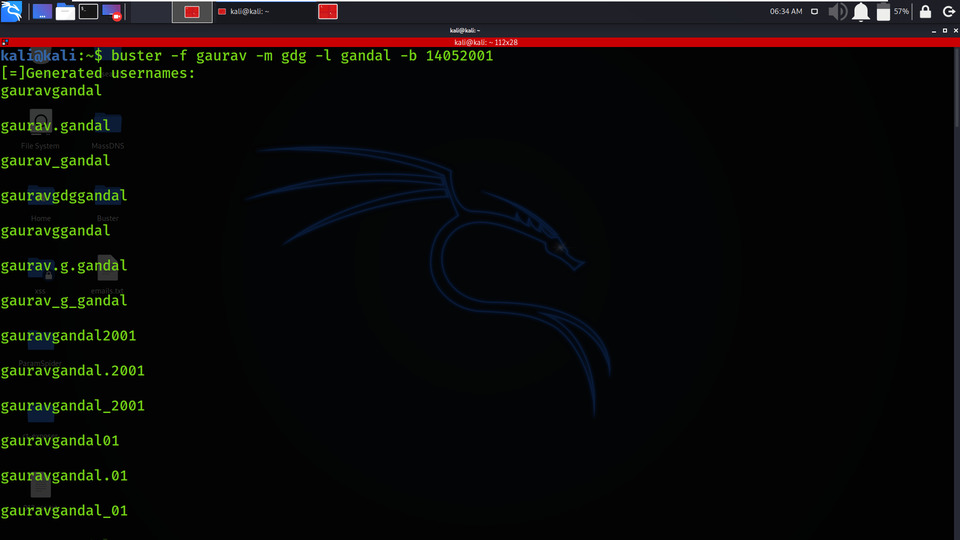

Ejemplo 5: Generación de nombres de usuario válidos

buster -f gaurav -m gdg -l gandal -b 14052001

Buster permite generar nombres de usuario tomando algunas entradas comunes como nombre, segundo nombre, apellido y fecha de nacimiento.

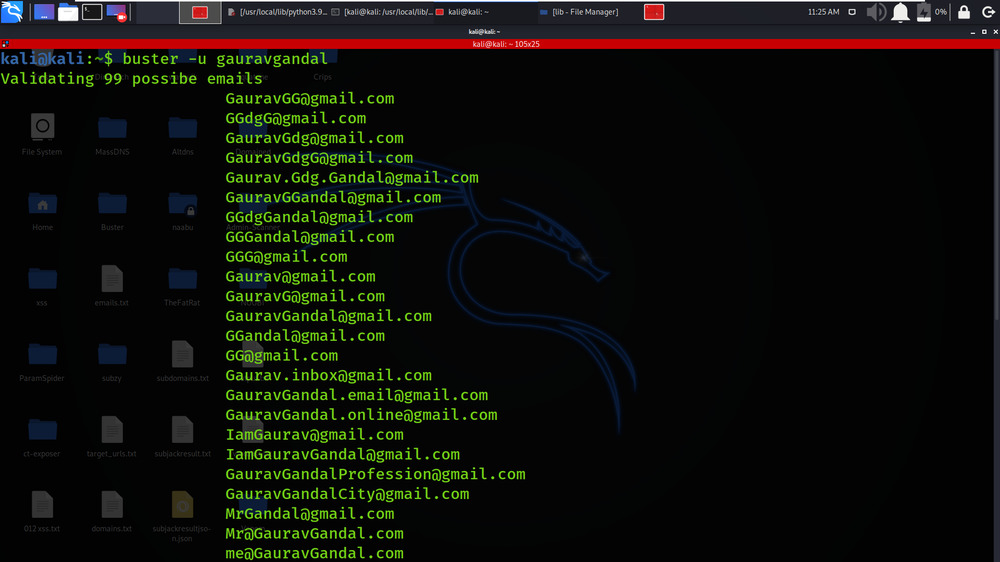

Ejemplo 6: Genere más de 100 correos electrónicos en el formato nombredeusuario@proveedor.com y devuelva los válidos

buster -u gauravgandal

Buster permite generar más de 100 direcciones de correo electrónico personalizadas utilizando el formato de entrada

Publicación traducida automáticamente

Artículo escrito por gauravgandal y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA