La fuerza bruta es la técnica para descubrir los directorios y archivos ocultos en el servidor de destino. Incluso podemos aplicar fuerza bruta a nombres de usuario y contraseñas. Todo este proceso se realiza a través de una herramienta automatizada. Rápidamente se ejecuta la metodología de Solicitud-Respuesta en el dominio. La herramienta Wfuzz es una herramienta automatizada que se utiliza para realizar todo tipo de fuerza bruta en el dominio de destino. La herramienta Wfuzz está desarrollada en el lenguaje Python. La herramienta Wfuzz está disponible en la plataforma GitHub, es gratuita y de código abierto. Podemos especificar nuestro modo de solicitud y cambiar los valores de User-Agent para permanecer anónimos en el dominio de destino.

Nota: asegúrese de tener Python instalado en su sistema, ya que esta es una herramienta basada en Python. Haga clic para verificar el proceso de instalación: Pasos de instalación de Python en Linux

Instalación de la herramienta Wfuzz en el sistema operativo Kali Linux

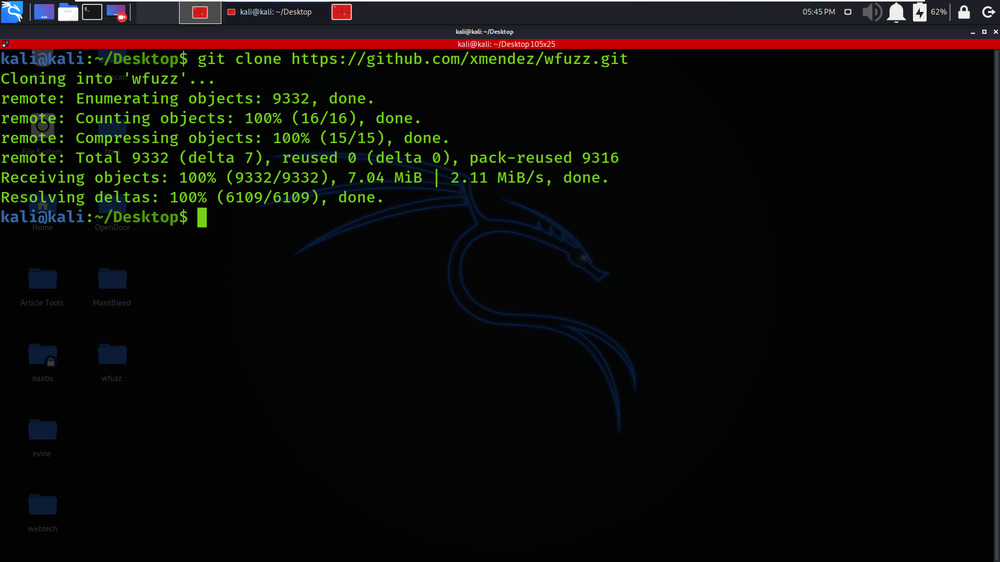

Paso 1 : use el siguiente comando para instalar la herramienta en su sistema operativo Kali Linux.

git clone https://github.com/xmendez/wfuzz.git

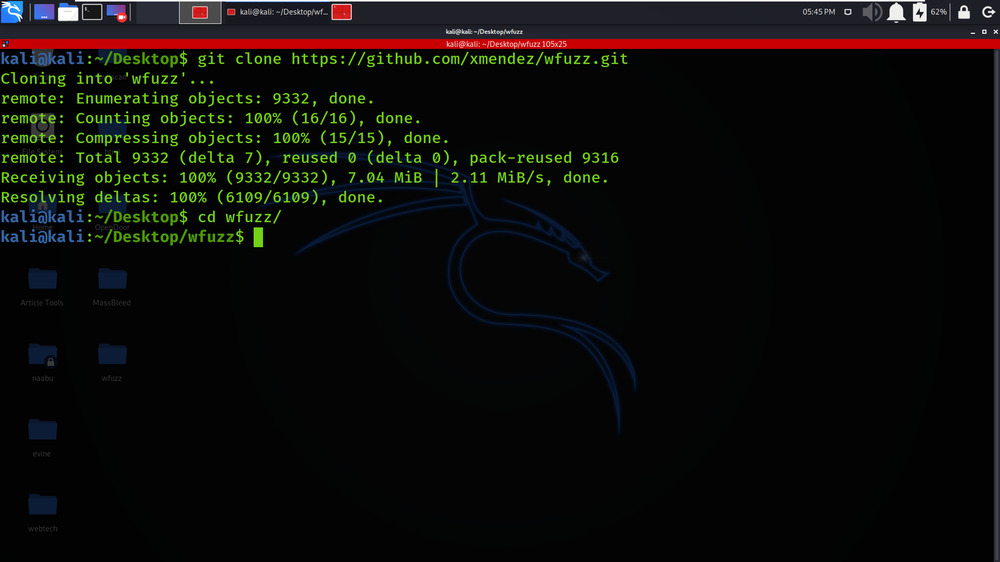

Paso 2 : ahora use el siguiente comando para moverse al directorio de la herramienta. Tienes que moverte en el directorio para ejecutar la herramienta.

cd wfuzz

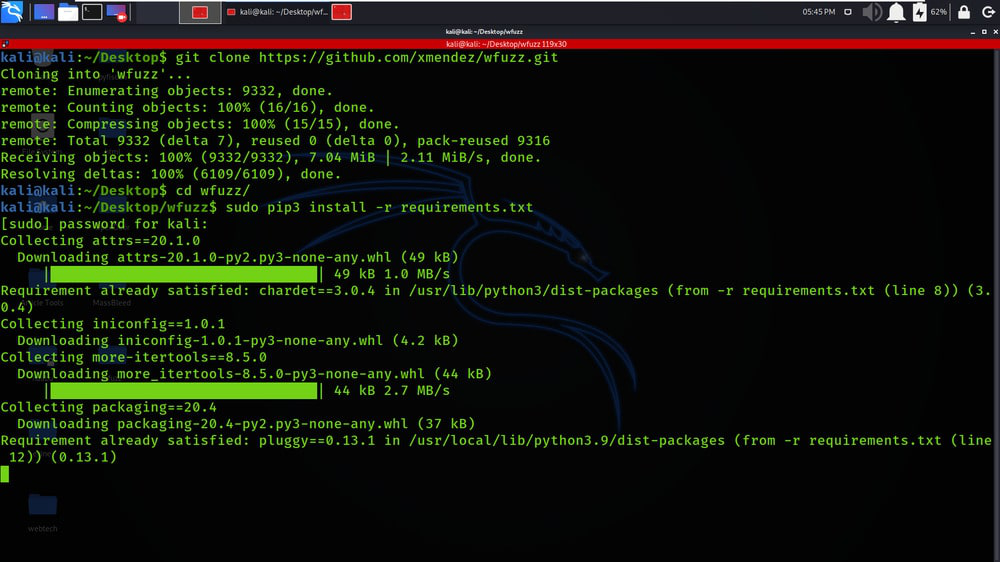

Paso 3 : Estás en el directorio de Wfuzz. Ahora debe instalar una dependencia de Wfuzz usando el siguiente comando.

sudo pip3 install -r requirements.txt

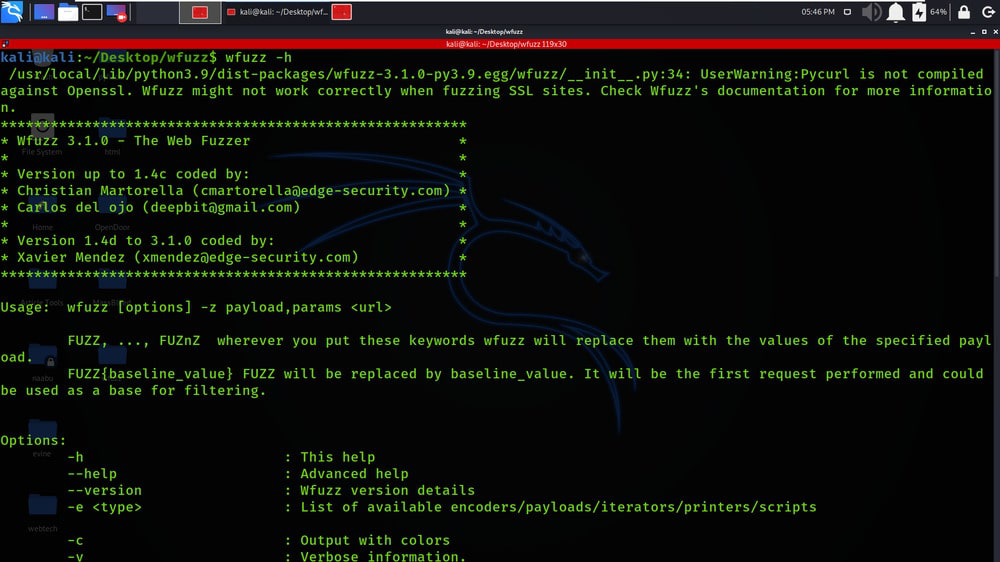

Paso 4 : todas las dependencias se han instalado en su sistema operativo Kali Linux. Ahora use el siguiente comando para ejecutar la herramienta y verifique la sección de ayuda.

wfuzz -h

Trabajar con la herramienta Wfuzz en el sistema operativo Kali Linux

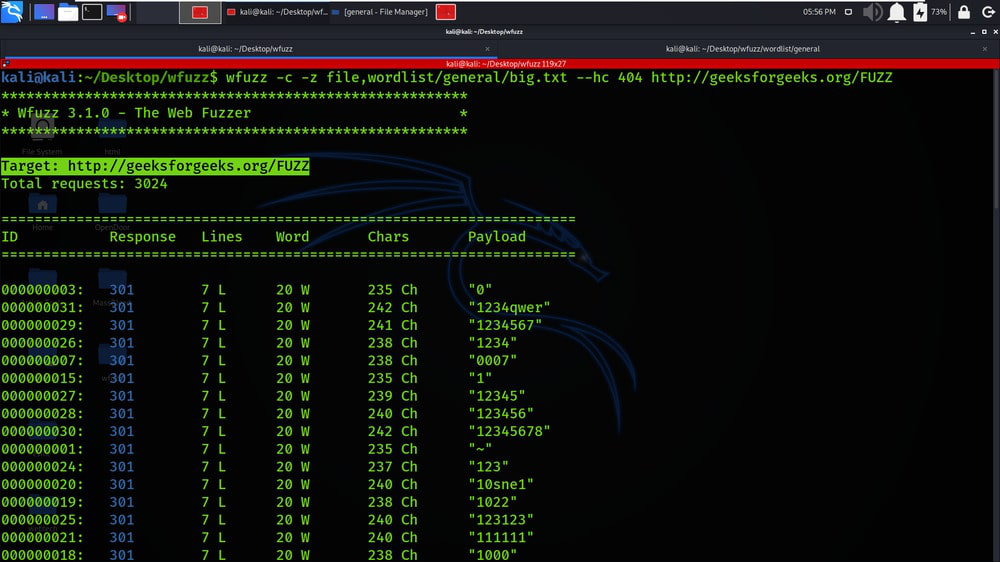

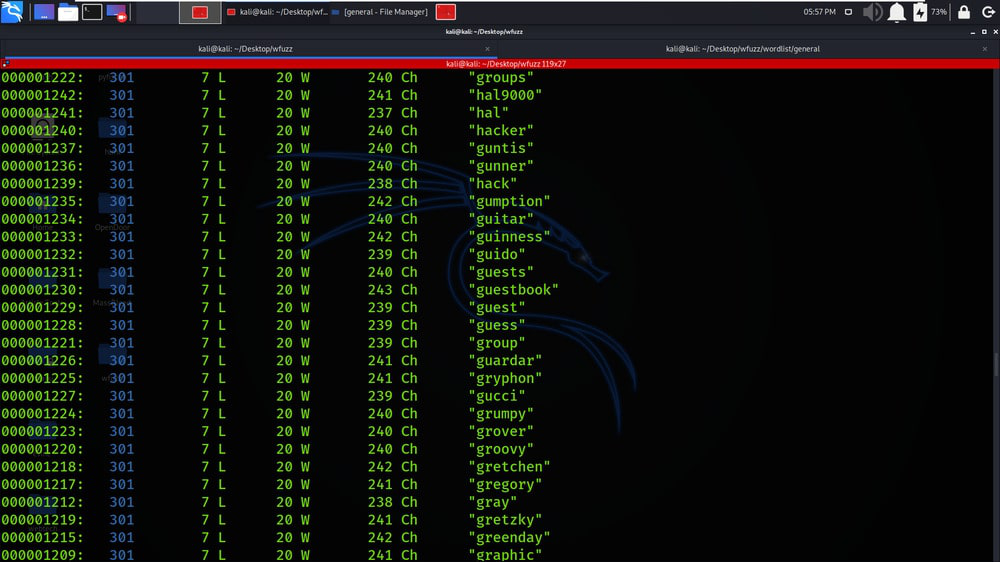

Ejemplo 1: escaneo de directorio simple en geeksforgeeks.org

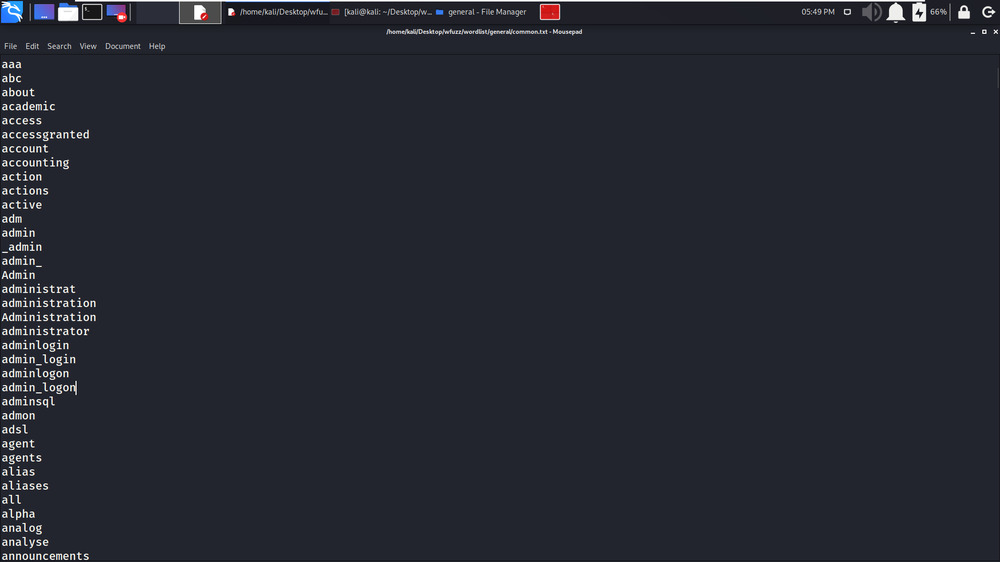

wfuzz -c -z archivo, lista de palabras/general/big.txt –hc 404 http://geeksforgeeks.org/FUZZ

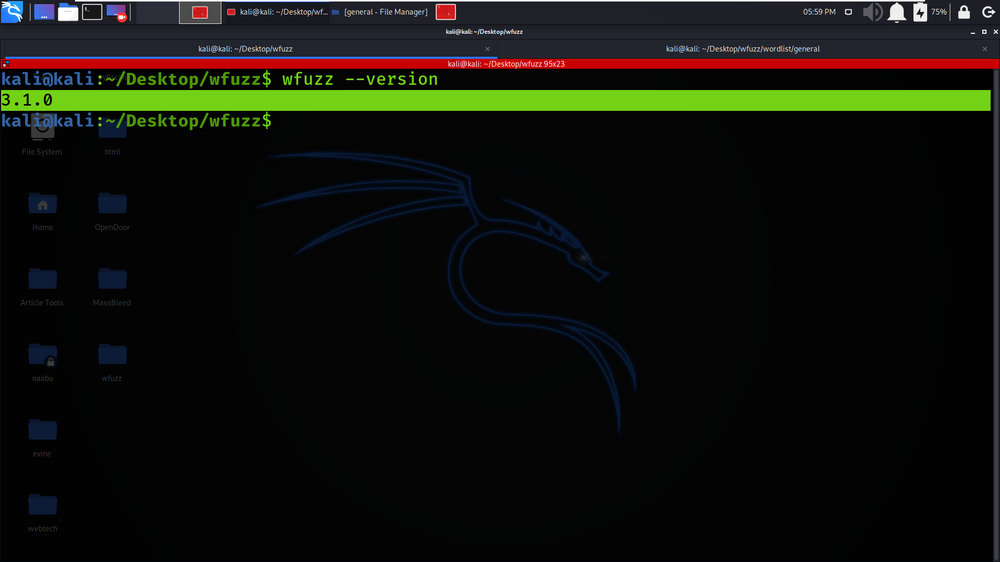

Ejemplo 2: Imprimir detalles de la versión de Wfuzz

wfuzz --version

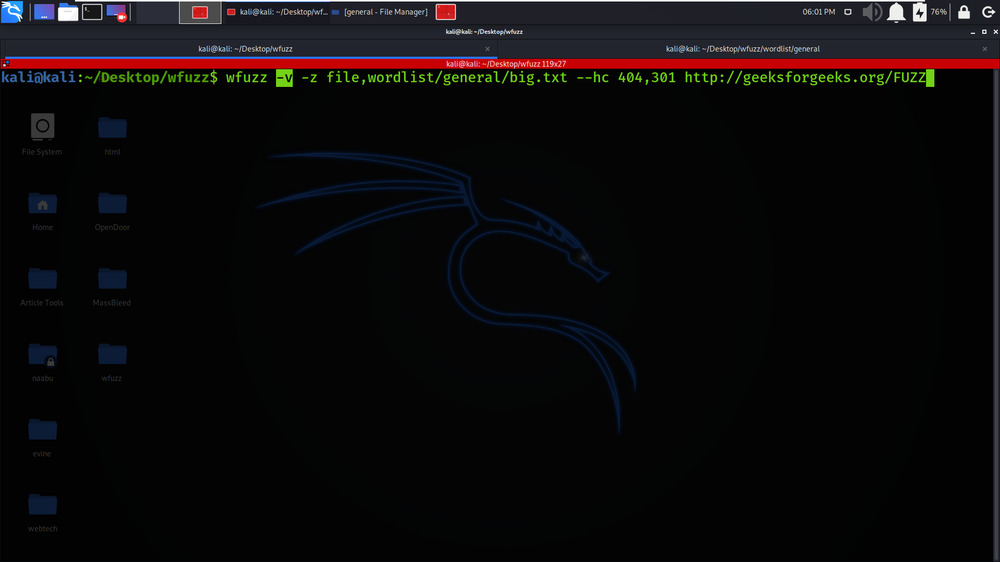

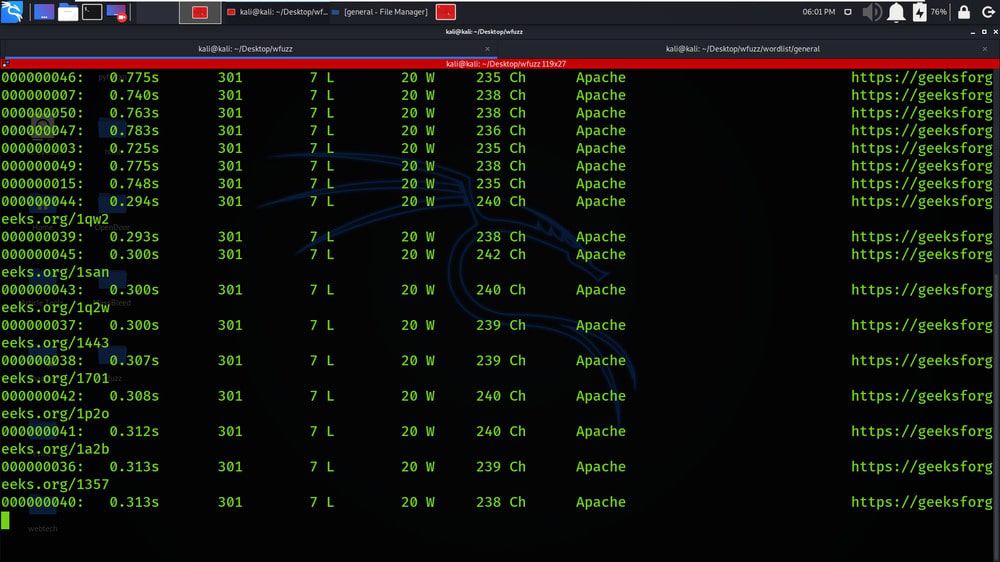

Ejemplo 3: información detallada/salida más detallada

wfuzz -v -z archivo, lista de palabras/general/big.txt –hc 404,301 http://geeksforgeeks.org/FUZZ

Publicación traducida automáticamente

Artículo escrito por gauravgandal y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA