La capa de sockets seguros/capa de seguridad de transporte, a menudo denominada SSL/TLS, es un protocolo criptográfico diseñado para cifrar el protocolo de transferencia de hipertexto, también conocido como HTTP. El protocolo HTTPS recientemente diseñado ha sido ampliamente aceptado por sitios web casi nuevos y antiguos con un requisito estricto para los sitios web que comparten y realizan transacciones confidenciales como bancos y sitios web financieros, sitios web que recopilan información de identificación personal, incluso para una página estática normal debe solicitarse HTTPS porque casi todos los navegadores modernos marcan las requests HTTP como seguras.

Gracias a EFF y otras organizaciones de apoyo. Se ha creado una Autoridad de certificación gratuita para la emisión de un certificado SSL auténtico y seguro gratuito. El proyecto LetsEncrypt tiene como objetivo proporcionar SSL gratuito para todos los sitios web, lo que hace que la web sea más segura. LetsEncrypt también emite certificados SSL que se pueden usar con nuestro dominio y subdominios de 1 nivel de profundidad.

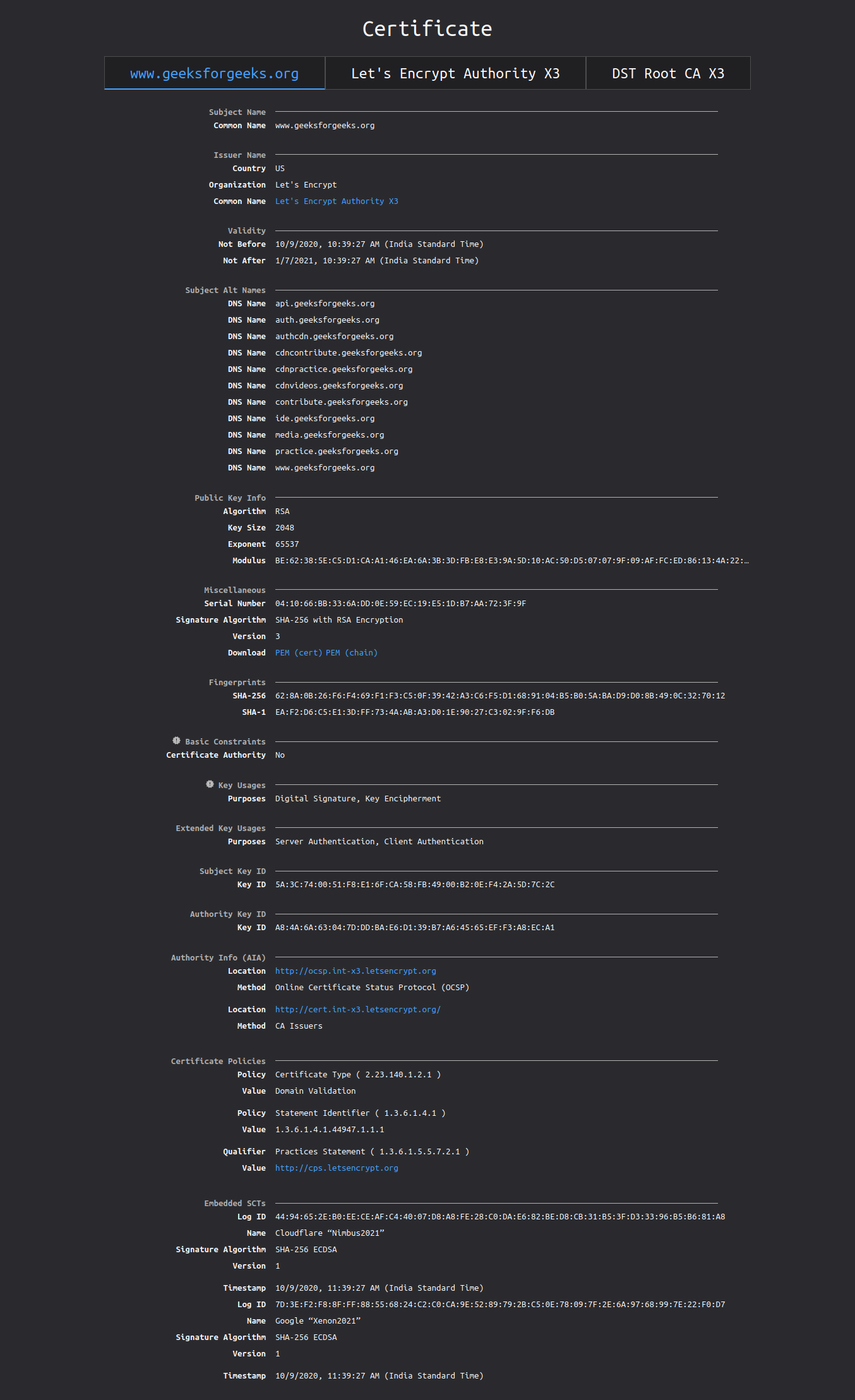

Aquí hay un ejemplo del certificado de letsencrypt en acción de GeeksforGeeks

Puede ver que el certificado se comparte con 11 subdominios de GeeksforGeeks usando el nombre alternativo del sujeto, los subdominios son

- api.geeksforgeeks.org

- auth.geeksforgeeks.org

- authcdn.geeksforgeeks.org

- cdncontribute.geeksforgeeks.org

- cdnpractice.geeksforgeeks.org

- cdnvideos.geeksforgeeks.org

- media.geeksforgeeks.org

- práctica.geeksforgeeks.org

- contribuir.geeksforgeeks.org

- ide.geeksforgeeks.org

- www.geeksforgeeks.org

Nombre alternativo del sujeto en certificados SSL: el nombre alternativo del sujeto es una extensión de X.509 que permite asociar varios valores con un certificado de seguridad mediante un campo que le permite especificar sitios de nombres de host adicionales, direcciones IP, nombres comunes, etc. protegido por un único certificado SSL, como un certificado multidominio (SAN) o un certificado multidominio de validación ampliada. En la mayoría de los casos, todos los subdominios en un certificado comodín del nombre de host se protegen principalmente con esta extensión.

La razón más importante para que los nuevos webmasters estén al tanto de esta parte es que muchos servidores web, CDN y, por supuesto, Cloudflare utilizan esta tecnología para emitir certificados SSL a sus clientes, que no solo son compartidos por subdominios sino también con diferentes dominios. Por ejemplo, una SAN típica para este SSL parece:

- ejemplo1.com

- ejemplo2.com

- *.ejemplo3.com

- *.*.ejemplo4.com

La razón principal para explicar sobre los nombres alternativos del sujeto es que muchos artículos afirman que Google incluirá en la lista negra todos los dominios si se encuentra que uno de los dominios realiza actividades maliciosas y poco éticas, lo cual no es cierto. Un miembro de Google declaró claramente que incluirán en la lista negra solo ese dominio, no todos, dijeron que es mejor si la Autoridad de certificación elimina ese dominio y todos sus subdominios correspondientes del campo SAN. Además, algunos correos de phishing pueden terminar en su bandeja de entrada con precios más altos para los certificados SSL de Validación de Dominio y Validación de Dominio Comodín. Es mejor buscar el correo electrónico del remitente y verificar los precios buscando en Google los SSL emitidos por la autoridad de certificación.

Puede verificar con quién comparte su certificado SSL haciendo clic en el candado verde junto al dominio en Chrome, haga clic en el certificado que abrirá el visor de certificados. Puede ver detalles completos sobre el certificado usándolo. Desplácese hacia abajo hasta que vea Nombre alternativo del sujeto del certificado, haga clic en él y podrá ver qué dominios y subdominios comparten el certificado SSL.

Publicación traducida automáticamente

Artículo escrito por kushwanthreddy y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA