Requisito previo: códigos de autenticación de mensajes

Además de los intrusos, la transferencia de mensajes entre dos personas también enfrenta otros problemas externos como el ruido, que puede alterar el mensaje original construido por el remitente. Para garantizar que el mensaje no se altere, existe este genial método MAC.

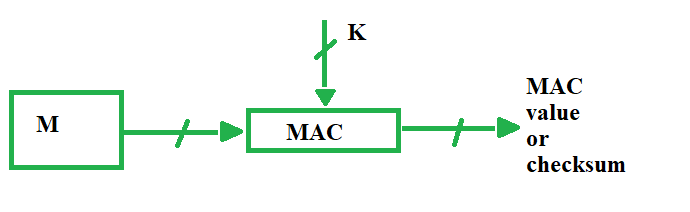

MAC significa Código de autenticación de mensajes. Aquí en MAC, el remitente y el receptor comparten la misma clave donde el remitente genera una salida de tamaño fijo llamada suma de verificación criptográfica o código de autenticación de mensaje y lo agrega al mensaje original. Por parte del receptor, el receptor también genera el código y lo compara con lo que recibió, asegurando así la originalidad del mensaje. Estos son componentes:

- Mensaje

- Llave

- algoritmo MAC

- valor MAC

Hay diferentes tipos de modelos de código de autenticación de mensajes (MAC) como se muestra a continuación:

- MAC sin cifrado:

este modelo puede proporcionar autenticación pero no confidencialidad, ya que cualquiera puede ver el mensaje.

- Código de error interno:

en este modelo de MAC, el remitente cifra el contenido antes de enviarlo a través de la red para mantener la confidencialidad. Por lo tanto, este modelo proporciona confidencialidad además de autenticación.M' = MAC(M, k)

- Código de error externo:

en los casos en que hay una alteración en el mensaje, lo desciframos para descartarlo, para superar ese problema, optamos por un código de error externo. Aquí primero aplicamos MAC en el mensaje cifrado ‘c’ y lo comparamos con el valor MAC recibido en el lado del receptor y luego desciframos ‘c’ si ambos son iguales, de lo contrario, simplemente descartamos el contenido recibido. Así ahorra tiempo.c = E(M, k') M' = MAC(c, k)

Problemas en MAC –

Si hacemos ingeniería inversa podemos llegar al texto plano o incluso a la clave. Aquí hemos asignado la entrada a la salida, para superar esto, pasamos a las funciones hash que son «Unidireccionales».

Nota: el símbolo «E» denota encriptación de clave simétrica.

Publicación traducida automáticamente

Artículo escrito por KattamuriMeghna y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA