Amazon DynamoDB es un proveedor de base de datos totalmente administrado («sin servidor») y NoSQL (no relacional), disponible en Amazon Web Services. DynamoDB es sorprendentemente escalable, lo que significa que puede comenzar de a poco y crecer mucho sin tener que reinstalar o rediseñar. También ofrece un modelo flexible que utiliza la escala computarizada del potencial de rendimiento, por lo que escala la capacidad de cómputo en función de la demanda, lo que ahorra dinero y reduce las tarifas de entrada. Esto lo convierte en una excelente opción para dispositivos móviles, juegos, IoT y otros paquetes de gran auge y volumen.

La nube ha sido un tema candente desde hace un tiempo, con discusiones sobre la flexibilidad de las ofertas de computadoras, la carrera hacia tarifas de almacenamiento en la nube libres y aplicaciones alojadas para que no tenga que comprar y controlar software. Las empresas pequeñas y grandes estaban operando más cerca de migrar a la nube con la idea de generar ahorros financieros y aliviar su dependencia de los gastos de capital prematuros para programas de hardware y software.

Cloud Platform as a Service (PaaS) ha estado ganando terreno en esas discusiones. Los proveedores de la nube como Amazon, Azure y Google brindan servicios PaaS considerables que permiten a los usuarios conocer el desarrollo y el uso de las ofertas en lugar de ajustar y parchear los programas de software. La capacidad de escalar a medida que su software se ajusta es una de las principales razones para trasladarse a una solución controlada. Aunque un tema que muchos usuarios primero olvidan es determinar buenas prácticas para la protección de sus registros. Por lo general, esto se trata internamente a través del desarrollador de servicios públicos o mediante un equipo de respaldo separado. Sin embargo, debido a la naturaleza de las ofertas de PaaS, la infraestructura subyacente no es tan útil como una solución local.

Commvault tiene la respuesta de seguridad de la información más amplia e intensa para las bases de datos PaaS en la nube en la empresa. A partir de la última versión de características de once.19, Commvault proporciona respaldo y soporte de recuperación para Amazon DynamoDB.

En primer lugar, para las personas que no conocen DynamoDB y sus millas, analizaremos algunos puntos rápidos. Es un servicio de base de datos NoSQL completamente administrado presentado a través de Amazon y, debido a que es PaaS, es absolutamente sin servidor desde el punto de vista del usuario de la base de datos. Sin software para instalar y sin parches para programar, lo que no siempre es solo un gran ahorro de tiempo, sino que además reduce significativamente los riesgos de seguridad y vulnerabilidad relacionados con el software sin parches. Estamos viendo clientes que usan Cassandra y MongoDB, migrando a DynamoDB por esos motivos.

Una de las preguntas más comunes que solicitamos es: «¿Por qué necesitamos una solución de protección de datos de terceros?» Amazon ofrece seguridad local de DynamoDB por un período de cero a 35 días mediante el uso de instantáneas. La mayoría de las organizaciones tienen pautas de cumplimiento de la información que deben mantener, que normalmente duran mucho más de 35 días. Numerosas organizaciones están obligadas a guardar estadísticas durante siete años, ¡o incluso para todos los tiempos! El desafío con la respuesta fotográfica es la automatización de la retención, eliminación y replicación. Todo esto debe ser controlado por el usuario de forma manual, una respuesta local limitada o secuencias de comandos complejas.

La respuesta de Commvault brinda a los clientes la capacidad de realizar una copia de seguridad granular de transmisión de tablas, una ubicación completa o más de una región. En otras palabras, la elección es suya para definir sus copias de seguridad principalmente en función de sus necesidades. Por ejemplo, asigne una cobertura de copia de seguridad competitiva a sus datos de producción con múltiples copias de seguridad en consecuencia hoy y una mayor comodidad una vez que una cobertura de copia de seguridad por la tarde a los datos de Desarrollo/Prueba. Las copias de seguridad se pueden preparar en función de etiquetas y reglas, si así lo desea.

Por lo general, sugerimos que las copias de seguridad primarias se guarden en la misma nube en la que se encuentran las bases de datos de origen. Las copias secundarias y terciarias se pueden almacenar en otra nube, en otra nube o tal vez en un centro de datos local. Las copias de seguridad de enfoque se guardan donde quieras y durante el tiempo que quieras. La mayoría de las agencias tienen pautas de cumplimiento que requieren que las copias de seguridad se guarden en al menos dos ubicaciones físicamente extraordinarias. Sin embargo, debido al carácter de las interrupciones de la nube, normalmente es necesario guardar un duplicado de las estadísticas en un proveedor de nube de oportunidades. Las soluciones nativas de respaldo en la nube solo brindan la capacidad de almacenar información dentro de la misma nube.

¿Qué derecho tienen las copias de seguridad sin restauración? Desde un ángulo de restauración, tiene la opción de restaurar tablas de personajes, más de una tabla o todas las tablas en una ubicación. Las restauraciones fuera del área son incluso factibles para aquellos que desean restaurar en alguna otra cuenta en la nube o en un lugar único.

Como señalamos, la solución de copia de seguridad nativa de Amazon se basa en el uso de instantáneas, lo que significa que se toma y guarda una instantánea de la base de datos. La principal dificultad con las instantáneas es que solo son útiles para restaurar la base de datos y la nube idénticas, nada más. De esta manera, está comprando el almacenamiento de esas instantáneas si las desea.

Cifrado de datos en reposo:

El cifrado de la información en reposo es crucial para el cumplimiento normativo a fin de garantizar que los datos delicados guardados en los discos no siempre puedan ser leídos por ningún usuario o software sin una clave válida. Algunas reglas de cumplimiento que consisten en PCI DSS y HIPAA requieren que los datos en la relajación se cifren en algún punto del ciclo de vida de los registros. Con este fin, AWS brinda opciones de registros en relajación y control de claves para guiar la forma de encriptación. Por ejemplo, podría cifrar volúmenes de Amazon EBS y configurar depósitos de Amazon S3 para el cifrado del lado del servidor (SSE) con el uso de cifrado AES-256.

Al igual que con los sistemas de archivos sin cifrar, puede crear sistemas de archivos cifrados mediante el uso de la Consola de administración de AWS, la CLI de AWS o mediante programación a través de la API de Amazon EFS o uno de los SDK de AWS. Su corporación puede requerir el cifrado de toda la información que cumpla con una clasificación específica o que esté asociada con la utilidad, la carga de trabajo o el entorno seleccionados.

¿Cómo funciona el cifrado en reposo?

En un dispositivo de registro encriptado, la información y los metadatos se encriptan de forma rutinaria antes de escribirse en la máquina de documentos. Del mismo modo, a medida que se leen los archivos y los metadatos, se descifran mecánicamente antes de proporcionarse a la utilidad. Estos métodos se manejan de forma transparente a través de Amazon EFS para que no tenga que modificar sus paquetes.

Amazon EFS utiliza un algoritmo de cifrado AES-256 estándar empresarial para cifrar datos y metadatos de EFS en reposo. Para obtener más estadísticas, consulte Conceptos básicos de criptografía en la Guía para desarrolladores de AWS Key Management Service.

Pasos para cifrar un sistema de archivos en reposo mediante la consola EFS:

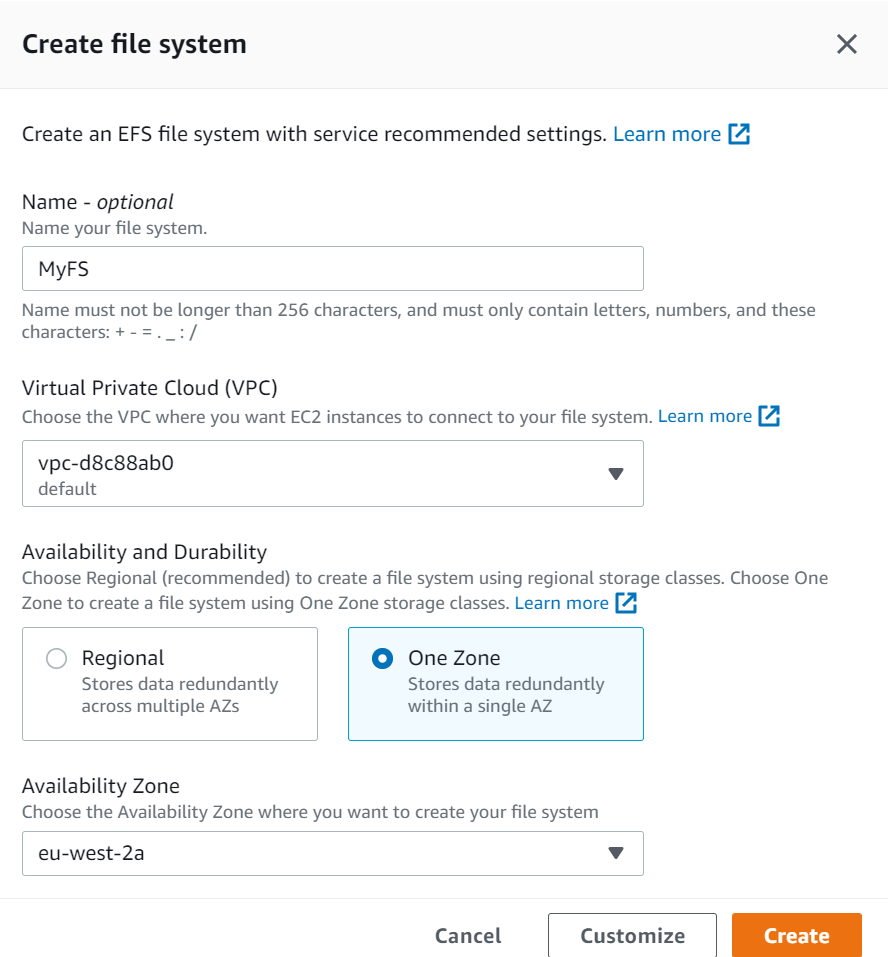

- Abra la consola del sistema de archivos elástico de Amazon .

- Elija Crear sistema de archivos.

- Elija su VPC (Nube privada virtual) o configúrelo en su VPC predeterminado.

- Elija Crear para crear un sistema de archivos que use la siguiente configuración:

- Ubicado en cada zona de disponibilidad de la región en la que se crea el dispositivo de documentos.

- Ubicado dentro de las subredes predeterminadas de la VPC que seleccionó.

- Utilice la institución de protección predeterminada de la VPC. Puede controlar los grupos de seguridad después de crear el sistema de registro.

- La página web del sistema de archivos aparece con un banner en la parte superior que muestra la popularidad del sistema de archivos que creó. Un hipervínculo para acceder a la página de información del dispositivo de documentos aparece dentro del banner cuando el sistema de archivos se vuelve disponible.

Protección de datos en DAX (DynamoDB Accelerator):

El cifrado en reposo de Amazon DynamoDB Accelerator (DAX) ofrece una capa adicional de protección de datos al respaldar su información contra el acceso no autorizado al garaje subyacente. Las políticas organizacionales, las reglas gubernamentales o de la industria y los requisitos de cumplimiento pueden requerir el uso de cifrado en la relajación para proteger su información. Puede usar el cifrado para aumentar la seguridad de los registros de sus paquetes que se implementan en la nube

Con el cifrado en reposo, la información conservada a través de DAX en el disco se ha cifrado mediante el estándar de cifrado avanzado de 256 bits, también conocido como cifrado AES-256. DAX escribe estadísticas en el disco como parte de la propagación de cambios desde el Node número uno para examinar las réplicas.

El cifrado DAX en reposo se integra mecánicamente con AWS Key Management Service (AWS KMS) para gestionar la clave predeterminada del operador único que se utiliza para cifrar sus clústeres. Si no existe una clave predeterminada del operador mientras crea su clúster DAX cifrado, AWS KMS crea automáticamente una nueva clave controlada por AWS para usted. Esta clave se utiliza con clústeres cifrados que se crean en el futuro. AWS KMS combina hardware y software cómodos e increíblemente disponibles para ofrecer una máquina de control clave escalada para la nube.

Una vez que se cifran sus datos, DAX maneja el descifrado de su información de manera transparente con un impacto mínimo en el rendimiento. No necesita ajustar sus aplicaciones para usar el cifrado.

Pasos para habilitar el cifrado DAX en reposo:

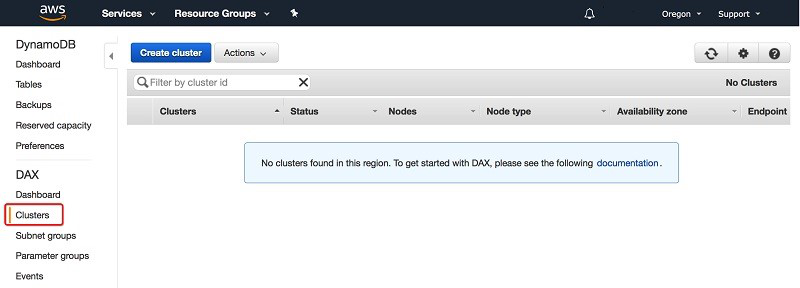

- Inicie sesión en la consola de administración de AWS .

- Abra la consola de DynamoDB .

- En el panel de navegación, en DAX, elija Clústeres.

- Haga clic en Crear clúster.

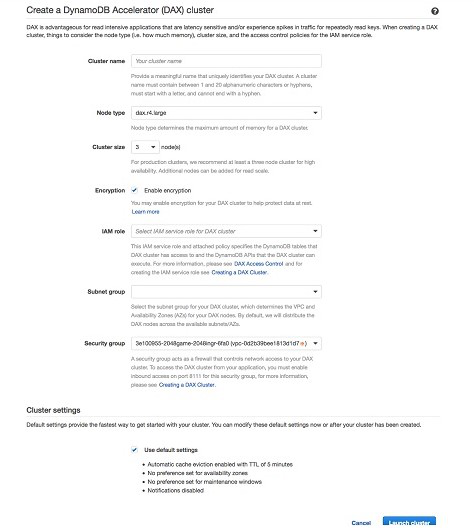

- Asigne el nombre deseado a su clúster.

- Seleccione un tipo de Node para todos los clústeres.

- Utilice 3 Nodes para el tamaño del clúster.

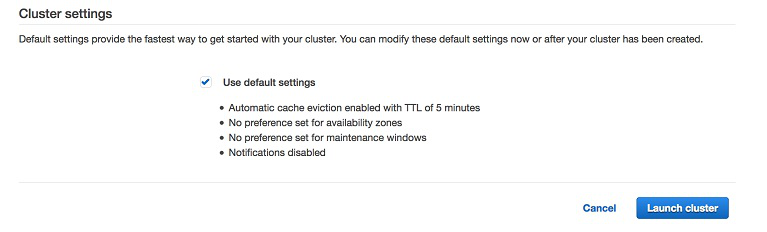

- En Cifrado, haga clic en Habilitar cifrado.

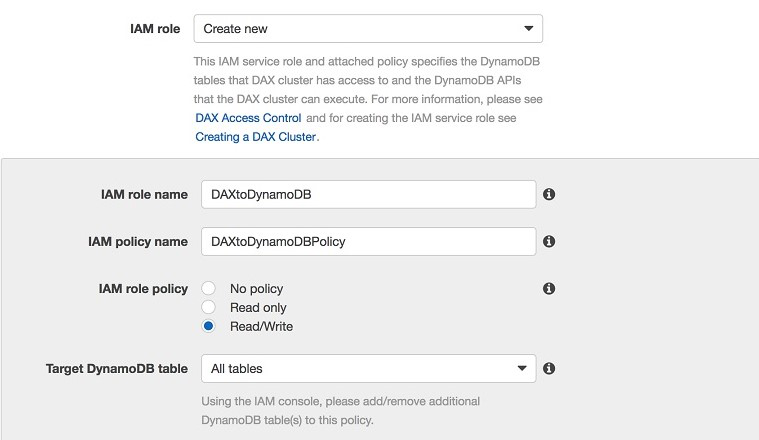

- Elija la función de IAM, el grupo de subred, los grupos de seguridad y la configuración del clúster.

- Haga clic en el clúster de lanzamiento.

Privacidad del tráfico entre redes en Amazon VPC:

Amazon Virtual Private Cloud brinda funciones que puede usar para aumentar y mostrar la seguridad en su nube virtual no pública (VPC):

Organizaciones de seguridad: las empresas de seguridad actúan como un cortafuegos para los tiempos de Amazon EC2 relacionados, controlando cada visitante entrante y saliente del sitio en la etapa de ejemplo. Cuando lanza un ejemplo, puede asociarlo con una o más agencias de seguridad que haya creado. Cada ejemplo en su VPC puede querer pertenecer a un conjunto diferente de corporaciones de protección. Si no especifica una organización de protección cuando lanza una instancia, el ejemplo se asocia mecánicamente con la organización de seguridad predeterminada para la VPC. Para obtener información adicional, consulte Empresas de seguridad en su VPC.

Acceso de red a listas de control (ACL): las ACL de red actúan como un firewall para subredes relacionadas, controlando cada visitante entrante y saliente en el nivel de subred. Para obtener más información, consulte ACL de red.

Registros de flujo: los registros de flujo capturan registros aproximadamente del tráfico de IP que va y viene de las interfaces de red en su VPC. Puede crear un registro de waft para una VPC, una subred o una interfaz de comunidad de personajes. Los datos del registro de flujo se publican en CloudWatch Logs o Amazon S3, y le permiten diagnosticar pautas de ACL de red y grupos de protección demasiado restrictivos o demasiado permisivos. Para obtener más información, consulte Registros de flujo de VPC.

Duplicación de tráfico: puede copiar visitantes de la red desde una interfaz de red elástica de una instancia de Amazon EC2. Luego puede enviar a los visitantes del sitio a dispositivos de monitoreo y seguridad fuera de banda. Para obtener más información, consulte la Guía de duplicación de tráfico.

Puede utilizar AWS Identity and Access Management (IAM) para manipular quién en su organización tiene permiso para crear y manipular organizaciones de seguridad, ACL de red y registros flotantes. Por ejemplo, podría otorgar ese permiso a los administradores de su comunidad, sin embargo, ya no debe otorgar permiso a los empleados que más desean liberar tiempos. Para obtener registros adicionales, consulte Administración de acceso e identidad para Amazon VPC.

Las agencias de protección de Amazon y las ACL comunitarias ya no filtran el tráfico destinado a y desde los siguientes servicios de Amazon:

- Protocolo de configuración de host dinámico de Amazon (DHCP)

- Metadatos de la instancia de Amazon EC2

- Servicios de nombres de dominio de Amazon (DNS)

- Servicio de sincronización de tiempo de Amazon

- Dirección IP reservada del enrutador de VPC predeterminado.

Publicación traducida automáticamente

Artículo escrito por arpitpal36 y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA