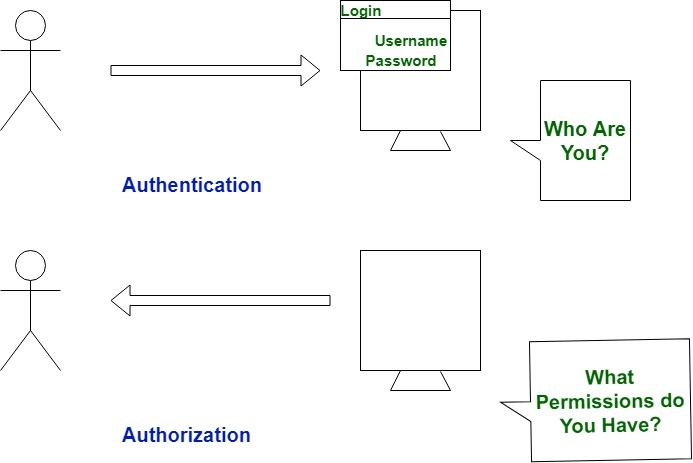

Unidad de área tanto de Autenticación como de Autorización utilizada con respecto a la seguridad del conocimiento que permite la seguridad en un sistema automático de datos. Cada unidad de área tiene temas terriblemente cruciales generalmente relacionados con la línea como elementos clave de su infraestructura de servicios. Sin embargo, cada unidad de área de términos es terriblemente diferente con ideas completamente diferentes. si bien es cierto que generalmente se emplean en un contexto equivalente con una herramienta equivalente, son completamente distintos entre sí. En proceso de autenticación, se comprueba la identidad de los usuarios para facilitar el acceso al sistema. Durante el proceso de autorización, se verifican las autorizaciones de la persona o del usuario para acceder a los recursos. La autenticación se realiza antes del proceso de autorización, mientras que el proceso de autorización se realiza después del proceso de autenticación.  Veamos la diferencia entre autenticación y autorización:

Veamos la diferencia entre autenticación y autorización:

| S.NO | Autenticación | Autorización |

|---|---|---|

| 1. | En el proceso de autenticación, se verifica la identidad de los usuarios para proporcionar acceso al sistema. | Durante el proceso de autorización, se verifican las autorizaciones de la persona o del usuario para acceder a los recursos. |

| 2. | En el proceso de autenticación, los usuarios o personas son verificados. | Durante este proceso, los usuarios o personas son validados. |

| 3. | Se realiza antes del proceso de autorización. | Si bien este proceso se realiza después del proceso de autenticación. |

| 4. | Por lo general, necesita los detalles de inicio de sesión del usuario. | Si bien necesita privilegios de usuario o niveles de seguridad. |

| 5. | La autenticación determina si la persona es usuario o no. | Mientras determina ¿Qué permiso tiene el usuario? |

| 6. | Generalmente, transmite información a través de un token de identificación. | Generalmente, transmite información a través de un token de acceso. |

| 7. | Ejemplo : los empleados de una empresa deben autenticarse a través de la red antes de acceder al correo electrónico de su empresa. | Ejemplo: después de que un empleado se autentica con éxito, el sistema determina a qué información pueden acceder los empleados. |