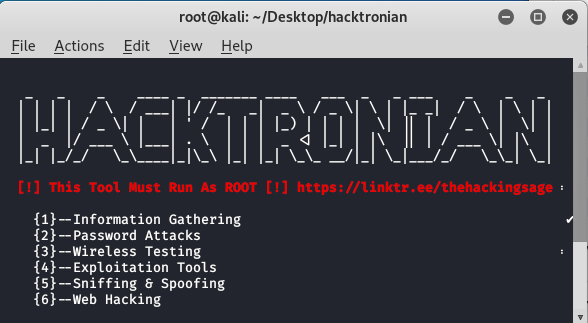

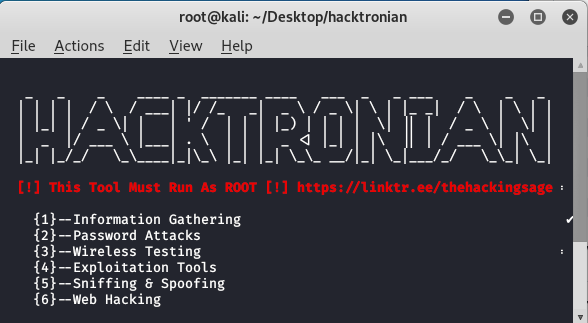

Hacktronian es una herramienta gratuita y de código abierto disponible en GitHub que se utiliza como herramienta de recopilación de información. Hacktronian es una de las herramientas más sencillas y útiles para realizar reconocimientos en sitios web y aplicaciones web. Hacktronian tiene diferentes módulos, como recopilación de información, ataques de contraseña. Hacktronian es un paquete completo de diferentes herramientas/módulos de piratería, como Setoolkit, Nmap, conversión de host a IP, módulo WAScan, módulo CMS Scanner, módulo XSStrike para secuencias de comandos entre sitios. La consola interactiva proporciona una serie de funciones útiles, como finalización de comandos y ayuda contextual. Hacktronian proporciona una interfaz de línea de comandos que puede ejecutar en Kali Linux. Esta herramienta se puede utilizar para obtener información sobre nuestro objetivo (dominio).

Instalación de la herramienta Hacktronian

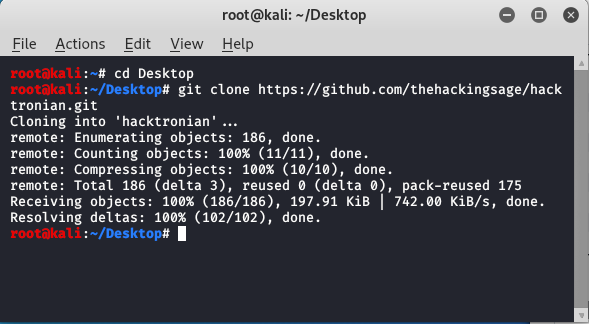

Paso 1: Abra su sistema operativo Kali Linux y muévase al escritorio usando el siguiente comando. Use el segundo comando para instalar la herramienta en su sistema operativo Kali Linux.

cd Desktop git clone https://github.com/thehackingsage/hacktronian.git

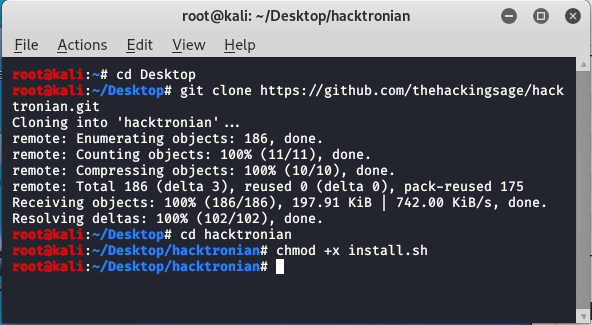

Paso 2: ahora use el siguiente comando para moverse al directorio de la herramienta. Use el segundo comando para dar permiso de ejecución a la herramienta.

cd hacktronian chmod +x install.sh

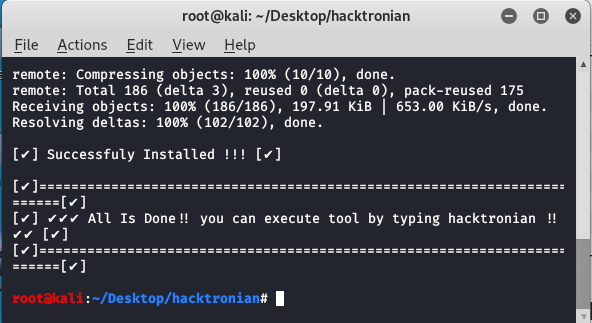

Paso 3: ahora usa el siguiente comando para instalar la herramienta.

Paso 4: La herramienta se ha instalado correctamente. Utilice el siguiente comando para ejecutar la herramienta.

python2 hacktronian.py

La herramienta se está ejecutando correctamente. Ahora veremos ejemplos para usar la herramienta.

Uso

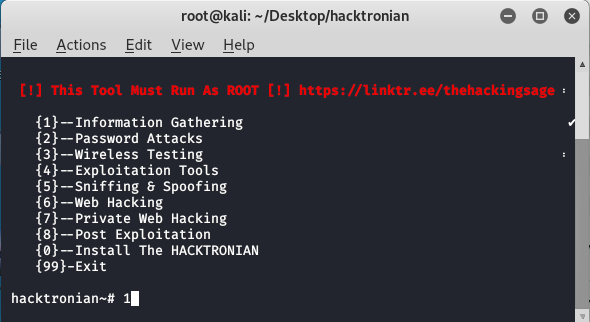

Ejemplo 1: use la herramienta hacktroniana para encontrar la IP del host de un dominio.

elige la opción 1:

1

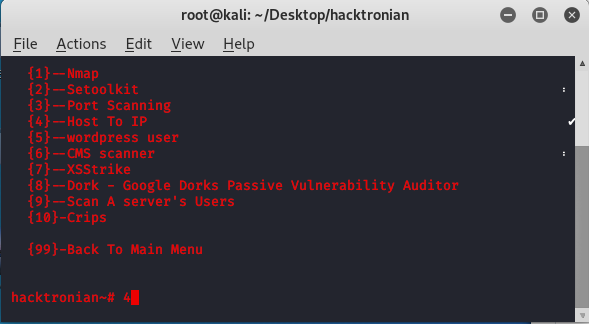

choose option 4 4

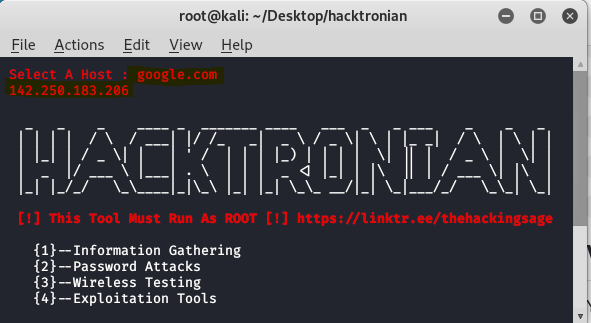

Proporcionar dominio.

La herramienta ha dado la dirección IP del dominio.

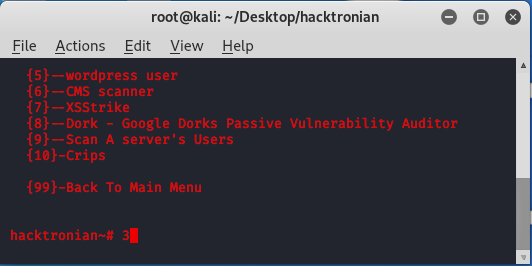

Ejemplo 2 : use la herramienta hacktroniana para realizar un escaneo de puertos.

elige la opción 3

3

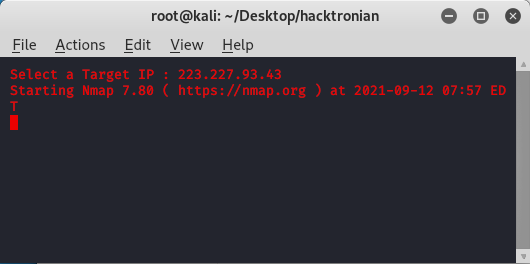

Proporcione la dirección IP de destino

La herramienta comenzó a escanear la dirección IP de destino usando Nmap. Del mismo modo, también puede usar la herramienta en su objetivo.

Publicación traducida automáticamente

Artículo escrito por mohdshariq y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA