Recopilación de información significa recopilar diferentes tipos de información sobre el objetivo. Es básicamente, el primer paso o la etapa inicial de Ethical Hacking, donde los probadores de penetración o piratas informáticos (tanto de sombrero negro como de sombrero blanco) intentan recopilar toda la información sobre el objetivo, para usarla para Hacking. Para obtener resultados más relevantes, tenemos que recopilar más información sobre el objetivo para aumentar la probabilidad de un ataque exitoso. 0

La recopilación de información es un arte que todos los probadores de penetración (pen-tester) y piratas informáticos deben dominar para una mejor experiencia en las pruebas de penetración. Es un método utilizado por los analistas para determinar las necesidades de los clientes y usuarios. Las técnicas que brindan seguridad, utilidad, usabilidad, aprendibilidad, etc. a los colaboradores redundan en su colaboración, compromiso y honestidad. Hay varias herramientas y técnicas disponibles, incluidas fuentes públicas como Whois, nslookup, que pueden ayudar a los piratas informáticos a recopilar información del usuario. Este paso es muy importante porque al realizar ataques a cualquier información objetivo (como el nombre de su mascota, el nombre de su mejor amigo, la edad o el número de teléfono para realizar ataques de adivinación de contraseñas (fuerza bruta) u otros tipos de ataques) es necesario.

La recopilación de información se puede clasificar en las siguientes categorías:

- Huella

- Exploración

- Enumeración

- Reconocimiento

1. Herramienta Nmap

Nmap es un escáner de red de código abierto que se utiliza para reconocer/escanear redes. Se utiliza para descubrir hosts, puertos y servicios junto con sus versiones a través de una red. Envía paquetes al host y luego analiza las respuestas para producir los resultados deseados. Incluso podría usarse para el descubrimiento de hosts, la detección del sistema operativo o el escaneo de puertos abiertos. Es una de las herramientas de reconocimiento más populares.

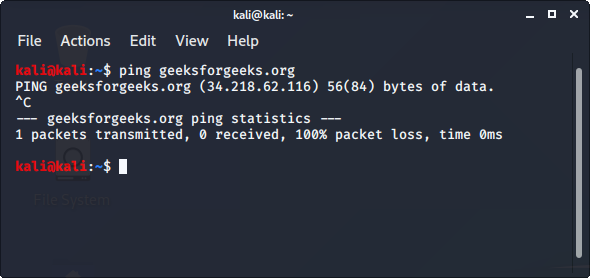

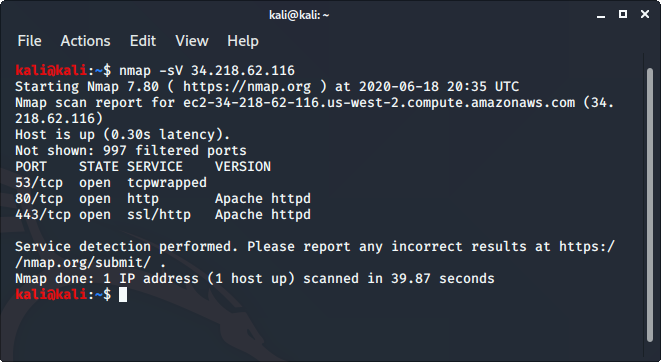

Para usar nmap:

- Haga ping al host con el comando ping para obtener la dirección IP

ping hostname

- Abra la terminal e ingrese el siguiente comando allí.

nmap -sV ipaddress

Reemplace la dirección IP con la dirección IP del host que desea escanear.

- Mostrará todos los detalles capturados del host.

Leer más sobre nmap.

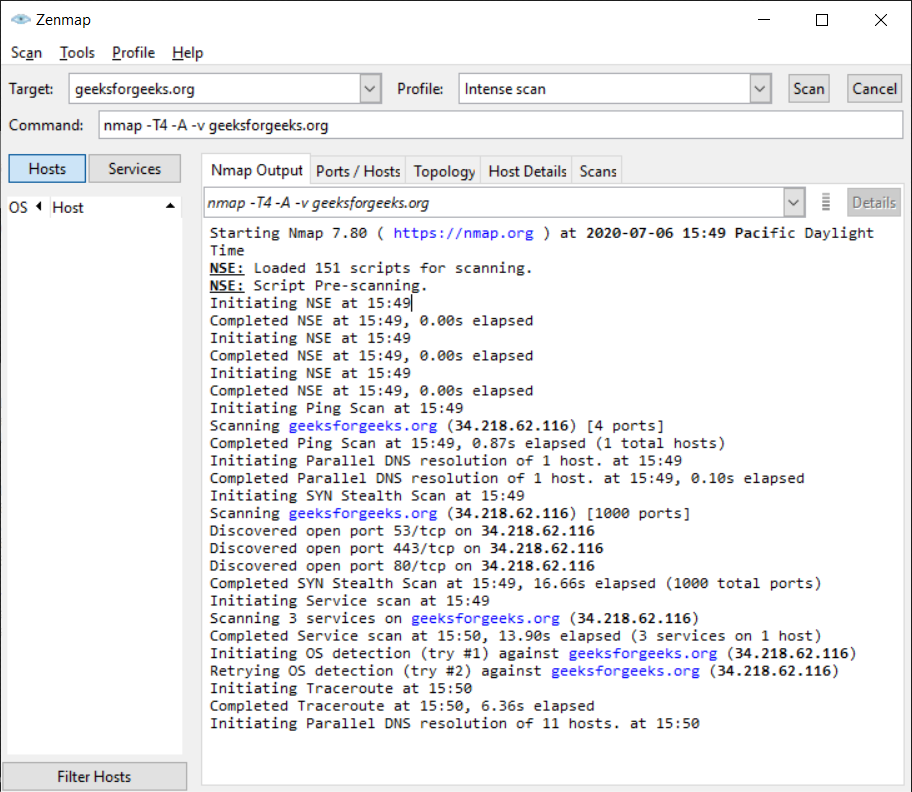

2. ZenMAP

Es otra herramienta útil para la fase de escaneo de Ethical Hacking en Kali Linux. Utiliza la interfaz gráfica de usuario. Es una gran herramienta para el descubrimiento de redes y la auditoría de seguridad. Hace las mismas funciones que la herramienta Nmap o, en otras palabras, es la versión de interfaz gráfica de la herramienta Nmap. Utiliza la interfaz de línea de comandos. Es una herramienta de utilidad gratuita para el descubrimiento de redes y la auditoría de seguridad. Los administradores de redes y sistemas consideran que tareas como el inventario de red, la gestión de programas de actualización de servicios y la supervisión del tiempo de actividad del host o del servicio son realmente útiles.

Para usar Zenmap, ingrese la URL de destino en el campo de destino para escanear el destino.

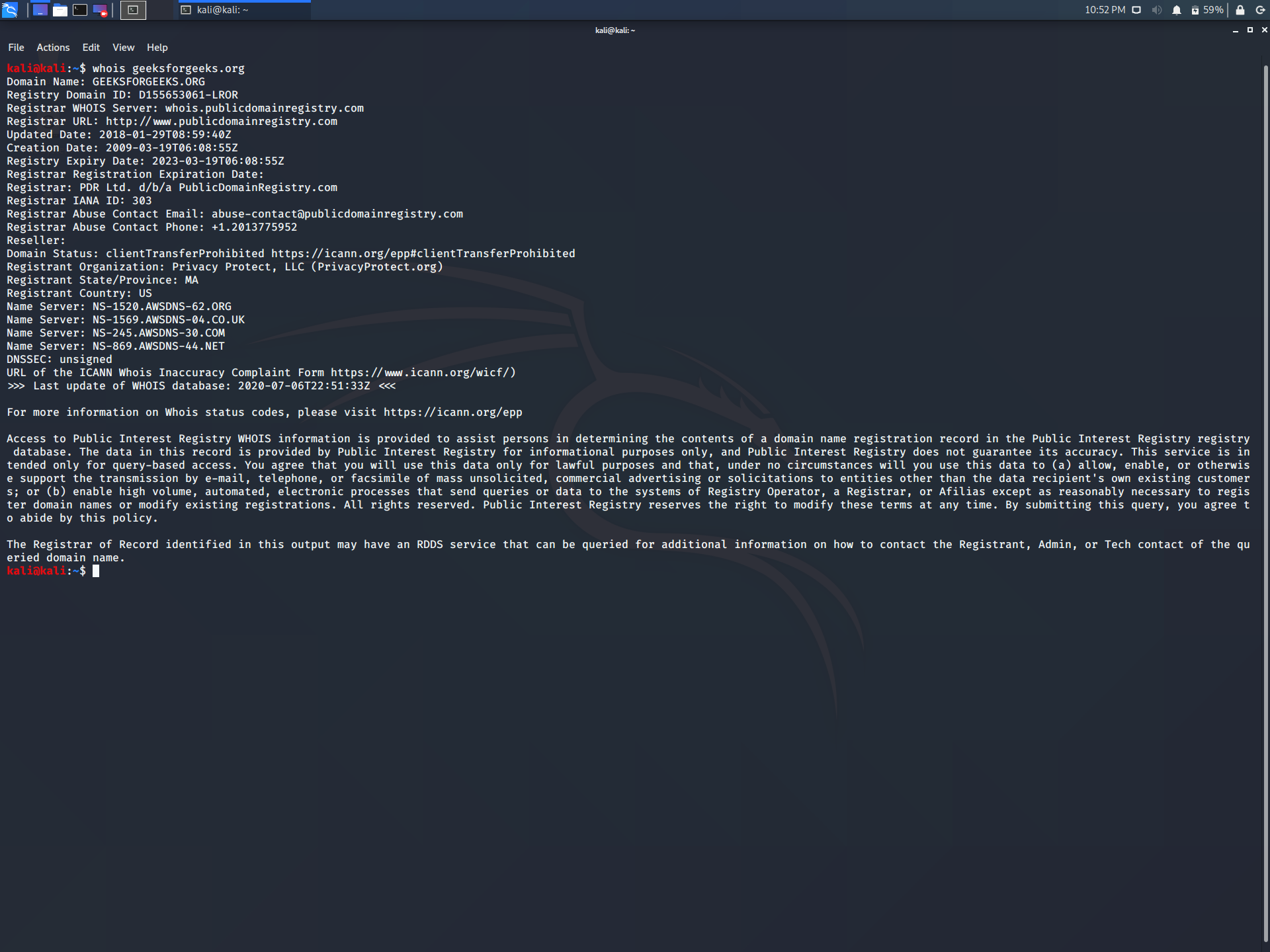

3. búsqueda whois

whois es un registro de base de datos de todos los dominios registrados en Internet. Se utiliza para muchos propósitos, algunos de ellos se enumeran a continuación.

- Los administradores de red lo utilizan para identificar y solucionar problemas de DNS o relacionados con el dominio.

- Se utiliza para comprobar la disponibilidad de nombres de dominio.

- Se utiliza para identificar la infracción de marca registrada.

- Incluso podría usarse para rastrear a los registrantes del dominio Fraud.

Para usar la búsqueda de whois, ingrese el siguiente comando en la terminal

whois geeksforgeeks.org

Reemplace geeksforgeeks.org con el nombre del sitio web que desea buscar.

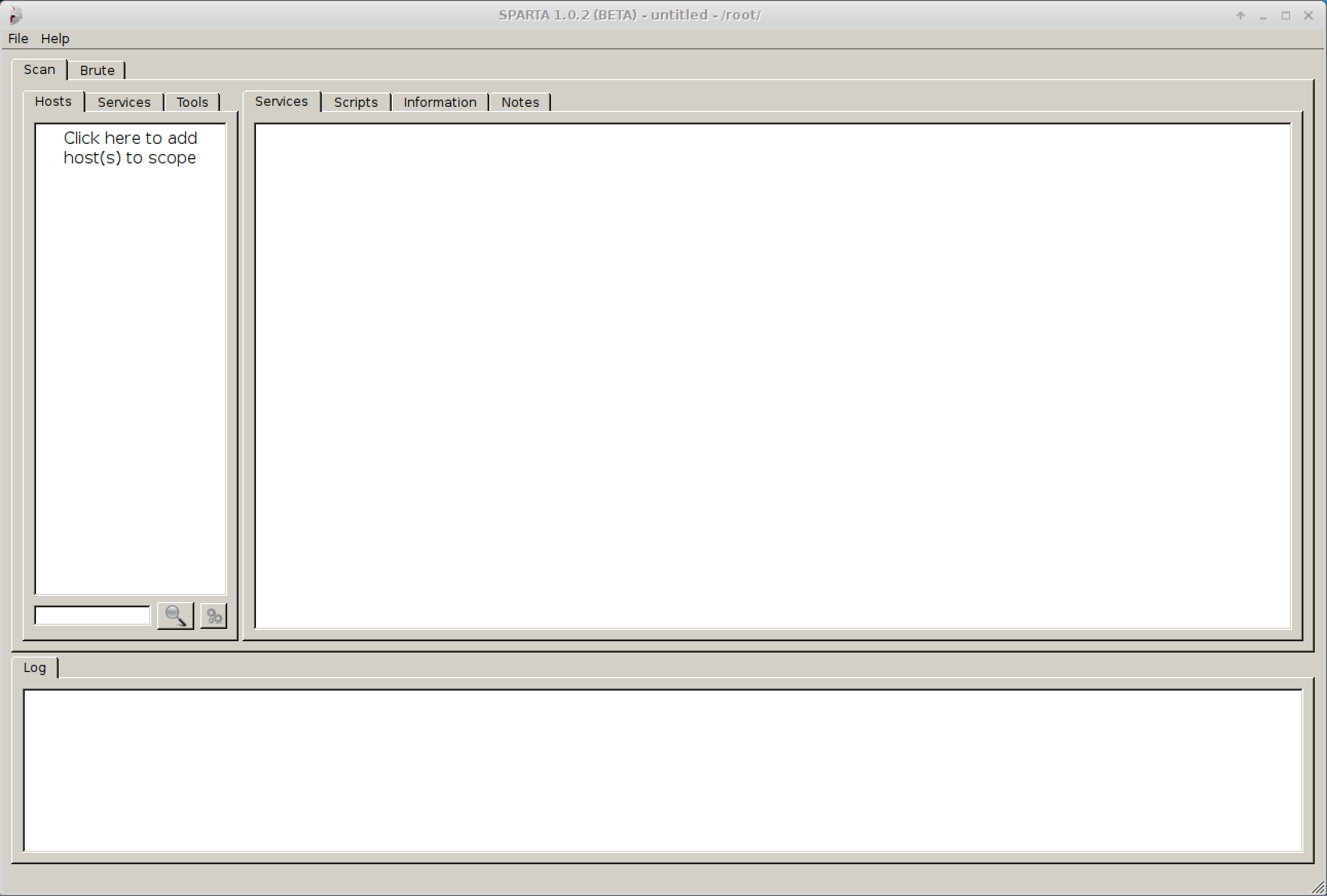

4. ESPARTA

SPARTA es una herramienta de interfaz gráfica de usuario basada en Python que se utiliza en la fase de escaneo y enumeración de la recopilación de información. Es un conjunto de herramientas que tiene una colección de algunas herramientas útiles para la recopilación de información. Se utiliza para muchos propósitos, algunos de ellos se enumeran a continuación.

- Se utiliza para exportar la salida de Nmap a un archivo XML.

- Se utiliza para automatizar el proceso de la herramienta Nikto para cada servicio HTTP o cualquier otro servicio.

- Se utiliza para guardar el escaneo de los hosts que ha escaneado anteriormente para ahorrar tiempo.

- Se utiliza para reutilizar la contraseña que ya se encuentra y no está presente en la lista de palabras.

Para usar SPARTA, ingrese la dirección IP del host que desea escanear en la sección de host para comenzar a escanear.

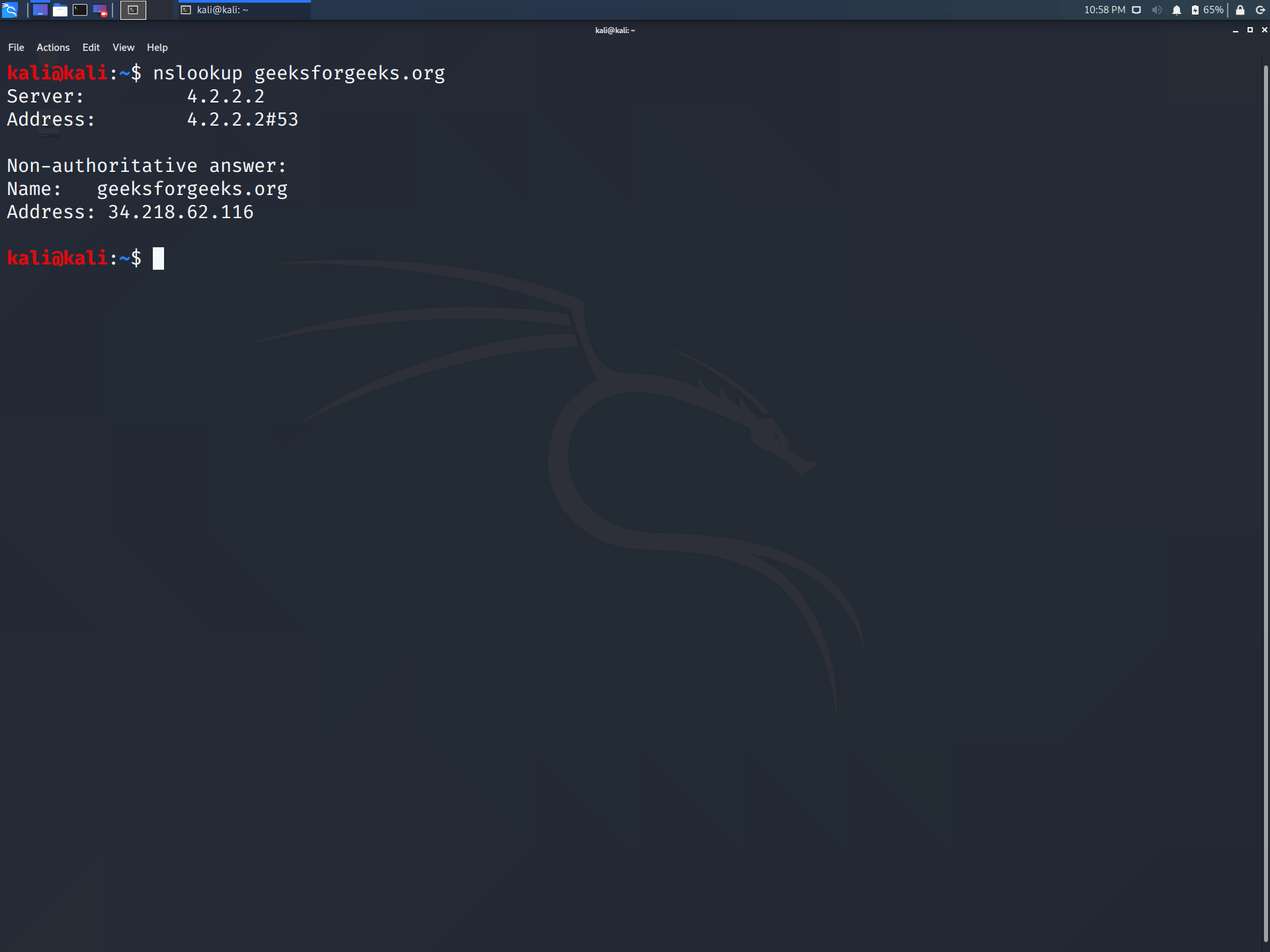

5. nslookup

nslookup significa búsqueda de servidor de nombres, que es un comando utilizado para obtener la información del servidor DNS. Consulta DNS para obtener un nombre de dominio, asignación de direcciones IP o cualquier otro registro de DNS. Incluso ayuda a solucionar problemas relacionados con el DNS. Se utiliza para muchos propósitos, algunos de ellos se enumeran a continuación.

- Para obtener la dirección IP de un dominio.

- Para búsqueda inversa de DNS

- Para buscar cualquier registro

- Búsqueda de un registro SOA

- Buscar un registro ns

- Buscar un registro MX

- Buscar un registro txt

6. Osintgrama

Osintgram es una herramienta OSINT que se ejecuta en el reconocimiento de Instagram para recopilar y analizar. Ofrece un shell interactivo para realizar análisis a cuenta de cualquier usuario por su apodo. Uno puede obtener:

- – addrs: Obtiene todas las direcciones registradas por fotos de destino.

- – subtítulos: Obtiene los subtítulos de las fotos del usuario.

- – comentarios: Obtiene el total de comentarios de las publicaciones del objetivo.

- – seguidores : Consigue seguidores objetivo.

- – seguimientos: Consigue que los usuarios sean seguidos por el objetivo.

- – fwersemail: recibe correos electrónicos de los seguidores objetivo.

- – fwingsemail : Obtiene un correo electrónico de los usuarios seguido por el objetivo.

- – fwersnumber: Obtiene el número de teléfono de los seguidores objetivo.

- – fwingsnumber: Obtiene el número de teléfono de los usuarios seguido del objetivo.

- – hashtags: Obtiene los hashtags utilizados por el objetivo.