Identificar malware , determinar la credibilidad de una dirección de correo electrónico y encontrar si una URL está asociada con algo incompleto, si estas son las cosas que uno quiere lograr, simplemente instale una extensión de navegador web conocida como Mitaka . Fue creado por Manabu Nieski. Después de la instalación, uno puede seleccionar e inspeccionar ciertos fragmentos de texto e indicadores de compromiso (IoC) que cree que pueden ser sospechosos, ejecutándolos a través de una variedad de motores de búsqueda diferentes, todo con solo unos pocos clics aquí y allá.

Características clave

- Proporciona indicadores automáticos de selección de compromiso (IoC) con REFang. Por ejemplo-ejemplo[.]com a ejemplo.com, prueba[en]ejemplo.com a prueba@ejemplo.com, etc.

- Admite más de 65 servicios.

Motores de búsqueda compatibles

En la tabla que se muestra a continuación se muestran algunos motores de búsqueda compatibles con Mitaka.

| Nombre | URL | Tipos admitidos |

|---|---|---|

| AbusoIPDB | https://www.abuseipdb.com | IP |

| AnyRun | https://app.any.run | Picadillo |

| apklab | https://apklab.io | Hachís (SHA256) |

| archivo.org | https://archivo.org | URL |

| archivo.hoy URL | http://archivo.fo | URL |

| BGPVer | https://bgpview.io | IP, ASN |

| Borde binario | https://app.binaryedge.io | IP, dominio |

| Abuso de Bitcoin | https://www.bitcoinabuse.com | BTC |

| BitcoinQuienQuien | https://bitcoinwhoswho.com | BTC |

Motores de escaneo compatibles

En la tabla que se muestra a continuación, se muestran algunos motores de exploración compatibles con Mitaka.

| Nombre | URL | Tipos admitidos |

|---|---|---|

| navegación | https://www.browserling.com | URL |

| Análisis híbrido | https://www.análisis-híbrido.com | URL |

| Urlscan | https://urlscan.io | IP, dominio, URL |

| VirusTotal | https://www.virustotal.com | URL |

IoC compatibles

En la siguiente tabla, se muestran algunos IoC admitidos por Mitaka.

| Nombre | Descripción | Ejemplo |

|---|---|---|

| como | ADN | AS13335 |

| btc | dirección BTC | 1A1zP1eP5QGefi2DMPTfTL5SLmv7DivfNa |

| cv | número CVE | CVE-2018-11776 |

| dominio | Nombre de dominio | github.com |

| Dirección de correo electrónico | prueba@prueba.com |

Fig. 3: IoC admitidos.

Instalación

Mitaka se utiliza para realizar investigaciones OSINT en el navegador para identificar malware, sitios incompletos, correos electrónicos dudosos y ayudar a las personas a ser conscientes y seguras.

Nota: Es necesario configurar las claves API en las opciones para habilitar el análisis HybridAnalysis, urlscan.io y VirusTotal.

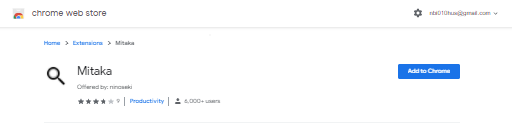

Instalar Mitaka es como instalar cualquier otra extensión de navegador.

- Visite Mitaka en Chrome Web Store o Firefox Add-Ons.

- Haga clic en Agregar a Chrome o Agregar a Firefox.

- Seleccione Agregar para verificar .

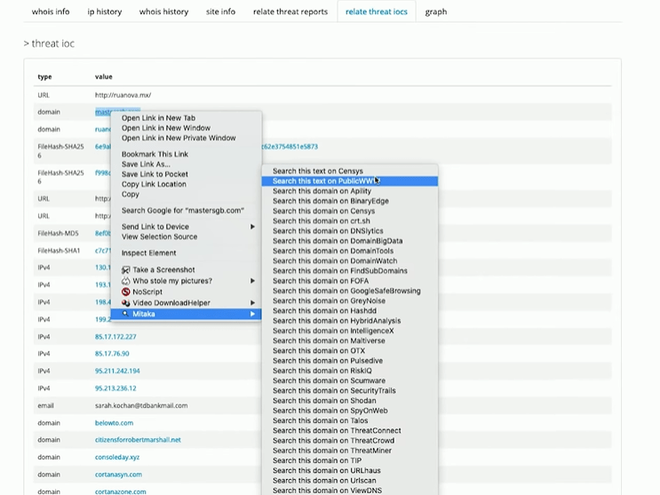

Supongamos que hay un correo electrónico que necesita ser investigado, todo lo que se requiere es resaltarlo y hacer clic con el botón derecho en él, luego ver todas las opciones que ofrece Mitaka en el menú contextual.

Cómo usar Mitaka

A continuación se muestran los dos casos de uso de Mitaka.

Inspección de direcciones de correo electrónico: analicemos los pasos para inspeccionar una dirección de correo electrónico.

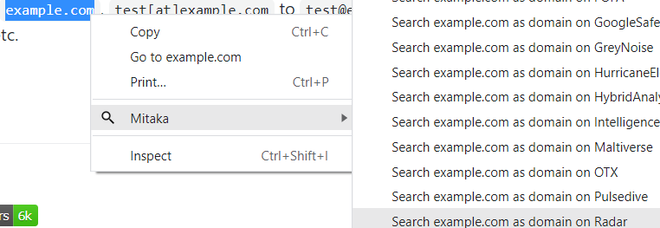

- Supongamos que hay una dirección de correo electrónico que se sospecha que es maliciosa, ya sea que esté desfigurada (oculta para que no se pueda hacer clic en ella) o en la que se pueda hacer clic, el usuario puede resaltarla, hacer clic con el botón derecho en ella y luego elegir la extensión del navegador Mitaka . Si es dañino o está infectado, Mitaka lo rearmará para que cualquier búsqueda realizada siga funcionando.

- En el menú proporcionado por Mitaka, se puede ver una variedad de herramientas que se pueden usar para inspeccionar e investigar la dirección de correo electrónico.

- Los usuarios pueden realizar búsquedas en PublicWWW, IntelligenceX, OCCPR, RiskIQ, SecurityTrails, ThreatConnect, ThreatCrowd y ViewDNS. Por ejemplo, si un usuario quiere saber cuándo se registró una dirección de correo electrónico, si tiene una audiencia global o no, o si es compatible con IPv6. Entonces, para averiguar todo esto, simplemente resalte la dirección de correo electrónico y elija Buscar ejemplo.com como dominio en Radar y el usuario obtendrá la información requerida al respecto.

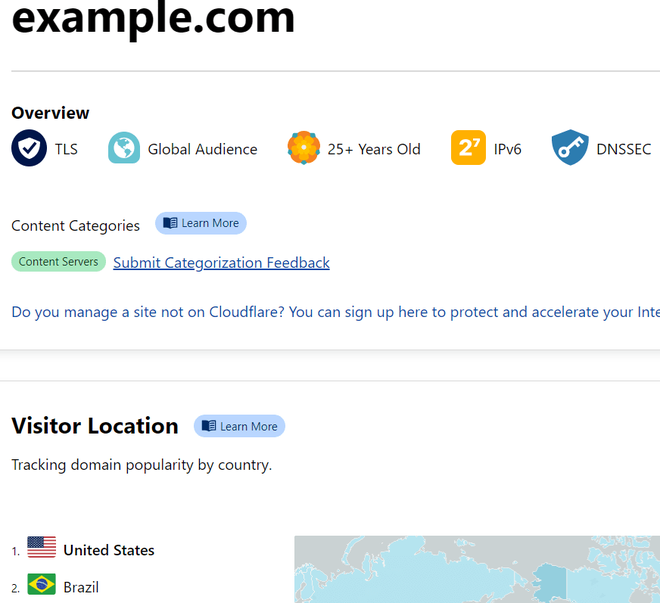

- De los resultados que se muestran a continuación, se puede ver que example.com tiene una audiencia global. Se registró hace 25 años y es compatible con IPv6. Además, se puede ver la popularidad de su dominio a nivel nacional, lo que demuestra que es muy popular en los EE. UU., seguido de Brasil.

- Entonces, como se puede ver, Mitaka puede resultar una herramienta muy útil para encontrar información útil, como cuándo está registrado, la popularidad de su dominio y si tiene una audiencia global o no, y mucho más.

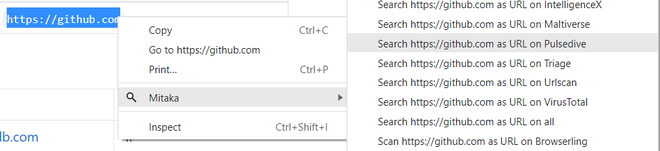

URL sospechosa:

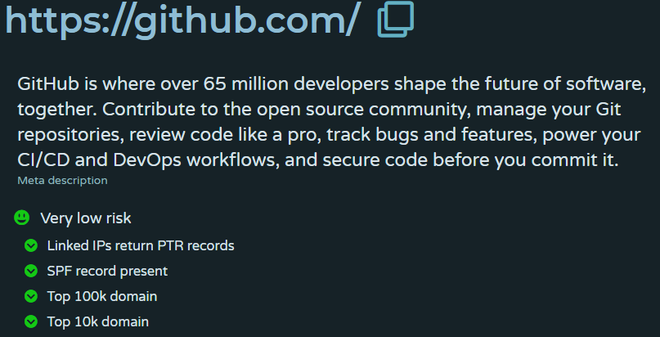

- Supongamos que uno de los amigos sugirió una URL donde se pueden encontrar varios proyectos, código fuente, repositorios, pero no se confirma si es seguro acceder o no. Entonces, lo que uno puede hacer es hacer clic derecho, seleccionar Mitaka , luego usar Pulsedive para verificar.

- Del informe que se muestra a continuación, se puede suponer o decir que es probable que sea una URL genuina y que existe un riesgo muy bajo de acceder a ella, también se encuentra entre los 100 000 dominios principales.

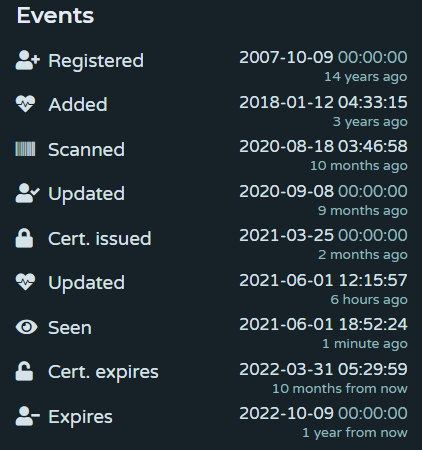

- Aquí en eventos se puede ver cuándo se registró, cuándo se actualizó, se escaneó o cuándo se emitió su certificado.

Análisis de malware: el análisis de malware es solo otra arma emocionante que ofrece Mitaka en su arsenal. Ahora vamos a realizar un análisis de malware en los archivos.

- Supongamos que, en un sitio web, hay un archivo que uno quiere descargar. Hay una herramienta recomendada por amigos o colegas y también parece confiable, y la aplicación web parece buena. Una vez que se descarga el archivo, la mayoría de las personas comparan el hash con el que aparece en el sitio. Si el hash coincide, se supone que se descargó el archivo correcto, pero ¿cómo saber si el archivo está realmente bien?

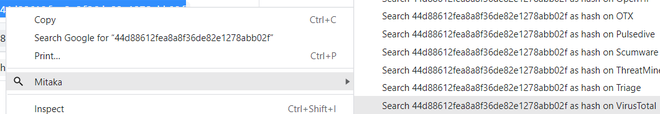

- Si un escáner de virus no lo detecta en la computadora, siempre se puede tomar el hash del archivo que está en el sitio web, hacer clic derecho, elegir Mitaka y luego usar algo como VirusTotal. Este escáner simplemente identifica archivos potencialmente sospechosos mirando el hash e intentando averiguar si podría dañar o no la computadora.

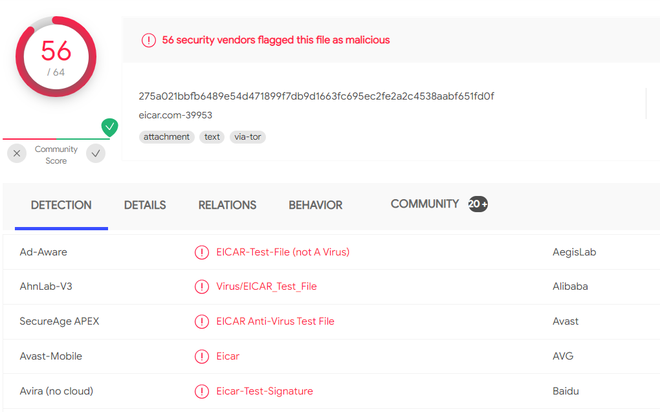

- Como resultado, se puede ver que hay múltiples detecciones y 56 proveedores marcaron este archivo como malicioso. Entonces, incluso si uno tuviera que ejecutar esto en la computadora o computadora portátil, aunque Avast y un montón de otros escáneres de malware diferentes y de buena reputación como AVG y Bitdefender no lo detectaron, aún lo habría logrado.

- También se puede consultar el resumen, el comportamiento y los detalles para obtener más información sobre estas detecciones. Entonces, Mitaka es una forma bastante efectiva de verificar un archivo que encontramos en cualquier lugar de la web.

Comprobando si el sitio es incompleto:

- Simplemente desplace el cursor sobre cualquier dominio que pueda parecer incompleto y, después de seleccionarlo, haga clic con el botón derecho y elija Mitaka para averiguarlo.

- El dominio que se buscó está asociado con algunas cosas incompletas, ya que se puede ver que se está utilizando para algunas búsquedas deficientes y todo tipo de otras actividades preocupantes.

Entonces, para concluir, la extensión Mitaka es una extensión muy útil. Se puede usar para varios propósitos, como verificar si el sitio es incompleto, inspeccionar direcciones de correo electrónico, etc. Hay muchas formas diferentes en las que uno puede investigar una pista en la red usando un simple menú contextual.

Ventajas

- Mitaka es fácil de usar.

- Hace que OSINT sea fácil ya que uno puede hacer clic derecho para buscar hashes, direcciones de correo electrónico, etc.

- Admite más de 60 servicios.

Desventajas

- Las extensiones del navegador se ejecutan en el navegador web y, a menudo, requieren la capacidad de leer o cambiar todo en las visitas de los usuarios de las páginas web, lo que en algunos casos puede provocar accidentes terribles de violaciones de datos, capturar las contraseñas, rastrear la navegación, insertar anuncios en las visitas de los usuarios de las páginas web. .

- Si una extensión requiere nuevos permisos y, si no se otorgan, se ejecutará una nueva versión de la extensión con los mismos permisos que tenía la versión anterior, lo que generará problemas.

Publicación traducida automáticamente

Artículo escrito por mtalhahussain y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA