Secure Shell:

Secure Shell está diseñado para ser muy simple y rentable para comunicaciones de red seguras. Las aplicaciones de servidor y cliente SSH están ampliamente disponibles para la mayoría de los sistemas operativos.

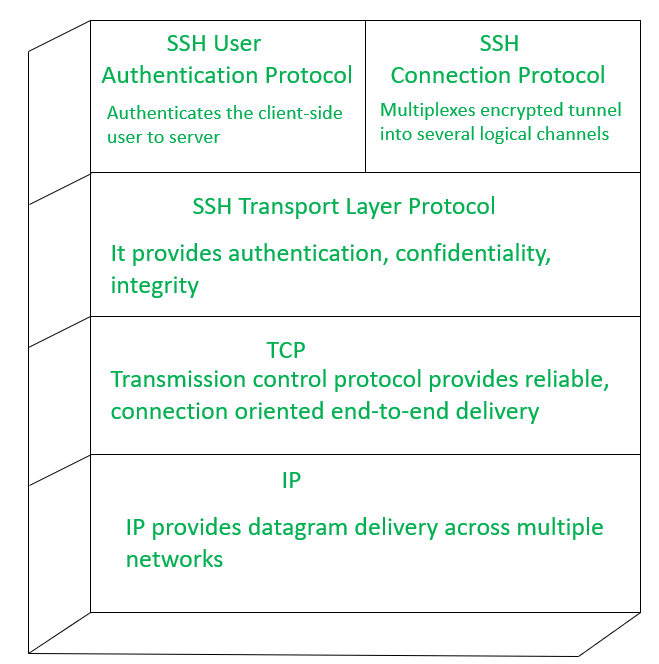

SSH se ejecuta sobre TCP y tiene tres pilas de protocolos de la siguiente manera.

- Protocolo de capa de transporte SSH:

se utiliza principalmente para proporcionar autenticación de servidor, integridad de datos y confidencialidad. La compresión se proporciona opcionalmente. - Protocolo de autenticación de usuario SSH:

este protocolo se utiliza para autenticar a los usuarios en el servidor. - Protocolo de conexión SSH:

multiplexa varios canales lógicos de comunicación a través de una única conexión SSH.

Claves de host:

la autenticación se produce en la capa de transporte, ya que el servidor utiliza diferentes técnicas de cifrado asimétrico, el servidor tiene varias claves de host, es obligatorio que el servidor intercambie su clave para identificar el host. Para que ocurra este proceso, el host del cliente también debe conocer la clave del host del servidor.

El cliente tiene 2 métodos para verificar la identidad del host del servidor de la siguiente manera.

- El cliente almacena cada nombre de host con asociaciones de nombre a clave en su propia base de datos local. Este método requiere mantener una gran cantidad de datos.

- Si cada host está certificado por una autoridad de certificación, el cliente puede verificar la identidad del host mediante la autoridad de certificación.

Publicación traducida automáticamente

Artículo escrito por Chakradhar_Chinni y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA