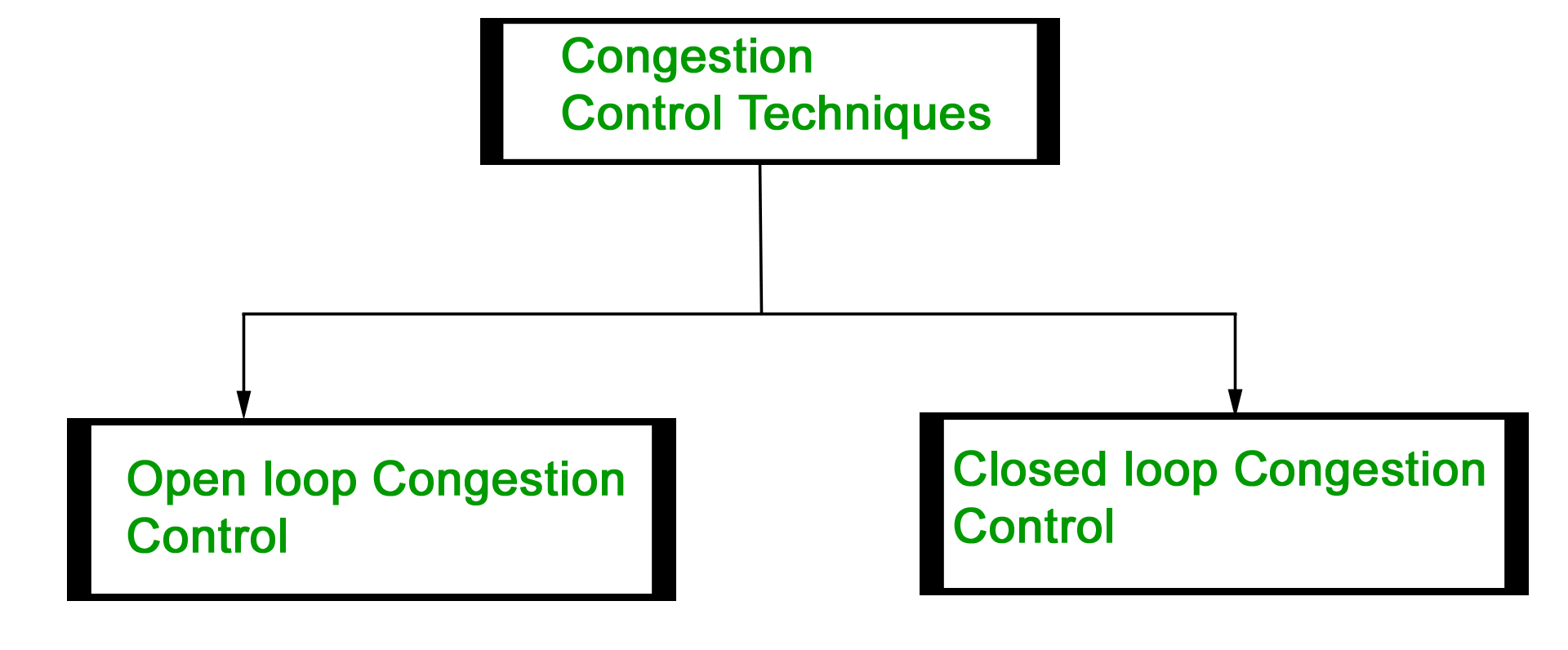

El control de la congestión se refiere a las técnicas utilizadas para controlar o prevenir la congestión. Las técnicas de control de congestión se pueden clasificar en términos generales en dos categorías:

Control de congestión de circuito abierto

Se aplican políticas de control de congestión de circuito abierto para evitar la congestión antes de que suceda. El control de la congestión lo maneja el origen o el destino.

Políticas adoptadas por el control de congestión de circuito abierto –

- Política de Retransmisión:

Es la política en la que se atiende la retransmisión de los paquetes. Si el remitente siente que un paquete enviado se ha perdido o dañado, el paquete debe retransmitirse. Esta transmisión puede aumentar la congestión en la red.

Para evitar la congestión, los temporizadores de retransmisión deben diseñarse para evitar la congestión y también deben ser capaces de optimizar la eficiencia.

- Política de ventana:

el tipo de ventana del lado del remitente también puede afectar la congestión. Varios paquetes en la ventana Go-back-n se vuelven a enviar, aunque algunos paquetes pueden recibirse con éxito en el lado del receptor. Esta duplicación puede aumentar la congestión en la red y empeorarla.

Por lo tanto, se debe adoptar la ventana de repetición selectiva ya que envía el paquete específico que puede haberse perdido.

- Política de descarte:

una buena política de descarte adoptada por los enrutadores es que los enrutadores pueden evitar la congestión y al mismo tiempo descartar parcialmente los paquetes corruptos o menos sensibles y también ser capaces de mantener la calidad de un mensaje.

En el caso de la transmisión de archivos de audio, los enrutadores pueden descartar paquetes menos sensibles para evitar la congestión y también mantener la calidad del archivo de audio.

- Política de reconocimiento:

dado que los reconocimientos también son parte de la carga en la red, la política de reconocimiento impuesta por el receptor también puede afectar la congestión. Se pueden utilizar varios enfoques para evitar la congestión relacionada con el acuse de recibo.

El receptor debe enviar reconocimiento para N paquetes en lugar de enviar reconocimiento para un solo paquete. El receptor debe enviar un acuse de recibo solo si tiene que enviar un paquete o expira un temporizador.

- Política de admisión:

en la política de admisión se debe utilizar un mecanismo para evitar la congestión. Los conmutadores de un flujo primero deben comprobar los requisitos de recursos de un flujo de red antes de seguir transmitiéndolo. Si existe la posibilidad de una congestión o hay una congestión en la red, el enrutador debe negar el establecimiento de una conexión de red virtual para evitar una mayor congestión.

Todas las políticas anteriores se adoptan para evitar la congestión antes de que ocurra en la red.

Control de congestión de circuito cerrado

Las técnicas de control de congestión de circuito cerrado se utilizan para tratar o aliviar la congestión después de que ocurre. Varias técnicas son utilizadas por diferentes protocolos; algunos de ellos son:

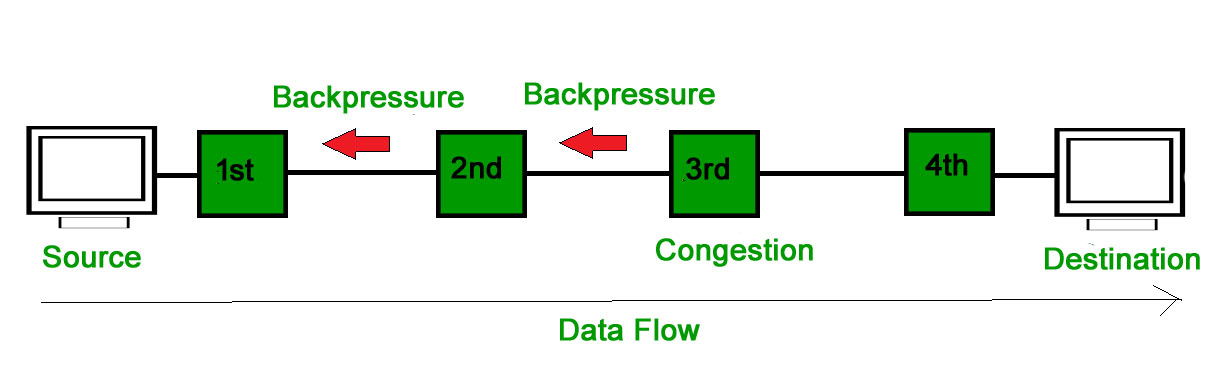

1. Contrapresión:

La contrapresión es una técnica en la que un Node congestionado deja de recibir paquetes del Node ascendente. Esto puede hacer que el Node o los Nodes ascendentes se congestionen y rechacen la recepción de datos de los Nodes anteriores. La contrapresión es una técnica de control de congestión de Node a Node que se propaga en la dirección opuesta al flujo de datos. La técnica de contrapresión se puede aplicar solo al circuito virtual donde cada Node tiene información de su Node aguas arriba anterior.

En el diagrama anterior, el tercer Node está congestionado y deja de recibir paquetes, como resultado, el segundo Node puede congestionarse debido a la ralentización del flujo de datos de salida. De manera similar, el primer Node puede congestionarse e informar a la fuente que disminuya la velocidad.

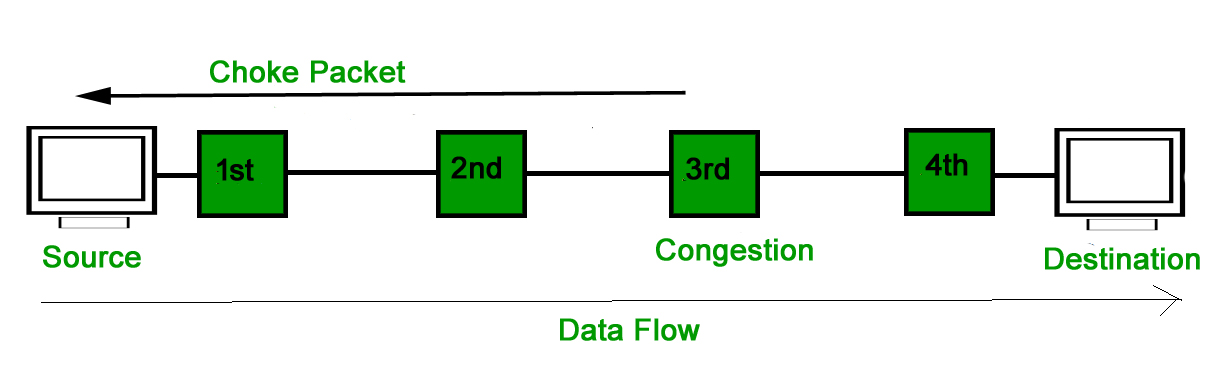

2. Técnica

de paquete de estrangulación: la técnica de paquete de estrangulación es aplicable tanto a redes virtuales como a subredes de datagramas. Un paquete de estrangulamiento es un paquete enviado por un Node a la fuente para informarle de la congestión. Cada enrutador monitorea sus recursos y la utilización en cada una de sus líneas de salida. Cada vez que la utilización de recursos supera el valor de umbral establecido por el administrador, el enrutador envía directamente un paquete de bloqueo a la fuente y le proporciona información para reducir el tráfico. Los Nodes intermedios a través de los cuales han viajado los paquetes no son advertidos sobre la congestión.

3. Señalización implícita:

en la señalización implícita, no hay comunicación entre los Nodes congestionados y la fuente. La fuente supone que hay congestión en una red. Por ejemplo, cuando el remitente envía varios paquetes y no hay reconocimiento por un tiempo, una suposición es que hay una congestión.

4. Señalización explícita:

en la señalización explícita, si un Node experimenta congestión, puede enviar explícitamente un paquete al origen o al destino para informar sobre la congestión. La diferencia entre el paquete de estrangulación y la señalización explícita es que la señal se incluye en los paquetes que transportan datos en lugar de crear un paquete diferente como en el caso de la técnica de paquete de estrangulación.

La señalización explícita puede ocurrir en dirección hacia adelante o hacia atrás.

- Señalización directa: en la señalización directa, se envía una señal en la dirección de la congestión. Se advierte al destino sobre la congestión. El receptor en este caso adoptará políticas para evitar una mayor congestión.

- Señalización hacia atrás: en la señalización hacia atrás, se envía una señal en la dirección opuesta a la congestión. Se advierte a la fuente sobre la congestión y necesita reducir la velocidad.

Referencias:

nptel.ac.in

www.idc-online.com

Publicación traducida automáticamente

Artículo escrito por ARSHPREET_SINGH y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA