La fuerza bruta es un proceso automatizado mediante el cual se pueden detectar nombres de usuario y contraseñas consultando las posibles credenciales en las páginas de inicio de sesión del dominio de destino. También podemos aplicar fuerza bruta a archivos y directorios ocultos en el servidor de destino especificando la posible lista de palabras que contiene las frases que se probarán en el dominio. Este proceso le ahorra mucho tiempo al evaluador, ya que las pruebas manuales pueden ser muy poco confiables. W3brute es la herramienta utilizada para aplicar fuerza bruta a las credenciales, las páginas de administración, los archivos y los directorios en el servidor de dominio de destino. También es compatible con el análisis de vulnerabilidades, como la prueba del dominio de destino en busca de fallas de seguridad de SQLi. Una herramienta W3brute es una herramienta automatizada desarrollada en el lenguaje Python. La herramienta W3brute es gratuita y está disponible en GitHub.

Nota : asegúrese de tener Python instalado en su sistema, ya que esta es una herramienta basada en Python. Haga clic para verificar el proceso de instalación: Pasos de instalación de Python en Linux

Instalación de la herramienta W3brute en el sistema operativo Kali Linux

Paso 1 : use el siguiente comando para instalar la herramienta en su sistema operativo Kali Linux.

git clone https://github.com/mlynchcogent/w3brute.git

Paso 2 : ahora use el siguiente comando para moverse al directorio de la herramienta. Tienes que moverte en el directorio para ejecutar la herramienta.

cd w3brute

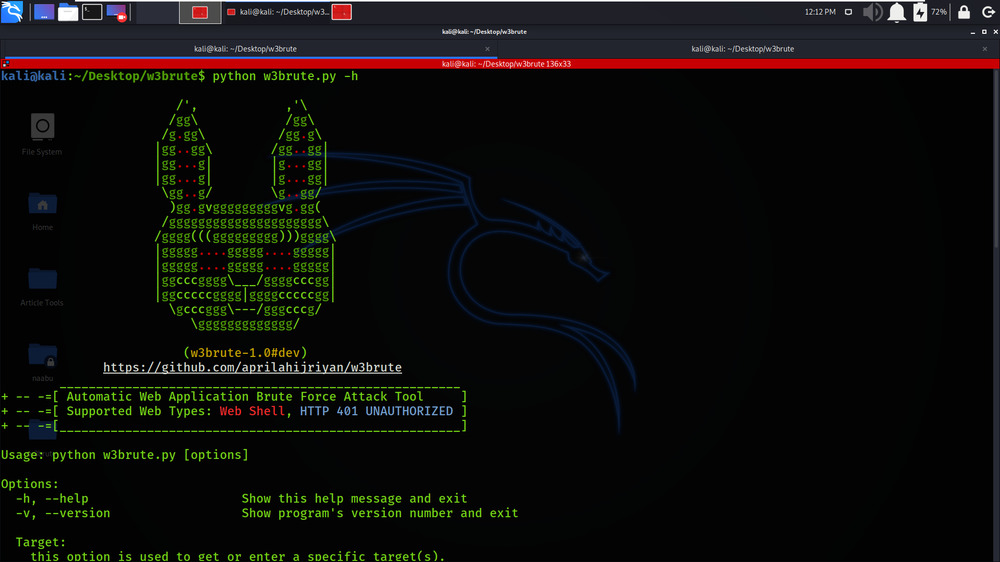

Paso 3 : todas las dependencias se han instalado en su sistema operativo Kali Linux. Ahora use el siguiente comando para ejecutar la herramienta y verifique la sección de ayuda.

python w3brute.py -h

Paso 4 : Verifique la versión de la herramienta W3brute usando el siguiente comando.

python w3brute.py -v

Trabajar con la herramienta W3brute en el sistema operativo Kali Linux

Ejemplo 1: uso básico

sudo python w3brute.py -t https://ide.geeksforgeeks.org/login.php

En este ejemplo, estamos realizando fuerza bruta simple en el dominio de destino https://ide.geeksforgeeks.org/login.php

Ejemplo 2: Escáner de la página de administración

sudo python w3brute.py -t https://geeksforgeeks.org --admin

En este ejemplo, estamos tratando de utilizar la fuerza bruta en geeksforgeeks.org para encontrar las páginas de administración.

Ejemplo 3: vulnerabilidad del escáner de inyección SQL

sudo python w3brute.py -t http://testphp.vulnweb.com/search.php?test=query –admin –sqli-bypass

En este ejemplo, estamos probando el dominio de destino contra la vulnerabilidad de inyección de SQL. Hemos especificado la etiqueta –sqli-bypass.

Ejemplo 4: deshabilitar el color para el texto de salida en la terminal

sudo python w3brute.py -t http://testphp.vulnweb.com/search.php?test=query –admin –sqli-bypass -nC

En este ejemplo, estamos deshabilitando el color no deseado utilizado mientras mostramos los resultados. Hemos usado la etiqueta -nC para deshabilitar el color.

Publicación traducida automáticamente

Artículo escrito por gauravgandal y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA