La herramienta Yotter es una herramienta automatizada utilizada en la fase de recopilación de información web y toma de huellas dactilares. La herramienta Yotter puede realizar reconocimientos como encontrar las IP de destino, encontrar los rangos de IP de destino, detectar los subdominios de varios sitios en línea, también fuerza bruta para subdominios y realizar un escaneo de puertos en el dominio de destino. La herramienta Yotter realiza una fuerza bruta de alrededor de 250 controles por segundo, lo cual es un rendimiento comprensivo. La herramienta Yotter está desarrollada en el lenguaje Shell y está disponible en GitHub de forma gratuita.

Instalación de la herramienta Yotter en el sistema operativo Kali Linux

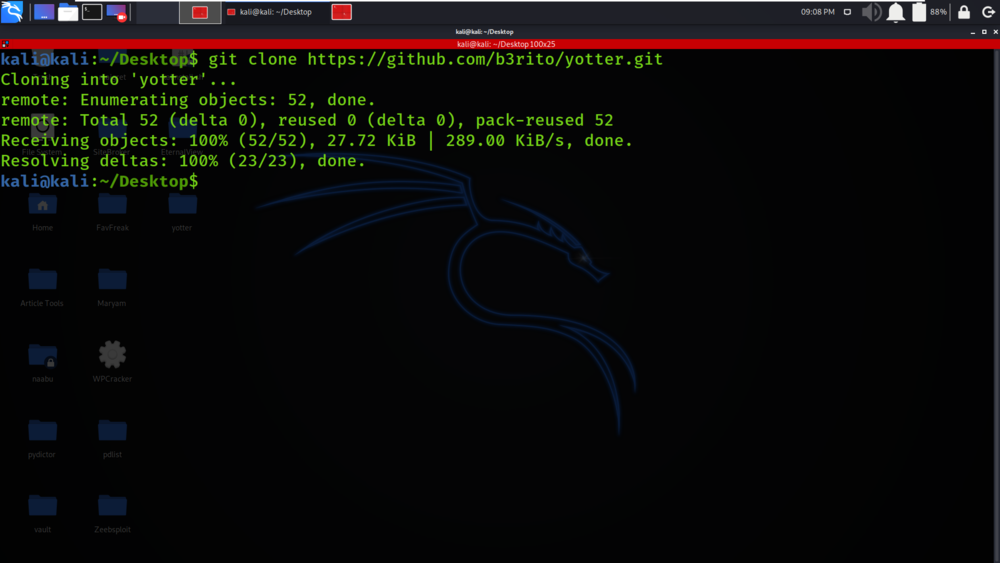

Paso 1 : use el siguiente comando para instalar la herramienta en su sistema operativo Kali Linux.

git clone https://github.com/b3rito/yotter.git

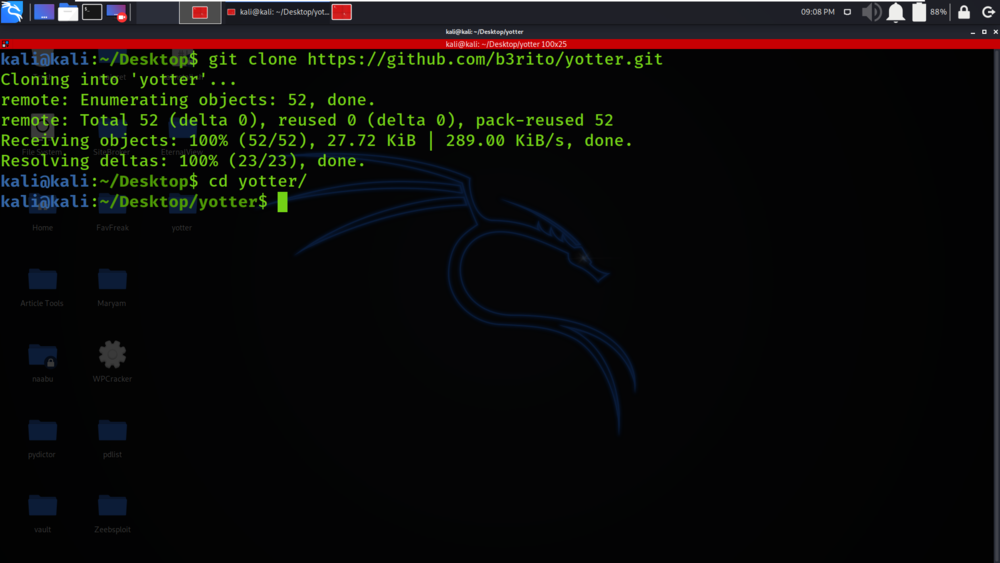

Paso 2 : ahora use el siguiente comando para moverse al directorio de la herramienta. Tienes que moverte en el directorio para ejecutar la herramienta.

cd yotter

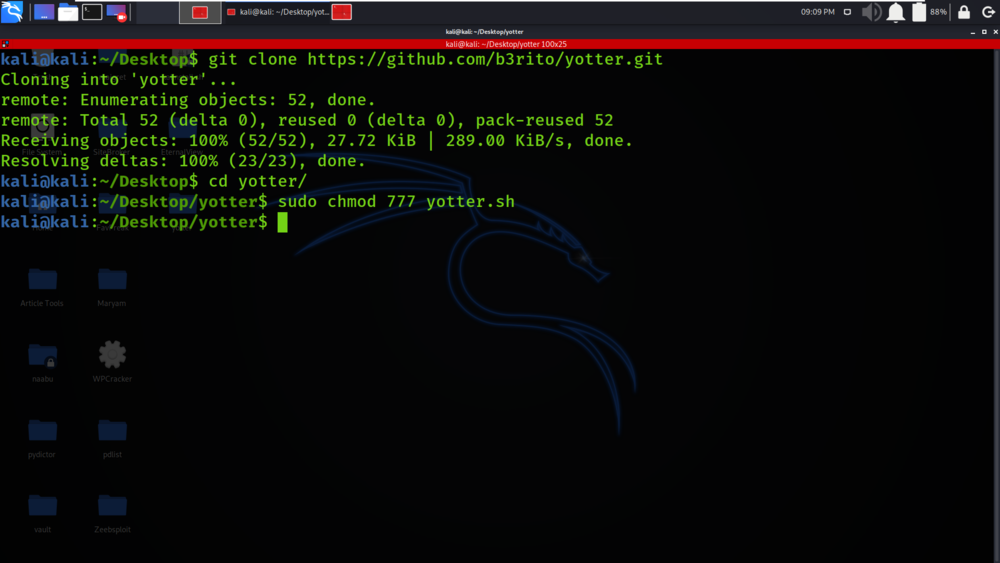

Paso 3 : Cambie los permisos del archivo yotter.sh usando el siguiente comando.

sudo chmod 777 yotter.sh

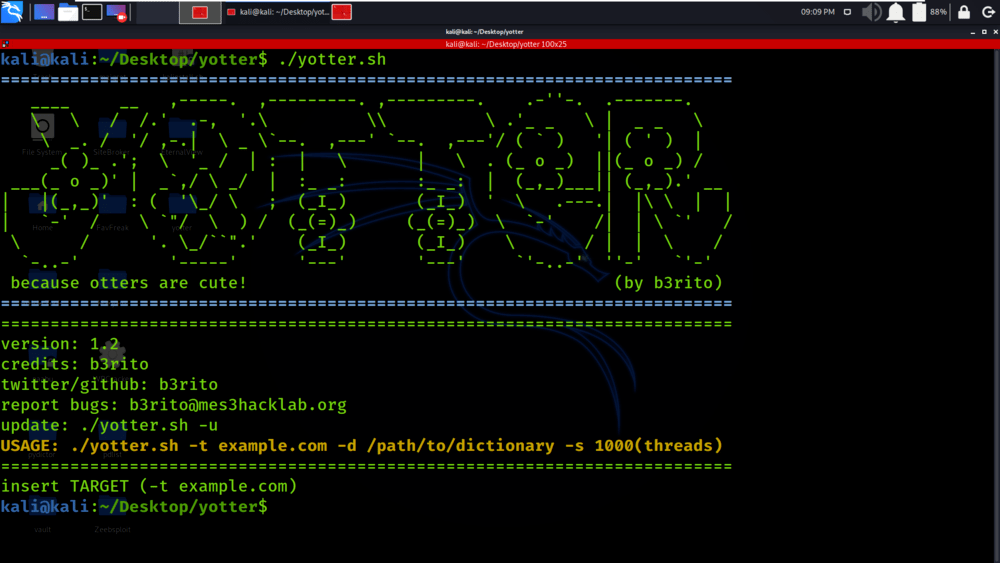

Paso 4 : Ejecute el siguiente comando para verificar la instalación.

./yotter.sh

Trabajar con la herramienta Yotter en el sistema operativo Kali Linux

Ejemplo/Uso: Escaneo en el dominio geeksforgeeks.org

./yotter.sh -t geeksforgeeks.org -d /usr/share/wordlists/dirb/small.txt -s 1000

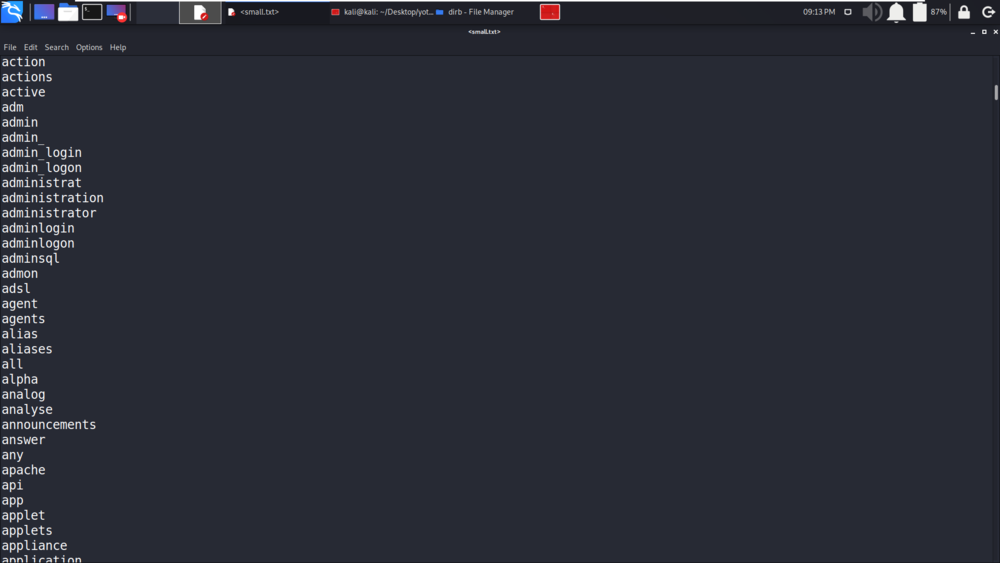

Hemos mostrado el contenido de las listas de palabras a partir de las cuales se forzarán los directorios.

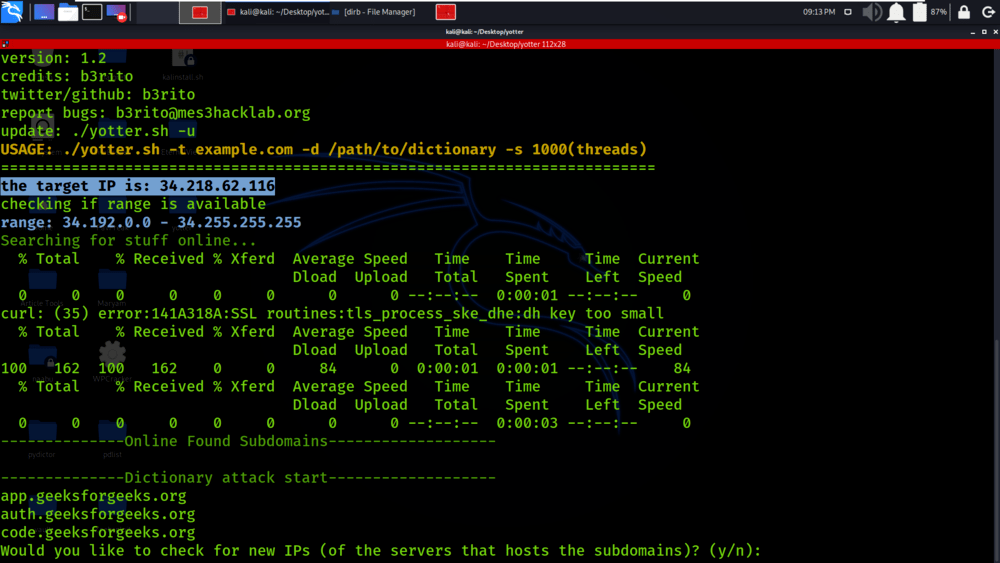

Nuestro proceso de fuzzing se inició en el dominio de destino geeksforgeeks.org.

La herramienta Yotter ha reconocido la dirección IP y el rango de IP del dominio geeksforgeeks.org.

La herramienta tiene los subdominios de geeksforgeeks.org.

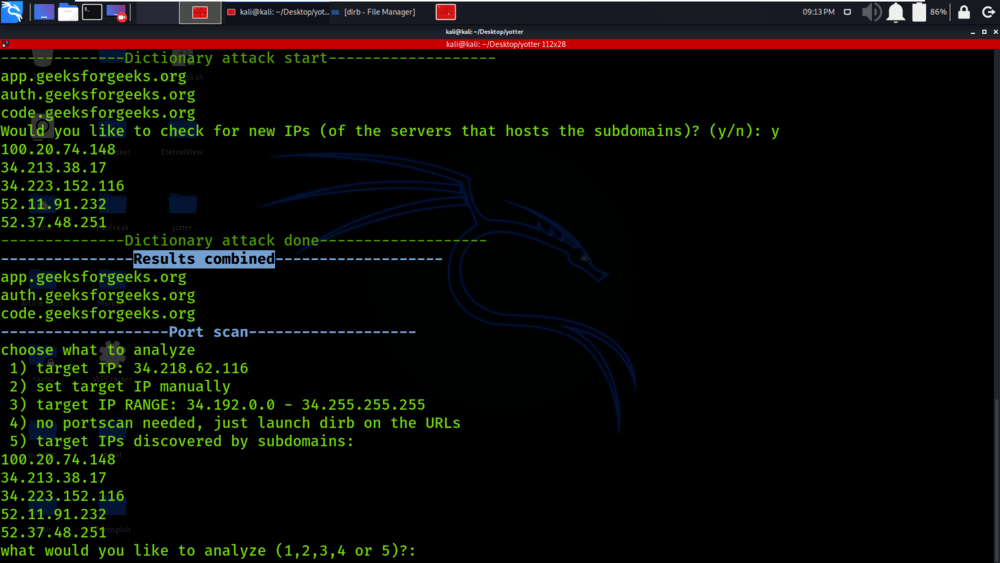

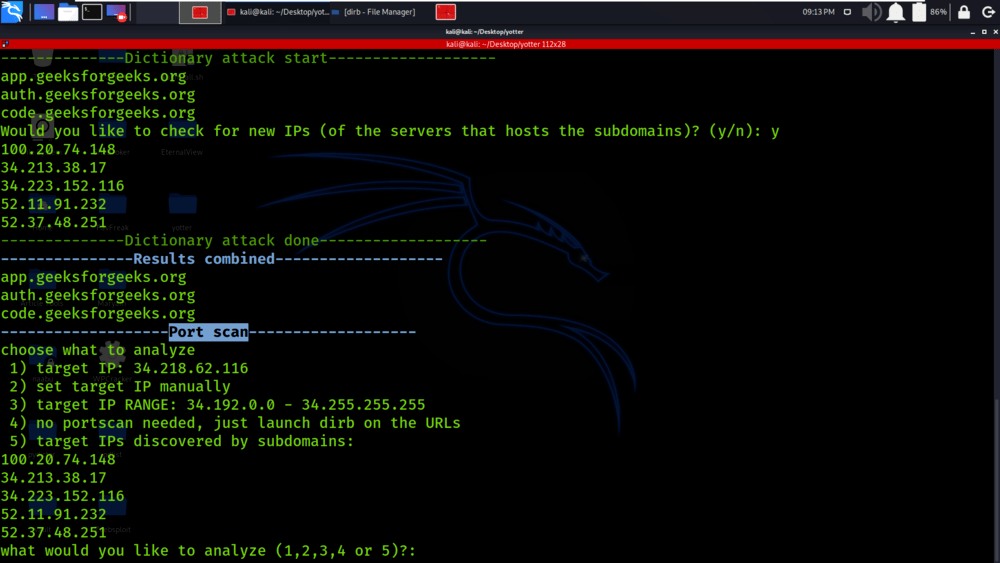

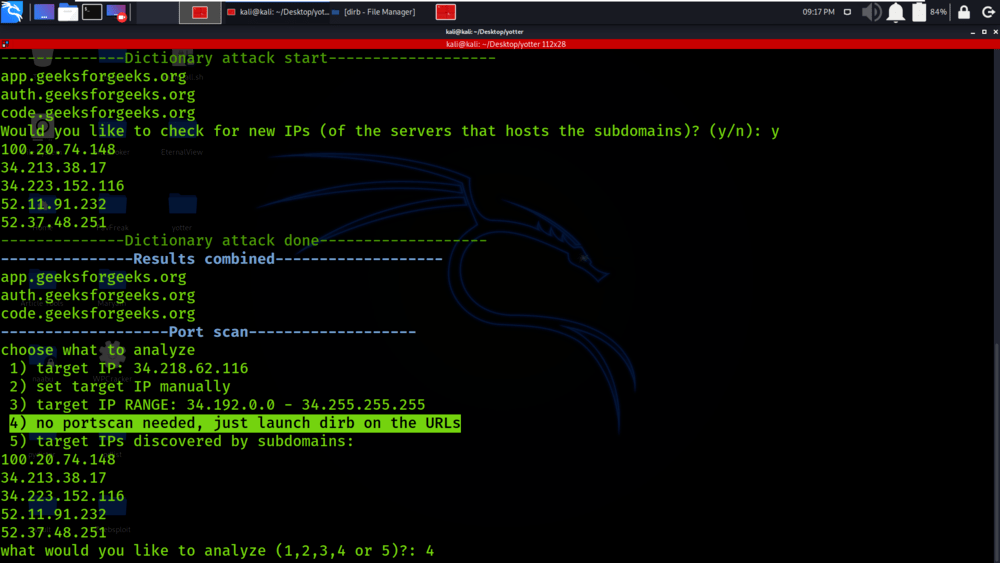

Ahora, Yotter realizará un escaneo de puertos en el dominio de destino.

Nos saltamos el escaneo de puertos y lanzamos directamente el proceso de fuzzing.

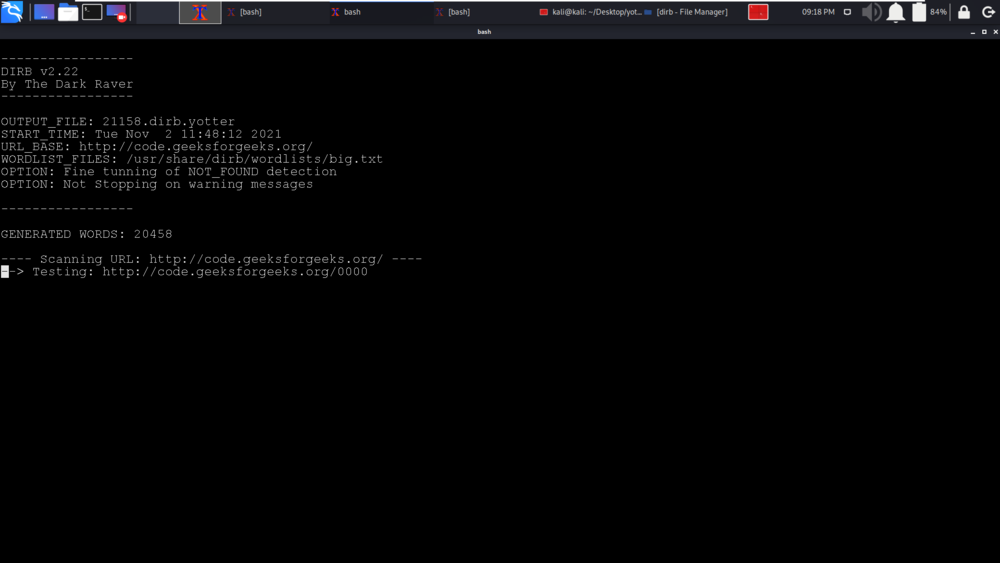

Yotter ha comenzado el proceso de fuzzing.

Publicación traducida automáticamente

Artículo escrito por gauravgandal y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA