BurpSuite es un conjunto de herramientas para realizar pruebas de penetración en la seguridad de las aplicaciones basadas en la web. Viene como una herramienta todo en uno y es muy famoso por su facilidad de uso. Configurar Burp para pruebas de penetración de aplicaciones web es muy sencillo.

Inicio del servidor proxy:

- Ir a la pestaña Proxy

- Ir a la pestaña Opciones

- Ingrese la dirección IP de su interfaz loopback (127.0.0.1) y un número de puerto (como 8080).

- No utilice números de puerto que puedan ser utilizados por otras aplicaciones (como 443 u 80).

- Configure un cliente proxy en su navegador.

Algunos navegadores tienen su cliente proxy incorporado, algunos dependen de la configuración del proxy del sistema y algunos brindan ambas opciones. Debe elegir el navegador que tiene un cliente proxy incorporado para que pueda continuar haciendo su interconexión normal con algún otro navegador sin tener que cambiar la configuración. Una vez que el servidor proxy y el cliente se estén ejecutando, verá que la pestaña de intercepción de la pestaña del proxy le mostrará una solicitud HTTP. Ahora puede monitorear todo el tráfico que pasa por su navegador configurado.

Pero hay un problema. En este punto, no puede interceptar las requests HTTPS. ¿Por qué?Porque HTTPS está intentando configurar un túnel seguro y solo puede enviar las requests a los servidores proxy de confianza. Para que su servidor Burp Proxy sea de confianza, debe configurar PortSwigger de la autoridad de certificación de Burp como una CA de confianza en su navegador. Puedes hacer esto por:

1. Exportación del certificado CA de Burp en su computadora:

- Vaya a la pestaña de opciones de la pestaña de proxy.

- Haga clic en el botón «Importar/Exportar certificado CA».

- Seleccione «Certificado en formato DER» en la sección «Exportar».

- Haga clic en «Siguiente» y haga clic en «Seleccionar archivo» en la siguiente ventana.

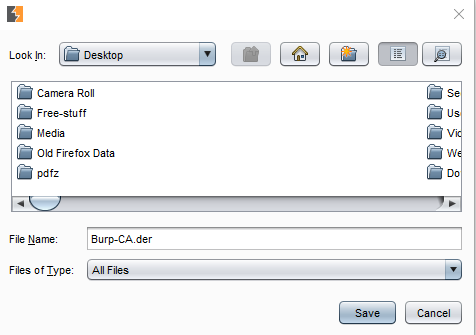

- Seleccione el directorio donde desea exportar su certificado, el truco aquí es no profundizar demasiado en la estructura y guardarlo en alguna carpeta de fácil acceso.

- La carpeta del directorio seleccionado aparece en la sección «Buscar en».

- Dé un nombre para el certificado en «Nombre de archivo» y ponga la extensión como .der

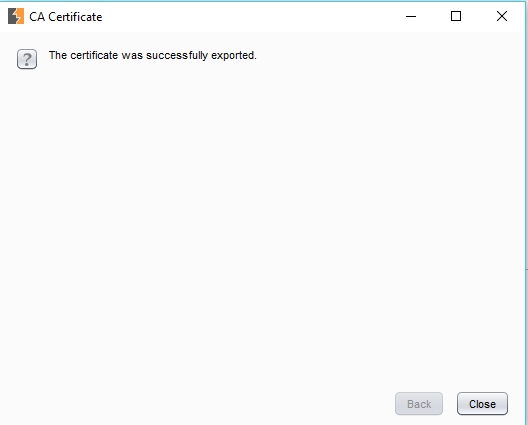

- Haga clic en «Siguiente» y debería mostrarse un mensaje de éxito de la siguiente manera.

2. Adición de la CA raíz como CA de confianza en su navegador:

A. Para Mozilla FireFox:

- Vaya a Menú-> Opciones.

- Vaya a la ventana «Privacidad y seguridad» y desplácese hasta la sección «Certificados»

- Haga clic en «Importar» en el panel del administrador de certificados.

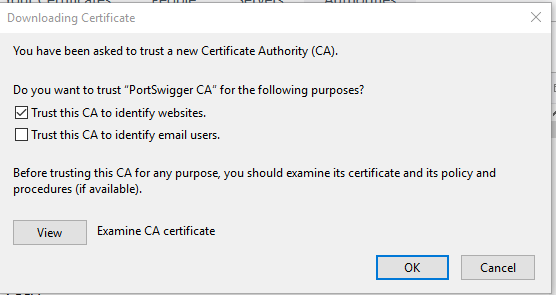

- En la siguiente ventana, marque «Confiar en este certificado para identificar sitios web» y haga clic en «Aceptar».

Para reducir la sobrecarga de cambiar la configuración del proxy del navegador, le recomiendo que instale una extensión para administrar la misma directamente desde la ventana de inicio. La extensión que uso es «FoxyProxy».

B. Para Chrome: Chrome no tiene su propia configuración de proxy, por lo que utiliza la configuración de proxy del sistema. Puede ser para nuestro propósito ajustando la configuración del proxy del sistema, pero eso complicará muchas cosas. Por ejemplo, todas las requests/respuestas pasarán por su proxy Burp independientemente de su objetivo (requests/respuestas de su navegador y otras aplicaciones que usan Internet). Es por eso que se recomienda que utilice un navegador con un proxy incorporado como Firefox.

Esto lo prepara para comenzar con la aplicación web pentest usando BurpSuite. Ahora es el momento de probar que todo funciona bien y que Burp Proxy puede interceptar todos los pares de solicitud-respuesta. Esto se puede verificar fácilmente accediendo a un sitio web en el navegador e identificando que hay requests HTTP a esos sitios web interceptados por el proxy burp.

Ajustes adicionales: hay algunas cosas más sobre Burp Proxy que debe saber antes de comenzar, ya que le ahorrará mucho tiempo al reducir el desorden innecesario en su pestaña de historial HTTP.

- Puede especificar qué tipo de requests y respuestas interceptará el proxy utilizando las extensiones. Esto está disponible en la ventana de opciones de Burp Proxy.

- Puede filtrar y elegir qué requests y respuestas se mostrarán en la pestaña del historial HTTP aplicando filtros genéricos directamente haciendo clic en la etiqueta «Filtro:» en la parte superior de la pestaña.

- También puede especificar estos filtros al interceptar una sola solicitud o respuesta haciendo clic en el botón «Acción» en la pestaña «Interceptar».

Publicación traducida automáticamente

Artículo escrito por awasthi7xenextt y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA