Básicamente, los enlaces redundantes se utilizan para evitar fallas desagradables en la red. Estos se utilizan para proporcionar redundancia, es decir, respaldar cuando falla un enlace, es decir, una trama se puede reenviar a través de otra ruta, pero también puede causar problemas.

Estos son algunos de estos problemas:

Tormenta de difusión:

un conmutador reenvía la trama de difusión, generada por otro dispositivo, a todos sus puertos. Si no se aplican esquemas para evitar bucles, los conmutadores inundarán las transmisiones sin cesar en toda la red, lo que consumirá todo el ancho de banda disponible. Este fenómeno se llama tormenta de difusión.

Una tormenta de difusión es un problema de red grave y puede apagar toda la red en segundos.

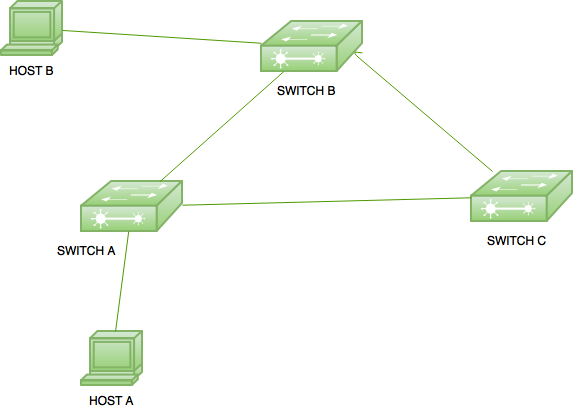

Ejemplo:

Aquí, hay 3 interruptores conectados entre sí para proporcionar redundancia. Cuando el host A genera una transmisión para el host B, primero lo recibe el conmutador A, que a su vez inunda el tráfico a todos sus puertos. Como el conmutador B y el conmutador, C también está conectado al conmutador A, por lo tanto, estos conmutadores también reciben la trama de transmisión e inundan la trama a través de todos sus puertos.

Como resultado, el conmutador A y el conmutador C también recibirán la trama de transmisión generada por el conmutador B. Además, el conmutador C también generará una trama de transmisión para el conmutador B y el conmutador A. Esto dará como resultado un bucle que consumirá todo el ancho de banda disponible. y puede conducir al cierre de una red.

Múltiples copias:

un dispositivo puede recibir varias copias del mismo marco si un marco llega desde diferentes segmentos de la red al mismo tiempo.

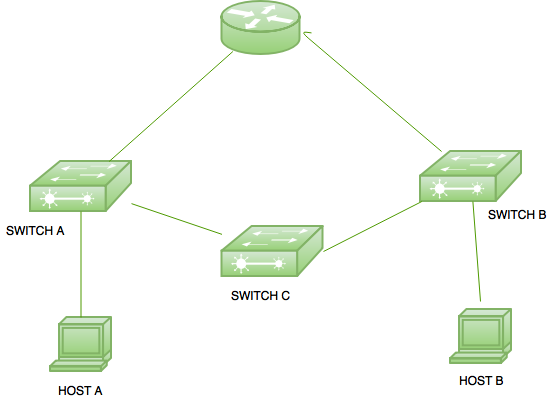

Ejemplo:

Aquí hay una pequeña topología en la que un enrutador está conectado con 2 conmutadores. El conmutador A está conectado al host A y al conmutador C. Por otro lado, el conmutador B está conectado al conmutador C y al host B. Supongamos que si el host A desea enviar una trama de unidifusión al enrutador, la reenviará al conmutador A. El conmutador A, a su vez, lo reenvía al enrutador y al conmutador C. En este momento, el enrutador recibirá el paquete.

Pero el conmutador C, a su vez, reenvía el paquete al conmutador B y el conmutador B lo reenviará al enrutador. En este momento, el enrutador recibirá múltiples copias de un solo cuadro. Este es un problema ya que la mayoría de los protocolos no pueden manejar correctamente las transmisiones duplicadas.

Thrashing de la tabla MAC: los

switches utilizan la tabla de direcciones MAC para reenviar las tramas. Cuando un conmutador recibe una trama, ingresa la dirección mac del dispositivo con el puerto del conmutador en el que se recibe la trama, pero si el conmutador recibe la trama de la misma fuente desde más de un enlace, será confuso para el conmutador. para hacer una entrada en la tabla MAC. Conducirá a la inestabilidad de la tabla MAC.

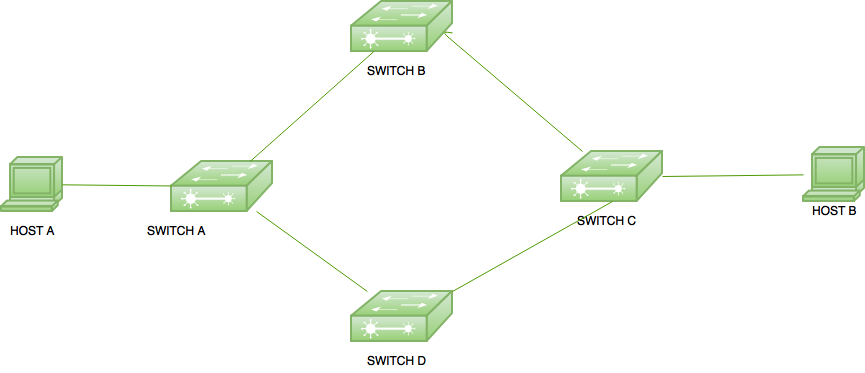

Ejemplo:

En la topología dada, si el host A envía una trama de unidifusión para el host B, el switch A recibirá la trama. El conmutador A lo reenviará tanto al conmutador B como al conmutador D, que a su vez lo reenviarán al conmutador C. Ahora, el conmutador C recibirá la trama en dos puertos diferentes con la misma dirección MAC de origen, por lo que provocará inestabilidad en el Tabla MAC en el conmutador C. El protocolo de árbol de expansión (STP) se utiliza para evitar estos bucles. Bloqueará una ruta (puerto) usando su propio mecanismo por el cual una ruta única está disponible para la entrega de tramas a la vez. Si una ruta falla, la ruta bloqueada se activa y la transmisión de tramas puede tener lugar desde esa ruta (en conmutadores).

Publicación traducida automáticamente

Artículo escrito por saurabhsharma56 y traducido por Barcelona Geeks. The original can be accessed here. Licence: CCBY-SA